Czym są botnety i jak się przed nimi bronić?

W dobie rosnącej cyfryzacji naszego życia, termin „botnet” staje się coraz bardziej powszechny, a zarazem niepokojący. W skrócie, botnet to grupa zainfekowanych urządzeń, które mogą być wykorzystywane przez cyberprzestępców do przeprowadzania złożonych ataków komputerowych, rozprzestrzeniania złośliwego oprogramowania czy kradzieży danych. Ale czym dokładnie są te niebezpieczne sieci, jak powstają i, co najważniejsze, jakie kroki możemy podjąć, aby się przed nimi bronić? W niniejszym artykule przyjrzymy się istocie botnetów, ich działaniu oraz praktycznym rozwiązaniom, które pomogą nam zabezpieczyć się przed tym rosnącym zagrożeniem. Warto być świadomym, że każda nasza aktywność w sieci może przyciągać uwagę cyberprzestępców, dlatego kluczowe jest posiadanie aktualnej wiedzy na temat ochrony naszych danych i urządzeń. Zapraszamy do lektury!

Czym są botnety i jak działają w sieci

Botnety to sieci zainfekowanych komputerów, które są kontrolowane przez cyberprzestępców w celu wykonywania różnych złośliwych działań. Każdy z tych komputerów, nazywanych również „zombie”, można wykorzystać do przeprowadzania ataków, rozsyłania spamu, kradzieży danych lub innych nielegalnych operacji. W efekcie botnety stały się jednym z najbardziej niebezpiecznych narzędzi w arsenale cyberprzestępców.

Jak dokładnie działają botnety? Proces ich działania można podzielić na kilka kluczowych etapów:

- Infekcja: Złośliwe oprogramowanie, często ukryte w fałszywych plikach lub linkach, infekuje urządzenie użytkownika. może to nastąpić przez odwiedzanie skompromitowanych stron internetowych lub otwieranie zainfekowanych załączników.

- Komunikacja: Po zainfekowaniu, komputer łączy się z serwerem kontrolnym (C&C), co umożliwia cyberprzestępcy zdalne zarządzanie botnetem.

- Atak: Gdy botnet jest już aktywny, cyberprzestępcy mogą zlecać urządzeniom w sieci wykonywanie różnorodnych działań, takich jak ataki DDoS czy rozsyłanie spamu.

botnety mogą obejmować tysiące,a nawet miliony zainfekowanych urządzeń. Im większa sieć, tym trudniejsza do wykrycia i bardziej niebezpieczna staje się operacja. Współczesne botnety często korzystają z technik, które umożliwiają im unikanie detekcji, takie jak szyfrowanie komunikacji czy rozproszenie serwerów kontrolnych.

Aby lepiej zrozumieć skalę zagrożenia,warto zwrócić uwagę na poniższą tabelę,która ilustruje różne typy botnetów oraz ich unikalne cechy:

| Typ botnetu | Opis | Przykładowe zastosowanie |

|---|---|---|

| Zombie botnet | Sieć zainfekowanych komputerów,którą kontroluje jedna osoba. | Ataki DDoS na strony internetowe. |

| Botnet IoT | Sieć urządzeń Internetu Rzeczy,takich jak kamery czy lodówki. | Rozsyłanie spamu lub zdobywanie danych osobowych. |

| Botnet p2p | Rozproszona sieć botów, która nie ma centralnego serwera. | Ataki z użyciem złożonych technik omijania zabezpieczeń. |

Realizacja działań za pomocą botnetów jest banalnie prosta dla cyberprzestępców, a jednocześnie wyjątkowo szkodliwa dla ofiar. Dlatego kluczowe jest, aby każdy użytkownik sieci miał świadomość tego zagrożenia oraz znał sposoby obrony przed złośliwym oprogramowaniem, które może prowadzić do powstawania botnetów.

historia powstawania botnetów w cyberprzestrzeni

Historia botnetów sięga końca lat 90. XX wieku,kiedy internet zaczynał zdobywać popularność wśród użytkowników na całym świecie. Wtedy to pojawiły się pierwsze złośliwe oprogramowania, które wykorzystywały podatności systemów operacyjnych, aby zainfekować komputery i umieścić je w sieciach do nielegalnych działań. Botnety, czyli sieci zainfekowanych komputerów (tzw. „robotów”), zaczęły się rozwijać w miarę jak internet zyskiwał na znaczeniu.

Wczesne botnety skupiały się głównie na rozsyłaniu spamowych wiadomości e-mail, jednak z biegiem czasu ich funkcjonalność zaczęła się rozszerzać. Dzięki postępowi technologicznemu oraz wzrostowi mocy obliczeniowej komputerów, cyberprzestępcy mogli tworzyć coraz bardziej złożone sieci, które oprócz rozsyłania spamu, mogły przeprowadzać ataki DDoS (distributed Denial of Service), kradzież danych czy wydobycie kryptowalut.

Ważnym punktem w historii botnetów było pojawienie się takich złośliwych programów jak Mirai, który wskrzesił zainteresowanie botnetami w 2016 roku. Mirai wykorzystał niezabezpieczone urządzenia IoT (Internet of Things) do rozbudowy sieci, co zaskoczyło wiele firm zajmujących się bezpieczeństwem. W bowiem przypadków, botnety wykorzystywały setki tysięcy urządzeń, przekształcając je w ”armie” do przeprowadzania ataków na dużą skalę.

Obecnie botnety działają na różnych poziomach złożoności i mają różnorodne cele. Ich ewolucja pokazuje rosnący problem bezpieczeństwa w cyberprzestrzeni. W miarę jak technologia się rozwija, tak samo rozwijają się metody obrony przed botnetami. Wśród najczęstszych działań zapobiegawczych można wymienić:

- Regularne aktualizacje oprogramowania – Wspieranie systemu operacyjnego oraz aplikacji w ciągłym trybie aktualizacji eliminuje podatności, które mogą być wykorzystywane przez cyberprzestępców.

- Używanie zapór sieciowych – Skonfigurowanie zapór chroni przed nieautoryzowanym dostępem do systemu.

- Skanowanie urządzeń – Regularne skanowanie komputerów i urządzeń mobilnych w poszukiwaniu złośliwego oprogramowania pozwala na wczesne wykrycie zagrożeń.

- Szkolenie użytkowników – Edukacja na temat zagrożeń cybernetycznych oraz dobrych praktyk może znacząco wpłynąć na bezpieczeństwo sieci.

Wraz z rozwojem botnetów konieczność ich monitorowania oraz interdyscyplinarne podejście do bezpieczeństwa w sieci stają się kluczowe. W świecie, gdzie zagrożenia zmieniają się z dnia na dzień, rozwój technologii oraz świadomości użytkowników może odegrać fundamentalną rolę w walce z tym niebezpiecznym zjawiskiem.

Rodzaje botnetów i ich zastosowania w cyberatakach

Botnety to złożone sieci zainfekowanych komputerów, które mogą być wykorzystywane w różnorodny sposób do przeprowadzania cyberataków. ich klasyfikacja opiera się głównie na celu ataku oraz metodzie działania. Poniżej przedstawiamy kilka rodzajów botnetów oraz ich zastosowania w świecie cyberprzestępczym.

- Botnety oparte na DDoS (Distributed Denial of Service): Te sieci są najczęściej używane do przeprowadzania ataków odmowy usługi, które mają na celu sparaliżowanie działania danego serwisu internetowego poprzez przeciążenie go dużą ilością zapytań.

- Botnety do kradzieży danych: Celem tych botnetów jest wykradanie informacji osobistych, danych logowania, numerów kart kredytowych i innych poufnych danych z zainfekowanych urządzeń.

- botnety spamu: Wykorzystywane są do rozsyłania masowych wiadomości e-mail, które mogą zawierać złośliwe oprogramowanie lub phishingowe linki, prowadząc do oszustw internetowych.

- Botnety do miningu kryptowalut: Zainfekowane komputery są wykorzystywane do nieautoryzowanego wydobywania kryptowalut, co może prowadzić do znacznych strat dla właścicieli tych urządzeń.

- Botnety do propagowania ransomware: Umożliwiają rozprzestrzenianie złośliwego oprogramowania, które szyfruje dane ofiary, żądając okupu w zamian za przywrócenie dostępu do nich.

Każdy z tych rodzajów botnetów ma swoje unikalne cechy oraz metody działania, co czyni je niezwykle niebezpiecznymi dla użytkowników oraz organizacji.Poniższa tabela ilustruje różnice między wybranymi typami botnetów oraz ich zastosowaniami:

| Rodzaj botnetu | Zastosowanie |

|---|---|

| Botnety DDoS | Odmowa usługi |

| Botnety kradzieży danych | Wykradanie informacji |

| Botnety spamu | Rozsyłanie phishingu |

| Botnety do miningu | Nieautoryzowane wydobycie |

| Botnety ransomware | Szyfrowanie danych |

Znajomość tych rodzajów botnetów jest kluczowa w kontekście obrony przed nimi. Wiedza o sposobach ich działania oraz zastosowaniach pozwala na lepsze przygotowanie się do potencjalnych zagrożeń w sieci.

Jakie zagrożenia niosą botnety dla użytkowników i firm

Botnety, czyli sieci zainfekowanych komputerów, stanowią poważne zagrożenie zarówno dla użytkowników indywidualnych, jak i dla firm. Ich działanie opiera się na zdalnym zarządzaniu połączonymi urządzeniami, co umożliwia cyberprzestępcom wykonywanie różnych niebezpiecznych działań. Wśród najpowszechniejszych zagrożeń, jakie niosą, można wymienić:

- DDoS (Distributed Denial of Service): Ataki mające na celu zablokowanie dostępu do usług internetowych poprzez przeciążenie serwera zainfekowanymi urządzeniami.

- Kradzież danych: Botnety mogą być wykorzystywane do zbierania personalnych informacji użytkowników, takich jak hasła czy dane kart kredytowych.

- Rozsyłanie złośliwego oprogramowania: Sieci te mogą być używane do dystrybucji wirusów czy trojanów, zagrażających bezpieczeństwu innych użytkowników.

- Manipulacja rynkiem: Botnety mogą wpływać na ceny akcji lub na rynek kryptowalut poprzez fałszywe sygnały handlowe.

firmy również muszą być szczególnie ostrożne, gdyż ataki z użyciem botnetów mogą prowadzić do znaczących strat finansowych. Warto zwrócić uwagę na następujące aspekty:

- Utrata reputacji: Klienci mogą stracić zaufanie do firmy, która padła ofiarą ataku, co może mieć długotrwałe skutki.

- Koszty naprawy: Reakcja na atak, w tym przywracanie systemów do działania, może wiązać się z wysokimi wydatkami.

- Odszkodowania: Firmy mogą być zmuszone do wypłaty odszkodowań klientom, których dane zostały skradzione lub wykorzystane.

Skala zagrożeń stworzonych przez botnety wymusza na użytkownikach oraz przedsiębiorstwach wdrażanie rozwiązań zabezpieczających, aby minimalizować ryzyko ich skutków. odpowiednia edukacja, aktualizacja oprogramowania oraz stosowanie narzędzi antywirusowych są kluczowe w walce z tym zjawiskiem.

Jak rozpoznać, że twoje urządzenie jest częścią botnetu

W dzisiejszych czasach, gdy cyberzagrożenia są na porządku dziennym, ważne jest, aby być czujnym i wiedzieć, jak rozpoznać, że nasze urządzenie mogło zostać włączone do botnetu. Oto kilka sygnałów alarmowych,które mogą wskazywać na to,że twoje urządzenie jest zagrożone:

- Spowolnienie działania sprzętu: Jeśli zauważysz,że twój komputer lub inne urządzenie działa wolniej niż zwykle,może to być oznaką,że jest wykorzystywane do przeprowadzania ataków bądź wykonywania zadań w ramach botnetu.

- Nieznane programy w tle: Regularnie sprawdzaj, jakie aplikacje działają na twoim urządzeniu. Jeśli znajdziesz programy,których nie instalowałeś,istnieje ryzyko,że zostały one zainstalowane przez złośliwe oprogramowanie.

- Nieoczekiwane wysyłanie danych: Monitoruj swoją aktywność sieciową. jeśli zauważysz, że twoje urządzenie wysyła dane do nieznanych adresów IP, może być elementem botnetu.

- Zmieniające się ustawienia systemowe: Niekontrolowane zmiany w konfiguracji systemu, takie jak zmiany haseł, ustawień zapory czy dodawanie nowych użytkowników, mogą wskazywać na złośliwą ingerencję.

Aby lepiej zrozumieć, jak twoje urządzenie może być zagrożone, warto przyjrzeć się typowym objawom, które mogą świadczyć o jego włączeniu do botnetu. Poniżej znajduje się tabela ilustrująca te symptomy:

| Objaw | Opis |

|---|---|

| Spowolnienie | Urządzenie działa wolniej niż normalnie. |

| Nieznane programy | W tle działają nieautoryzowane aplikacje. |

| Nieoczekiwane transfery | Wysoka aktywność sieciowa z nieznanymi adresami IP. |

| Zmiany w ustawieniach | Nieautoryzowane modyfikacje w systemie. |

Obserwowanie takich objawów i regularne monitorowanie swojego urządzenia mogą znacznie pomóc w uchronieniu się przed skutkami działania botnetu. Pamiętaj, że im wcześniej zdiagnozujesz problem, tym łatwiej będzie go rozwiązać i ochronić swoje dane oraz urządzenia przed złośliwym oprogramowaniem.

Objawy infekcji botnetem w domowej sieci

Infekcja botnetem w domowej sieci może przebiegać niezauważona przez długi czas, jednak istnieje kilka charakterystycznych objawów, które powinny wzbudzić naszą czujność.Poniżej przedstawiamy kluczowe sygnały, na które warto zwrócić uwagę:

- Spowolnienie działania urządzeń: Jeśli zauważysz, że Twoje urządzenia domowe, takie jak komputer czy smartfon, działają znacznie wolniej niż zwykle, może to być oznaka infekcji.

- Nieznane programy w systemie: Pojawiające się na ekranie nieznane aplikacje lub programy, których nie instalowałeś, są alarmującym znakiem.

- Nadmierne zużycie danych: Zwiększone zużycie danych internetowych przez Twoje urządzenia może wskazywać na nieautoryzowane połączenia z siecią.

- Problemy z połączeniem internetowym: Częste zrywanie połączenia lub niemożność dostępu do niektórych witryn mogą wskazywać na złośliwe oprogramowanie w sieci.

- Nieoczekiwane reklamy: Pojawiające się nagle okna reklamowe podczas przeglądania internetu mogą być związane z infekcją botnetem.

Aby lepiej zrozumieć, jak infekcja może wpływać na Twoją sieć, warto spojrzeć na poniższą tabelę prezentującą typowe symptomy i ich możliwe przyczyny:

| Objaw | Możliwe przyczyny |

|---|---|

| Spowolnione działanie urządzeń | Wirusy, złośliwe oprogramowanie |

| Nieznane programy | Instalacja przez złośliwe oprogramowanie |

| nadmierne zużycie danych | Konsumpcja przez botnety |

| Problemy z połączeniem | Ataki DDoS, wirusy |

| Nieoczekiwane reklamy | Adware, malware |

Warto pamiętać, że im szybciej zidentyfikujesz objawy infekcji, tym większa szansa na jej skuteczne zwalczenie oraz zapobieżenie dalszym szkodom. Regularne monitorowanie stanu sieci oraz urządzeń pomoże Ci w utrzymaniu bezpieczeństwa w Twoim domu.

Dlaczego botnety są problemem globalnym

Botnety stanowią poważny problem globalny, który dotyka zarówno jednostki, jak i organizacje na całym świecie. W dobie coraz większej cyfryzacji oraz wzrastającej liczby podłączonych do internetu urządzeń,cyberprzestępcy mają łatwiejszy dostęp do tworzenia i zarządzania sieciami zainfekowanych maszyn.

Oto kilka kluczowych przymiotów botnetów, które przyczyniają się do ich globalnego wpływu:

- Rozproszony atak – Botnety umożliwiają przeprowadzanie ataków na wiele celów jednocześnie, co sprawia, że ich skuteczność jest znacznie zwiększona.

- Niewidoczność – często użytkownicy nie zdają sobie sprawy, że ich urządzenia są częścią botnetu, co utrudnia walkę z tym zagrożeniem.

- Globalny zasięg – Dzięki Internetowi,botnety mogą rozprzestrzeniać się na całym świecie,czyniąc je zagrożeniem o wymiarze międzynarodowym.

Botnety są wykorzystywane w różnorodnych działaniach przestępczych, takich jak:

- Ataki DDoS – Zasypywanie serwisów internetowych ogromną ilością ruchu, co prowadzi do ich niedostępności.

- Kradszenie danych – Zbieranie poufnych informacji, takich jak hasła czy dane osobowe, które mogą być sprzedawane na czarnym rynku.

- Rozsyłanie spamu – narzędzia do wysyłania reklamowych lub szkodliwych wiadomości e-mail.

Dzięki nieskończonym możliwościom technologicznym, botnety stają się coraz bardziej zaawansowane. Oto krótki przegląd typów botnetów i ich cech:

| Typ Botnetu | Charakterystyka |

|---|---|

| Botnety złośliwego oprogramowania | Używają wirusów i trojanów do infekowania urządzeń. |

| botnety IoT | Kierowane przez urządzenia Internetu Rzeczy, często z ograniczonymi zabezpieczeniami. |

| Botnety oparte na chmurze | Wykorzystują zasoby chmurowe do skalowania ataków. |

W obliczu tej rosnącej fali zagrożeń, konieczne jest podjęcie skutecznych działań na rzecz zwalczania botnetów, zarówno na poziomie indywidualnym, jak i globalnym. Edukacja użytkowników, stałe aktualizacje oprogramowania oraz wdrażanie zaawansowanych rozwiązań zabezpieczających stanowią kluczowe elementy walki z tym zjawiskiem.

Jak przestępcy wykorzystują botnety do ataków DDoS

Przestępcy coraz częściej wykorzystują botnety jako narzędzie do przeprowadzania ataków DDoS (Distributed Denial of Service). Botnety to zharmonizowane grupy zainfekowanych urządzeń, które są kontrolowane przez cyberprzestępców w celu realizacji ich zamierzeń. Dzięki nim możliwe jest od strony technicznej masowe generowanie żądań do konkretnego serwera, co prowadzi do przeciążenia jego zasobów.

Główne cele, na które przestępcy mogą kierować swoje ataki, obejmują:

- Strony internetowe – atakujący mogą sparaliżować działalność biznesu, blokując dostęp do jego strony.

- Usługi online – wiele serwisów opartych na chmurze jest narażonych na ataki,które mogą uniemożliwić korzystanie z ich funkcjonalności.

- Instytucje publiczne – ataki mogą być wymierzone w rządy lub organizacje non-profit, mające na celu destabilizację ich działań.

Mechanizm działania botnetów opiera się na kilku kluczowych krokach:

- Infekcja urządzeń – złośliwe oprogramowanie zaraża komputery, smartfony i inne urządzenia, często bez wiedzy ich właścicieli.

- Kontrola nad botnetem – przestępca może zdalnie zarządzać zainfekowanymi urządzeniami, nadając im polecenia o wysyłaniu żądań oraz danych.

- Wykorzystanie mocy obliczeniowej – w momencie ataku botnet generuje ogromną ilość ruchu, co przeciąża serwer ofiary.

Warto zauważyć, że techniki wykorzystywane do tworzenia botnetów są coraz bardziej wyspecjalizowane. Wśród zjawisk związanych z atakami DDoS wymienia się:

- Amplifikacja – przestępcy wykorzystują różne rodzaje protokołów, aby maksymalizować rozmiar ataku.

- Ataki wielowarstwowe – łączą różne wektory ataku, co utrudnia obronę.

- wykorzystanie IoT – coraz większa liczba zainfekowanych urządzeń internetu rzeczy staje się budulcem botnetów.

| Typ botnetu | Zastosowanie |

|---|---|

| Prosty botnet | Podstawowe ataki DDoS |

| Zaawansowany botnet | Ataki wielowarstwowe i amplifikacyjne |

| Botnet IoT | Przemysłowe ataki na infrastrukturę |

Przykłady najgroźniejszych botnetów w historii internetu

W historii internetu pojawiło się wiele botnetów, które zyskały złą sławę z powodu ich destrukcyjnych działań. Oto kilka z najgroźniejszych botnetów, które znacząco wpłynęły na bezpieczeństwo sieci:

- Mirai – Ten botnet zbudowany na zainfekowanych urządzeniach IoT trafił na pierwsze strony gazet w 2016 roku. Użyto go do przeprowadzenia ataków DDoS, które sparaliżowały duże platformy internetowe, w tym Twittera i Netflixa.

- Storm Worm - Pojawiający się w 2007 roku, Storm worm był jednym z pierwszych botnetów, który potrafił się samodzielnie rozprzestrzeniać poprzez e-maile. Używany był m.in. do rozsyłania spamu oraz kradzieży danych osobowych.

- Zeus – Znany przede wszystkim jako malware finansowy, Zeus potrafił przejąć kontrolę nad komputerami i kradł dane logowania do banków. Jego komponenty były używane w wielu botnetach, co czyniło go jednym z najgroźniejszych zagrożeń.

- Botnet Avalanche – Działający przez wiele lat, Avalanche był odpowiedzialny za ogromne kampanie spamowe. Wykorzystywał różne techniki, aby unikać wykrycia przez systemy bezpieczeństwa, co znacząco zwiększało jego zasięg.

Te botnety nie tylko zniszczyły reputację wielu organizacji, ale także wystawiły na próbę skuteczność istniejących zabezpieczeń. Efektem ich działalności były miliardy dolarów strat,a także wzrost świadomości dotyczącej zagrożeń w sieci.

| Nazwa Botnetu | Rok powstania | Główne zagrożenie |

|---|---|---|

| Mirai | 2016 | Ataki DDoS na usługi internetowe |

| Storm Worm | 2007 | Rozsyłanie spamu i kradzież danych |

| Zeus | 2007 | Kradyż danych bankowych |

| Botnet Avalanche | 2009 | Kampanie spamowe |

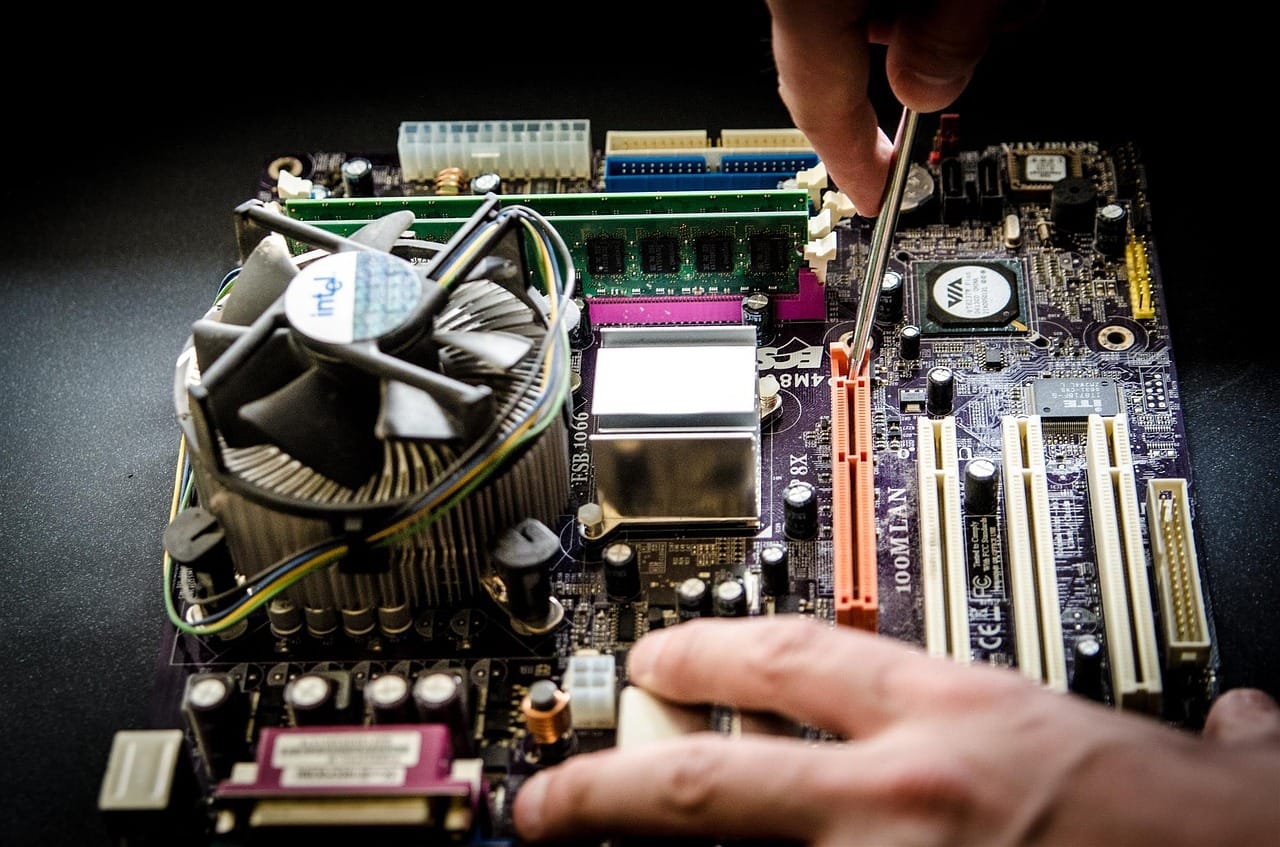

Jakie metody obrony przed botnetami stosować w codziennej pracy

Walka z botnetami wymaga zarówno technologicznych, jak i proceduralnych działań, które powinny być integralną częścią codziennej pracy użytkowników i zespołów IT. Istnieje kilka kluczowych metod, które mogą znacząco zwiększyć bezpieczeństwo przed zagrożeniem ze strony tych złośliwych sieci komputerowych.

Przede wszystkim,warto zastosować programy antywirusowe w najnowszych wersjach. Regularne aktualizacje bazy sygnatur oraz skanowanie systemu pomogą w wykrywaniu i blokowaniu złośliwego oprogramowania, które może stanowić część botnetu.

Inną istotną metodą jest monitorowanie ruchu sieciowego. Implementacja zaawansowanych zapór ogniowych oraz systemów detekcji włamań (IDS) umożliwia natychmiastowe zidentyfikowanie podejrzanych aktywności, co pozwala na szybką reakcję i minimalizację potencjalnych szkód.

Regularne szkolenie pracowników w zakresie bezpieczeństwa informacji to kolejny krok w walce z botnetami. Uświadamianie zespołu na temat zagrożeń, jak phishing czy złośliwe oprogramowanie, znacząco podnosi świadomość i ogranicza ryzyko infekcji komputerów w firmie.

Dodatkowo, warto stosować techniki zarządzania hasłami. Silne, unikalne hasła oraz ich regularna zmiana pomagają w zabezpieczeniu kont przed nieautoryzowanym dostępem.Można korzystać z menedżerów haseł, które ułatwiają tworzenie i przechowywanie silnych haseł.

Poniższa tabela przedstawia kluczowe metody obrony przed botnetami wraz z ich krótkim opisem:

| Metoda | Opis |

|---|---|

| Programy antywirusowe | zapewniają ochronę przed złośliwym oprogramowaniem. |

| Monitorowanie ruchu | umożliwia wykrycie nietypowych aktywności w sieci. |

| szkolenia pracowników | Podnoszą świadomość zagrożeń związanych z cyberbezpieczeństwem. |

| Zarządzanie hasłami | Ochrona kont za pomocą silnych i unikalnych haseł. |

Używanie powyższych metod w codziennej pracy pozwala na znaczące ograniczenie ryzyka ze strony botnetów i zapewnienie większego bezpieczeństwa zarówno dla systemów, jak i dla danych użytkowników. Regularne audyty bezpieczeństwa oraz ciągłe doskonalenie procedur są kluczowe w stawianiu czoła nowym zagrożeniom w świecie cyberprzestępczości.

Zabezpieczenia, które powinien wprowadzić każdy użytkownik

Aby skutecznie zabezpieczyć się przed atakami botnetów, każdy użytkownik powinien wprowadzić kilka podstawowych, ale kluczowych zabezpieczeń. Poniżej przedstawiamy najważniejsze z nich:

- Silne hasła: Używaj złożonych haseł, które składają się z liter, cyfr oraz znaków specjalnych. Unikaj popularnych słów i dat urodzenia.

- Dwuskładnikowa autoryzacja: Włącz tę funkcję wszędzie, gdzie to możliwe. Dodatkowy krok weryfikacji znacznie zwiększa bezpieczeństwo.

- Aktualizacje oprogramowania: Regularnie aktualizuj system operacyjny,przeglądarki oraz wszystkie aplikacje,aby zminimalizować ryzyko wykorzystania znanych luk bezpieczeństwa.

- Firewalle: Korzystaj z zapory sieciowej, aby blokować nieautoryzowany dostęp do swojego urządzenia. To pierwsza linia obrony przed złośliwym oprogramowaniem.

- Oprogramowanie antywirusowe: Zainstaluj i regularnie aktualizuj renomowane oprogramowanie antywirusowe, które pomoże w wykrywaniu i eliminowaniu zagrożeń.

- Bezpieczne połączenia: Używaj VPN oraz HTTPS, aby chronić swoje dane osobowe podczas przeglądania Internetu.

Dodatkowo, warto być świadomym potencjalnych zagrożeń. Poniższa tabela przedstawia najpopularniejsze metody wykorzystania botnetów oraz sposoby ich unikania:

| Metoda ataku | Sposób ochrony |

|---|---|

| Spam e-mailowy | Unikaj klikania w podejrzane linki i załączniki. |

| Phishing | Sprawdzaj adresy URL oraz źródła wiadomości przed zalogowaniem się. |

| Złośliwe oprogramowanie | Instaluj tylko programy z zaufanych źródeł i regularnie skanować system. |

Wprowadzenie powyższych zabezpieczeń to kluczowy krok w ochronie przed botnetami. każdy użytkownik ma możliwość znacząco zwiększyć swoje bezpieczeństwo, dbając o to, co do swojego cyfrowego świata wprowadza i z czego korzysta.

Zarządzanie bezpieczeństwem sieci domowej na co dzień

W dzisiejszych czasach, gdy nasze życie w dużym stopniu opiera się na Internecie, zarządzanie bezpieczeństwem sieci domowej jest kluczowym aspektem ochrony przed różnymi zagrożeniami, w tym botnetami. Botnety to sieci zainfekowanych urządzeń, które mogą być wykorzystywane do przeprowadzania ataków DDoS, kradzieży danych czy wysyłania spamu. Oto kilka praktycznych wskazówek, jak się przed nimi bronić:

- zaktualizuj oprogramowanie: Regularnie aktualizuj systemy operacyjne oraz aplikacje na wszystkich urządzeniach w swojej sieci, aby zminimalizować ryzyko wykorzystania znanych luk bezpieczeństwa.

- Używaj silnych haseł: Twórz skomplikowane hasła, które będą trudne do odgadnięcia, i unikaj używania tych samych haseł w różnych usługach.

- Włącz zaporę sieciową: Sprawdź, czy w Twojej sieci działa zapora ogniowa i upewnij się, że jej ustawienia są skonfigurowane w sposób chroniący przed nieautoryzowanym dostępem.

- Oddziel urządzenia IoT: Urządzenia typu smart home, jak kamery czy termostaty, powinny być podpięte do oddzielnej sieci, aby zminimalizować ryzyko infekcji.

- Monitoruj urządzenia w sieci: Regularnie sprawdzaj, które urządzenia są podłączone do Twojej sieci oraz czy nie pojawiły się nieznane urządzenia.

- Używaj oprogramowania zabezpieczającego: Zainstaluj oprogramowanie antywirusowe na wszystkich urządzeniach, które mogą pomóc w wykrywaniu i usuwaniu złośliwego oprogramowania.

Warto także być na bieżąco z nowinkami dotyczącymi bezpieczeństwa. Cyberprzestępcy stale rozwijają swoje metody, dlatego edukacja i świadomość zagrożeń są kluczowe. Oto kilka zasobów, które mogą pomóc w zrozumieniu tej problematyki:

| Źródło | Opis |

| ZDNet | Aktualności i artykuły na temat bezpieczeństwa IT. |

| Kaspersky | Porady dotyczące zabezpieczeń i laboratoria wykrywające złośliwe oprogramowanie. |

| CNET | Recenzje produktów zabezpieczających oraz artykuły o nowinkach technologicznych. |

Myśląc o bezpieczeństwie sieci domowej, nie możemy zapominać o odpowiedzialności za nasze dane oraz urządzenia. Każdy z nas może przyczynić się do bezpieczniejszego korzystania z Internetu, podejmując odpowiednie kroki już teraz. Właściwe zarządzanie bezpieczeństwem to nie tylko technologia, ale również nasza codzienna dbałość o szczegóły.

Rola oprogramowania antywirusowego w ochronie przed botnetami

W obliczu rosnącego zagrożenia ze strony botnetów, oprogramowanie antywirusowe odgrywa kluczową rolę w ochronie systemów komputerowych. Botnety, składające się z wielu zainfekowanych urządzeń, mogą być wykorzystywane do przeprowadzania ataków DDoS, kradzieży danych czy rozsyłania spamu. Dlatego zabezpieczenia w postaci zaawansowanego oprogramowania antywirusowego są niezbędne.

Jednym z najważniejszych zadań oprogramowania antywirusowego jest:

- Wykrywanie i eliminacja zagrożeń: Programy te skanują systemy w poszukiwaniu znanych wirusów i malware, skutecznie neutralizując potencjalne boty.

- Analiza zachowań: Wielu producentów antywirusów stosuje technologie, które monitorują podejrzane zachowania aplikacji, co umożliwia identyfikację nieznanych zagrożeń.

- Aktualizacja baz sygnatur: Regularne aktualizacje baz danych pozwalają na szybką reakcję na nowe rodzaje złośliwego oprogramowania, w tym botnety.

Aby uzyskać pełną ochronę przed botnetami, ważne jest, aby wybierać oprogramowanie z dodatkowymi funkcjami, takimi jak:

- Firewall: Zapory ogniowe pomagają w blokowaniu podejrzanego ruchu w sieci.

- Ochrona w czasie rzeczywistym: Monitorowanie systemu w czasie rzeczywistym pozwala na szybką detekcję prób infekcji.

- Bezpieczeństwo podczas przeglądania: Niektóre programy oferują zabezpieczenia podczas korzystania z Internetu, co minimalizuje ryzyko odwiedzenia zainfekowanych stron.

Poniższa tabela przedstawia wybrane funkcje różnych programów antywirusowych i ich skuteczność w walce z botnetami:

| Nazwa oprogramowania | Wykrywanie botnetów | Ochrona w czasie rzeczywistym | Firewall |

|---|---|---|---|

| Program A | Wysokie | Tak | Tak |

| Program B | Średnie | Tak | Nie |

| program C | Bardzo wysokie | Tak | Tak |

Ostatecznie, wybór odpowiedniego oprogramowania antywirusowego jest istotny dla zachowania bezpieczeństwa. Warto regularnie aktualizować systemy i korzystać z dodatkowych funkcji, aby skutecznie bronić się przed rosnącą falą ataków botnetów.

Znaczenie aktualizowania oprogramowania dla bezpieczeństwa

W dzisiejszym świecie,gdzie większość naszych codziennych aktywności odbywa się w sieci,aktualizowanie oprogramowania stało się kluczowym elementem zapewnienia bezpieczeństwa naszych urządzeń i danych.Cyberprzestępcy nieustannie opracowują nowe metody ataku, a brak aktualizacji może skutkować łatwym dostępem do naszych systemów.

Warto zwrócić uwagę na kilka istotnych aspektów związanych z aktualizacjami:

- Usuwanie luk w bezpieczeństwie: Producenci oprogramowania regularnie wydają łatki, które eliminują znane luki i podatności.Zainstalowanie tych poprawek jest niezbędne do ochrony przed atakami.

- Nowe funkcje i poprawa wydajności: Często aktualizacje nie tylko naprawiają błędy, ale również wprowadzają nowe funkcje, które mogą poprawić wydajność oraz bezpieczeństwo oprogramowania.

- Ochrona przed malwarem: Aktualizacje zapobiegają wprowadzeniu złośliwego oprogramowania do systemów, które mogą stworzyć botnety, wykorzystywane do przeprowadzania ataków ddos lub wykradania danych.

W przypadku systemów operacyjnych, aplikacji i oprogramowania zabezpieczającego, regularne aktualizacje są sposobem na minimalizację ryzyka. Ważne jest, aby:

- ustawić automatyczne aktualizacje, jeśli to możliwe,

- regularnie sprawdzać dostępność aktualizacji,

- korzystać z wiarygodnych źródeł do pobierania oprogramowania.

Dobrą praktyką jest również utrzymanie kopii zapasowych danych na wypadek, gdyby aktualizacja spowodowała problemy z systemem. Niezależnie od tego, jak niewielka wydaje się aktualizacja, jej zainstalowanie może zadecydować o bezpieczeństwie twoich zasobów cyfrowych.

Jak używać zapory ogniowej do ochrony przed botnetami

Zapory ogniowe stanowią kluczowy element w arsenale zabezpieczeń przed różnorodnymi zagrożeniami w sieci, w tym botnetami.Te złośliwe sieci komputerów, które są wykorzystywane do przeprowadzania ataków, mogą stwarzać poważne zagrożenia dla bezpieczeństwa Twojej infrastruktury. Przy odpowiednim skonfigurowaniu, zapory ogniowe mogą skutecznie zapewnić ochronę przed nieautoryzowanym dostępem oraz złośliwym oprogramowaniem.

Oto kilka wskazówek, jak wykorzystać zapory ogniowe w walce z botnetami:

- Blokowanie nieznanych adresów IP: Konfigurując zaporę, możesz zablokować ruch z podejrzanych źródeł, co pomoże ograniczyć dostęp botnetów do Twojej sieci.

- Monitoring ruchu sieciowego: Regularne analizowanie logów zapory może ujawnić nieprawidłowe wzorce ruchu, które mogą wskazywać na obecność botów.

- Ustawienie reguł zapory: Dzięki precyzyjnym regułom możesz ustalić, które porty i protokoły są dozwolone, minimalizując tym samym szansę na infiltrację sieci przez botnety.

- Aktualizowanie oprogramowania: Utrzymanie najnowszej wersji zapory ogniowej oraz systemu operacyjnego jest niezbędne, aby zabezpieczyć się przed nowymi technikami ataków wykorzystywanymi przez botnety.

warto również zwrócić szczególną uwagę na technologię zapór nowej generacji (NGFW), które oferują zaawansowane funkcje zabezpieczeń, takie jak:

| Funkcja | Opis |

|---|---|

| Analiza zachowań | Identyfikuje nieznane zagrożenia poprzez analizę wzorców ruchu sieciowego. |

| Wirtualne sieci prywatne (VPN) | Umożliwia bezpieczny dostęp do zasobów sieciowych dla zdalnych użytkowników. |

| Użytkowników oraz urządzeń | Oferuje kontrolę dostępu opartą na tożsamości użytkownika i urządzenia. |

Dzięki zastosowaniu tych strategii, możesz znacznie zwiększyć bezpieczeństwo swojej sieci i zminimalizować ryzyko ataku ze strony botnetów. Pamiętaj, że bezpieczeństwo w sieci to proces, który wymaga ciągłego nadzoru i dostosowywania do zmieniających się zagrożeń.

Edukacja użytkowników jako klucz do skutecznej ochrony

Walka z botnetami wymaga nie tylko zaawansowanych technologii zabezpieczeń, ale także odpowiednio wyszkolonych użytkowników. Edukacja w zakresie cyberbezpieczeństwa jest kluczowym elementem obrony przed tymi zagrożeniami. Warto inwestować w szkolenia, które uświadomią pracownikom, jak działają botnety i jakie konsekwencje mogą wynikać z niewłaściwego zachowania w sieci.

W szczególności, użytkownicy powinni zwrócić uwagę na następujące aspekty:

- Bezpieczeństwo haseł: Zastosowanie silnych haseł oraz regularna ich zmiana mogą znacznie zwiększyć poziom ochrony danych.

- Społeczne inżynieria: Uświadomienie, jak rozpoznać próby phishingu, może pomóc w unikaniu pułapek, które prowadzą do zainfekowania urządzeń.

- Aktualizacje oprogramowania: regularne aktualizowanie systemów i aplikacji minimalizuje ryzyko, ponieważ wiele botnetów wykorzystuje znane luki bezpieczeństwa.

Wprowadzenie procedur nadzorujących zachowanie użytkowników online oraz promowanie świadomości na temat cyberzagrożeń powinno być priorytetem dla każdej organizacji.Warto zastanowić się nad cyklicznymi szkoleniami oraz korzystaniem z materiałów edukacyjnych dostępnych w Internecie.

Można także stworzyć prostą tabelę przedstawiającą różne metody edukacji użytkowników:

| Metoda | Opis |

|---|---|

| Szkolenia stacjonarne | Bezpośrednie spotkania z ekspertami, podczas których omawiane są zagadnienia związane z bezpieczeństwem. |

| Webinaria | Edukacja zdalna dostępna dla pracowników z różnych lokalizacji, pozwalająca na interaktywne uczestnictwo. |

| materiały edukacyjne | Podręczniki, poradniki i filmy instruktażowe dostępne online dla samodzielnego nauczania. |

Włączenie edukacji użytkowników w strategię ochrony przed botnetami to nie tylko krok w kierunku zwiększenia bezpieczeństwa, ale także budowanie kultury bezpieczeństwa w organizacji. Świadomi zagrożeń użytkownicy stanowią pierwszą linię obrony, co znacząco wpływa na efektywność całego systemu ochrony.

Dlaczego wyjątkowa uwagę należy zwrócić na Internet Rzeczy

W ostatnich latach Internet Rzeczy (IoT) zyskał ogromną popularność, jednak za tą innowacją kryje się wiele wyzwań związanych z bezpieczeństwem. Urządzenia podłączone do sieci, takie jak inteligentne lodówki, kamery czy systemy alarmowe, sieją obawy, zwłaszcza w kontekście ich narażenia na ataki. Ekspansja IoT stwarza interesujące możliwości, ale także kusi cyberprzestępców, którzy mogą je wykorzystać do budowy botnetów.

Dlaczego warto zwrócić szczególną uwagę na IoT?

- Rosnąca liczba urządzeń: Każdego roku na rynku przybywa miliony nowych urządzeń IoT, co stwarza zagrożenie dla prywatności i bezpieczeństwa użytkowników.

- Osłabione zabezpieczenia: Wiele urządzeń IoT zostało zaprojektowanych bez odpowiednich zabezpieczeń, co czyni je podatnymi na ataki.

- Łatwość w dostępie: Cyberprzestępcy mogą łatwo zidentyfikować słabe punkty w popularnych urządzeniach, co zwiększa ryzyko infekcji.

Przy wykorzystywaniu IoT kluczowe jest, aby użytkownicy byli świadomi potencjalnych zagrożeń. Przykłady botnetów, które wykorzystują zainfekowane urządzenia IoT, pokazują, jak łatwo można zorganizować skoordynowane ataki DDoS. W skali globalnej, ataki te mogą prowadzić do znacznych strat zarówno wśród firm, jak i indywidualnych użytkowników.

Jak zminimalizować ryzyko związane z IoT?

- Regularne aktualizacje: Upewnij się, że oprogramowanie urządzeń jest zawsze aktualne.

- Silne hasła: Używaj skomplikowanych haseł oraz unikaj domyślnych ustawień.

- Izolacja sieci: Podziel swoją sieć domową na segmenty, aby ograniczyć dostęp do wrażliwych danych.

Dzięki świadomemu podejściu i odpowiednim środkom ostrożności,można znacząco podnieść poziom bezpieczeństwa w erze Internetu Rzeczy.

zagrożenia związane z publicznymi sieciami Wi-Fi

Publiczne sieci Wi-Fi, choć niezwykle wygodne, niosą ze sobą szereg zagrożeń dla użytkowników. Wykorzystując te sieci do surfowania po internecie, użytkownicy narażają się na ataki hakerów, którzy mogą łatwo przechwycić dane przesyłane pomiędzy urządzeniem a routerem.

Wśród najczęściej występujących zagrożeń możemy wymienić:

- Man-in-the-Middle (MitM): Atakujący może podsłuchiwać komunikację między użytkownikiem a serwisem, co pozwala na kradzież poufnych informacji, takich jak hasła czy dane kart kredytowych.

- Fałszywe punkty dostępu: Hakerzy mogą ustawić fałszywą sieć Wi-Fi, która wyglądem przypomina legalną sieć. Użytkownicy, niezdając sobie sprawy z zagrożenia, łączą się z nią, a ich dane mogą trafić w niepowołane ręce.

- oprogramowanie szpiegujące: W publicznych sieciach łatwiej jest zainstalować złośliwe oprogramowanie na urządzeniu użytkownika, co prowadzi do utraty poufnych danych.

- Brak szyfrowania: Wiele publicznych sieci Wi-Fi nie korzysta z zaawansowanych protokołów bezpieczeństwa. To sprawia, że przesyłane informacje są podatne na przechwycenie.

Aby zminimalizować ryzyko związane z korzystaniem z publicznych sieci Wi-Fi, warto zastosować kilka zasad:

- Używaj VPN: Wirtualne sieci prywatne szyfrują dane i zmniejszają ryzyko przechwycenia informacji przez hakerów.

- Unikaj wrażliwych działań: Nie loguj się do kont bankowych ani nie wprowadzaj danych osobowych, gdy korzystasz z publicznego Wi-Fi.

- Sprawdzaj zabezpieczenia sieci: Przed połączeniem się ze zdalną siecią,upewnij się,że korzysta ona z protokołu WPA2 lub nowszego.

- Aktualizuj oprogramowanie: Regularne aktualizacje systemu operacyjnego i aplikacji pomagają w zabezpieczeniu urządzenia przed najnowszymi zagrożeniami.

Przykładowe dane pokazujące, jakie działania należy podejmować w celu zabezpieczenia się przed zagrożeniami w publicznych sieciach:

| Działanie | Opis |

|---|---|

| Korzystanie z VPN | Szyfrowanie danych, co utrudnia ich przechwycenie przez hakerów. |

| Nie logowanie się do ważnych kont | Ogranicza ryzyko ujawnienia danych osobowych. |

| regularne aktualizacje | Zwiększają odporność systemu na znane zagrożenia. |

Jak reagować na odkrycie botnetu w swojej sieci

Odkrycie botnetu w Twojej sieci to poważna sprawa, która wymaga szybkiej reakcji i zdecydowanych działań.Pierwszym krokiem jest identyfikacja źródła zagrożenia. Warto przeanalizować logi serwera oraz ruch sieciowy,aby zlokalizować podejrzane adresy IP lub nietypowe połączenia.Niezwykle pomocne mogą być narzędzia do detekcji intruzów (IDS), które pomogą w monitorowaniu niepożądanej aktywności.

Gdy lokalizacja botnetu zostanie ustalona, należy izolować zainfekowane urządzenia. Oznacza to odłączenie ich od sieci, aby zapobiec dalszemu rozprzestrzenieniu się infekcji. Rekomenduje się również zmianę wszystkich haseł dostępu do urządzeń oraz kont administratorów, aby zminimalizować ryzyko dostępu przez cyberprzestępców.

Poniżej kilka kroków, które należy podjąć:

- Uruchomienie skanera antywirusowego: Użyj renomowanego oprogramowania, aby przeskanować zainfekowane maszyny i usunąć złośliwe oprogramowanie.

- Aktualizacja oprogramowania: Upewnij się, że wszystkie urządzenia w sieci mają zainstalowane najnowsze aktualizacje, aby zniwelować znane luki bezpieczeństwa.

- Przeprowadzenie audytu bezpieczeństwa: Rekomendowane jest przeanalizowanie polityki bezpieczeństwa oraz wdrożenie dodatkowych środków ochrony.

Warto również rozważyć zgłoszenie incydentu odpowiednim służbom, zwłaszcza jeśli botnet jest częścią większej fali ataków. Współpraca z ekspertami w dziedzinie bezpieczeństwa cybernetycznego może okazać się kluczowa w oszacowaniu skali problemu i zastosowaniu efektywnych działań naprawczych.

| Rodzaj działań | Przykłady |

|---|---|

| Izolacja | odłączenie od sieci |

| Usunięcie zagrożenia | Użycie oprogramowania antywirusowego |

| Wzmocnienie zabezpieczeń | Zmiana haseł, aktualizacje oprogramowania |

Ostatecznie, zapobieganie przyszłym infekcjom jest równie ważne jak działanie w trakcie kryzysu. Edukuj swoich pracowników o zagrożeniach wynikających z ataków botnetowych oraz o najlepszych praktykach w zakresie bezpieczeństwa, aby zapewnić, że Twoja sieć pozostanie odpowiednio zabezpieczona w przyszłości.

Współpraca między organizacjami w walce z botnetami

Współpraca między organizacjami odgrywa kluczową rolę w efektywnym zwalczaniu botnetów, które stanowią poważne zagrożenie dla bezpieczeństwa sieci. Skoordynowane działania różnych podmiotów mogą znacząco zwiększyć szanse na wykrycie i neutralizację tych szkodliwych sieci komputerowych. Przykłady synergii obejmują:

- Wymiana informacji: Organizacje mogą dzielić się danymi na temat nowych zagrożeń, co pozwala na szybsze reagowanie oraz wprowadzenie odpowiednich środków ochrony.

- Wspólne badania: Partnerstwa naukowe z uniwersytetami i instytutami badawczymi prowadzą do lepszego zrozumienia mechanizmów działania botnetów oraz rozwijania innowacyjnych technik obronnych.

- Akcje legislacyjne: Organizacje, działając razem, mogą lobbować na rzecz skuteczniejszych regulacji prawnych, które utrudnią działalność cyberprzestępców.

Dodatkowo, wiele organizacji non-profit oraz sektora prywatnego podejmuje współpracę w ramach różnych platform i inicjatyw. Przykładem mogą być centra wymiany informacji o zagrożeniach (ISAC), które pozwalają na szybką wymianę danych o incydentach oraz najlepszych praktykach. Takie działania przyczyniają się do zbudowania silniejszej wspólnoty w walce z cyberprzestępczością.

| Typ współpracy | Przykłady | Korzyści |

|---|---|---|

| Wymiana danych | Forum analizujące incydenty | Przyspieszenie działań prewencyjnych |

| Badania i rozwój | Wspólne projekty badawcze | Innowacyjne rozwiązania technologiczne |

| Lobbying | Koalicje dla cyberbezpieczeństwa | Skuteczniejsze prawo |

W obliczu rosnącego zagrożenia ze strony botnetów,współpraca staje się nie tylko pożądana,ale wręcz niezbędna. Im więcej organizacji zjednoczy swoje siły, tym skuteczniejsza będzie walka przeciwko złożonym i zmieniającym się technikom ataków. Wspólne zasoby, wiedza i doświadczenie to kluczowe elementy w budowaniu bezpieczeństwa cyfrowego dla wszystkich użytkowników internetu.

Odpowiedzialność dostawców usług internetowych w kontekście botnetów

Odpowiedzialność dostawców usług internetowych w kontekście botnetów jest kluczowym zagadnieniem, które wymaga rzetelnej analizy. Providerzy, jako wiążący element infrastruktury internetowej, odgrywają znaczącą rolę w zapobieganiu i zwalczaniu rozprzestrzeniania się złośliwego oprogramowania. W miarę jak skala ataków DDoS oraz inne formy działalności botnetów rosną, oczekuje się, że dostawcy będą podejmować proaktywne kroki w celu ochrony swoich użytkowników.

Dostawcy usług internetowych mają kilka kluczowych obowiązków, które powinny stać się standardem branżowym. Do najistotniejszych należą:

- Monitorowanie ruchu: Regularne monitorowanie i analiza ruchu sieciowego pozwalają na wczesne wykrycie anomalii, które mogą wskazywać na aktywność botnetów.

- Wdrażanie zabezpieczeń: Zastosowanie zapór sieciowych, systemów wykrywania intruzów oraz innych technologii zabezpieczających jest niezbędne do ochrony przed atakami.

- Informowanie użytkowników: Edukacja klientów na temat zagrożeń związanych z botnetami oraz o sposobach ochrony ich urządzeń.

- Współpraca z innymi podmiotami: Koordynacja działań z innymi dostawcami usług i organizacjami zajmującymi się cyberbezpieczeństwem w celu wymiany informacji i najlepszych praktyk.

Warto również zauważyć, że odpowiedzialność dostawców nie ogranicza się jedynie do działań prewencyjnych. W przypadku wystąpienia ataków, istotne jest, jak szybko i skutecznie zareagują. Dlatego kluczowe jest tworzenie procedur awaryjnych oraz wsparcie techniczne dla poszkodowanych użytkowników.

| Zadanie | Opis |

|---|---|

| Monitorowanie | Analiza ruchu w poszukiwaniu nieprawidłowości. |

| Zabezpieczenia | Instalacja zapór i systemów przeciwdziałających. |

| Edukacja klientów | Informowanie o zagrożeniach i sposobach ochrony. |

| Wsparcie techniczne | Pomoc w przypadku ataku i odsiadu szkód. |

Dostarczanie usług internetowych w sposób odpowiedzialny wiąże się z ciągłym monitorowaniem zagrożeń oraz dostosowywaniem polityk bezpieczeństwa do zmieniającej się rzeczywistości cybernetycznej. W erze, gdzie botnety mogą paraliżować nie tylko pojedyncze przedsiębiorstwa, ale i całe sektory gospodarki, rola dostawców w ich zwalczaniu staje się coraz bardziej znacząca.

Jak zabezpieczyć urządzenia mobilne przed botnetami

W erze, w której urządzenia mobilne stały się integralną częścią naszego życia, ochrona przed zagrożeniami takimi jak botnety jest kluczowa. Botnety, czyli złośliwe sieci komputerowe składające się z zainfekowanych urządzeń, mogą być wykorzystywane do przeprowadzania ataków DDoS, kradzieży danych czy wysyłania spamu. Aby zminimalizować ryzyko, warto zastosować kilka strategii zabezpieczających.

Wykorzystanie silnych haseł: Jednym z najprostszych sposobów na zabezpieczenie swojego urządzenia mobilnego jest stosowanie silnych, trudnych do odgadnięcia haseł. Warto:

- Używać kombinacji liter,cyfr i symboli,

- Zmieniać hasła regularnie,

- Unikać oczywistych haseł,takich jak daty urodzenia czy imiona.

Aktualizowanie oprogramowania: Regularne aktualizacje systemu operacyjnego i aplikacji są kluczowe dla zabezpieczenia urządzenia. Twórcy oprogramowania często wydają łatki bezpieczeństwa, które naprawiają znane luki i mogą zapobiegać zainfekowaniu przez botnety.

ostrożność przy instalacji aplikacji: Zanim pobierzesz jakąkolwiek aplikację, upewnij się, że pochodzi z zaufanego źródła. Należy również:

- Sprawdzić opinie innych użytkowników,

- Przeczytać uprawnienia wymagane przez aplikację,

- unikać aplikacji z podejrzanymi funkcjami.

Wykorzystanie oprogramowania antywirusowego: Zainstalowanie renomowanego programu antywirusowego może dodać dodatkową warstwę ochrony. Oprogramowanie to potrafi wykrywać i usuwać złośliwe oprogramowanie, zanim zdąży wyrządzić szkody.

Bezpieczne korzystanie z sieci Wi-Fi: Unikaj łączenia się z publicznymi sieciami Wi-fi, które mogą być mniej bezpieczne.jeśli musisz korzystać z takiej sieci, warto używać VPN, aby zaszyfrować swoje połączenie i chronić dane przed potencjalnymi atakami.

| Praktyka | Korzyści |

|---|---|

| Silne hasła | Ochrona przed nieautoryzowanym dostępem |

| Regularne aktualizacje | Usuwanie znanych luk bezpieczeństwa |

| Oprogramowanie antywirusowe | Wykrywanie i eliminacja złośliwego oprogramowania |

| Bezpieczne Wi-Fi | Zabezpieczenie przed przechwytywaniem danych |

Pamiętaj,że ochrona urządzeń mobilnych to proces ciągły. Zastosowanie powyższych metod pomoże zminimalizować ryzyko zainfekowania przez botnety i inne zagrożenia w sieci. Zachowując czujność i stosując najlepsze praktyki, możesz znacznie poprawić bezpieczeństwo swoich danych i prywatności.

Zastosowanie technologii chmurowych w walce z botnetami

technologie chmurowe oferują potężne narzędzia w walce z botnetami, które stają się coraz bardziej złożone i niebezpieczne. Dzięki ich wdrożeniu,organizacje mogą szybko i efektywnie reagować na zagrożenia,a także poprawić swoją ogólną strategię cyberbezpieczeństwa.

Oto kilka kluczowych sposobów, w jaki chmura pomaga w obronie przed botnetami:

- Monitorowanie w czasie rzeczywistym: technologie chmurowe wyposażone są w zaawansowane systemy monitorujące, które analizują dane w czasie rzeczywistym, co pozwala na szybką detekcję anomalii typowych dla działań botnetów.

- Skalowalność: Gdy napotkamy atak DDoS, usługi chmurowe mogą automatycznie zwiększyć swoje zasoby, aby zminimalizować wpływ na działanie naszych systemów.

- Współpraca wielu organizacji: Chmura umożliwia wymianę informacji między różnymi podmiotami w branży, co ułatwia zrozumienie schematów ataków i wspólne działania w walce z nimi.

- Automatyzacja odpowiedzi: Systemy oparte na chmurze mogą automatycznie wdrażać zasady bezpieczeństwa, a także wdrażać odpowiedzi na zagrożenia bez interwencji człowieka.

Dodatkowo, integracja z technologiami sztucznej inteligencji oraz uczenia maszynowego w chmurze pozwala na jeszcze skuteczniejszą detekcję oraz analizę zagrożeń związanych z botnetami. Dzięki tym technologiom,organizacje mogą przewidywać ataki zanim one się wydarzą.

| Funkcja chmury | Zaleta |

|---|---|

| analiza danych | Szybka detekcja ataków |

| elastyczność | Możliwość szybkiej reakcji |

| Współpraca | wymiana informacji między firmami |

| Automatyzacja | Minimalizacja czasu reakcji |

W obliczu rosnącego zagrożenia ze strony botnetów, wykorzystanie rozwiązań chmurowych staje się nie tylko opcją, ale wręcz koniecznością dla firm pragnących zapewnić sobie bezpieczeństwo w cyfrowym świecie.

Przykłady skutecznych kampanii zwalczających botnety

W ostatnich latach wiele organizacji i instytucji zainwestowało w skuteczne kampanie mające na celu zwalczanie botnetów.Oto kilka przykładów, które przyczyniły się do znaczącej redukcji zagrożeń płynących z tych złośliwych sieci.

1.Operacja Tovar: Ta międzynarodowa akcja prowadzona przez FBI, Europol i inne agencje, miała na celu rozbicie sieci botnetowej o nazwie ZeroAccess.Dzięki wspólnym wysiłkom zlikwidowano infrastrukturę serwerową kontrolującą boty, co przyniosło wymierne rezultaty w walce z cyberprzestępczością.

2. Operacja Blackshades: Skierowana przeciwko oprogramowaniu złośliwemu, które umożliwia zdalny dostęp do zainfekowanych komputerów. W efekcie aresztowano dziesiątki podejrzanych, a także zlikwidowano wiele serwerów eksploatujących boty w celu kradzieży danych użytkowników.

3. Inicjatywa Stop. Think. Connect.: Kampania mająca na celu zwiększenie świadomości społecznej na temat zagrożeń związanych z botnetami i innymi cyberzagrożeniami. Dzięki edukacji użytkowników w zakresie bezpieczeństwa online, wiele osób zaczęło bardziej dbać o swoje dane oraz urządzenia.

4. Współpraca z sektorem prywatnym: Liczne firmy technologiczne, takie jak Google czy Microsoft, wprowadziły narzędzia do detekcji botnetów oraz programy wykrywania złośliwego oprogramowania. Przykładem może być system DDoS Protection, który chroni użytkowników przed atakami rozproszonymi.

| Organizacja | Typ kampanii | Efekty |

|---|---|---|

| FBI | Operacja Tovar | Rozbicie ZeroAccess |

| europol | Operacja Blackshades | Aresztowania i likwidacja serwerów |

| Różne organizacje | Kampania Stop. Think. Connect. | Wzrost świadomości użytkowników |

| Google, Microsoft | Ochrona przed DDoS | Usprawnienie detekcji botnetów |

Ciężka praca wielu instytucji oraz współpraca z sektorem prywatnym pokazuje, że walka z botnetami jest możliwa. Kluczowe znaczenie ma jednak ciągłe podnoszenie świadomości społecznej oraz rozwijanie technologii obronnych, aby zminimalizować ryzyko związane z tym zbiegiem okoliczności.

Jak wybrać odpowiednie rozwiązania zabezpieczające dla firmy

W dzisiejszych czasach, gdy cyberzłośliwość staje się coraz bardziej wyrafinowana, wybór odpowiednich rozwiązań zabezpieczających dla firmy jest kluczowy. Przedsiębiorstwa powinny zainwestować w technologie, które pomogą im zabezpieczyć swoje zasoby przed potencjalnymi atakami, w tym botnetami.Oto kilka sugestii, które pomogą w dokonywaniu trafnych wyborów:

- Monitorowanie sieci: Wprowadzenie zaawansowanych systemów monitorujących, które mogą na bieżąco analizować ruch w sieci i wykrywać anomalie, powinno być priorytetem. Narzędzia te są w stanie wskazać nietypowe wzorce, które mogą sugerować atak botnetu.

- Oprogramowanie antywirusowe: Wybór skutecznego oprogramowania antywirusowego, które ma wbudowane funkcje ochrony przed botnetami, to kluczowy krok. Regularne aktualizacje baz sygnatur wirusów są nieodzowne.

- Firewalle nowej generacji: Zainwestowanie w nowoczesne firewalle pozwala na kontrolę i filtrowanie ruchu sieciowego, co jest istotne w zapobieganiu włamaniom przez botnety.

- Szkolenia dla pracowników: Edukacja w zakresie zagrożeń związanych z cyberbezpieczeństwem jest kluczowa. Regularne szkolenia pozwolą pracownikom zrozumieć, jak unikać pułapek, które mogą prowadzić do infiltracji botnetów.

- Plan reakcji na incydenty: Opracowanie szczegółowego planu reakcji na incydenty, który określają procedury w przypadku ataku, znacznie zwiększy szanse na szybką obronę i minimalizację strat.

Przy wyborze narzędzi ochronnych warto również zwrócić uwagę na ich integrację z istniejącymi systemami oraz wsparcie techniczne, które oferują dostawcy. Oto kilka kryteriów,które warto rozważyć:

| Rozwiązanie | Zalety | Wady |

|---|---|---|

| Oprogramowanie antywirusowe | Skuteczna detekcja złośliwego oprogramowania | Może być zasobożerne |

| Firewalle nowej generacji | Zaawansowane funkcjonalności ochrony | Wysoki koszt zakupu i konfiguracji |

| Systemy monitorujące | Detekcja nietypowych wzorców w ruchu sieciowym | Wymaga ciągłej konfiguracji i analizy |

Właściwy wybór odpowiednich rozwiązań zabezpieczających jest kluczowy w walce z botnetami. Przedsiębiorstwa powinny podejść do tego zagadnienia z pełną powagą, aby zminimalizować ryzyko wystąpienia poważnych incydentów bezpieczeństwa.

Prognozy dotyczące przyszłości botnetów w cyberprzestrzeni

W miarę jak technologia rozwija się w niespotykanym tempie, prognozy dotyczące przyszłości botnetów wskazują na kilka istotnych trendów, które mogą wpłynąć na bezpieczeństwo w cyberprzestrzeni. To, co kiedyś było jedynie zbiorem złośliwych programów, przekształca się w złożone sieci zdolne do prowadzenia zaawansowanych i skoordynowanych ataków.

Oto niektóre z prognoz, które mogą zdefiniować przyszłość botnetów:

- Wzrost zaawansowania technologicznego: Botnety będą coraz bardziej zaawansowane, wykorzystując technologie sztucznej inteligencji do optymalizacji swoich działań.

- Ominięcie tradycyjnych zabezpieczeń: Botnety będą miał zdolność do przełamywania klasycznych zabezpieczeń, co uczyni je jeszcze łatwiejszymi w użyciu dla cyberprzestępców.

- Większa dostępność i profesjonalizacja: Tworzenie botnetów stanie się bardziej dostępne dla mniej zaawansowanych hakerów, co spowoduje wzrost liczby ataków.

- Integracja z IoT: Wraz z rozwojem Internetu Rzeczy (IoT), botnety będą się z nimi integrować, co doprowadzi do zwiększenia ich skali i złożoności.

W odpowiedzi na te zmiany, organizacje muszą przyjąć nowe strategie obronne. Oto,co warto uwzględnić w swoim planie zabezpieczeń:

| Strategia | opis |

|---|---|

| Monitoring w czasie rzeczywistym | Używanie narzędzi do monitorowania sieci,które mogą szybko wykrywać anomalie i nieautoryzowane działania. |

| Szkolenie pracowników | Regularne szkolenia w zakresie cyberbezpieczeństwa dla pracowników, co zwiększy ich świadomość i umiejętności. |

| Aktualizacje oprogramowania | Regularne aktualizacje systemów i oprogramowania, aby eliminować znane luki w zabezpieczeniach. |

W obliczu rosnącego zagrożenia ze strony botnetów, konieczne jest ciągłe doskonalenie strategii obronnych oraz dostosowywanie ich do zmieniających się warunków w sieci. Tylko w ten sposób możemy skutecznie chronić nasze dane i systemy przed złośliwymi atakami.

Najważniejsze zasady bezpieczeństwa w erze botnetów

W obliczu rosnącej liczby ataków opartych na botnetach, niezwykle ważne jest przestrzeganie zasad bezpieczeństwa, które mogą skutecznie zabezpieczyć nas przed tego rodzaju zagrożeniami. Poniżej znajdują się kluczowe wytyczne, które powinny stać się fundamentem naszej strategii ochronnej.

- Regularne aktualizacje oprogramowania – Utrzymanie systemów operacyjnych oraz aplikacji w najnowszych wersjach to podstawowy krok w eliminacji luk w zabezpieczeniach, które mogą być wykorzystywane przez cyberprzestępców.

- Silne hasła i ich zarządzanie – Używaj skomplikowanych haseł i regularnie je zmieniaj. Rozważ korzystanie z menedżera haseł, aby uniknąć powtarzania tych samych danych logowania na różnych platformach.

- Wykorzystanie oprogramowania antywirusowego – Zainstaluj i regularnie aktualizuj programy zabezpieczające, które pomogą w identyfikacji i zablokowaniu szkodliwego oprogramowania.

- Firewall jako ściana obronna – Skonfiguruj zaporę sieciową (firewall) na poziomie systemu operacyjnego oraz routerze,aby zminimalizować ryzyko nieautoryzowanego dostępu do sieci.

- Świadomość zagrożeń – Edukuj siebie i swoich pracowników na temat potencjalnych zagrożeń związanych z botnetami oraz sposobów ich unikania. Szkolenia i kampanie informacyjne mogą znacząco podnieść poziom bezpieczeństwa.

Oprócz podstawowych zasad, warto również wdrożyć bardziej zaawansowane techniki ochrony, które mogą jeszcze bardziej zwiększyć bezpieczeństwo w obliczu botnetów. poniższa tabela przedstawia kilka dodatkowych praktyk,które warto rozważyć.

| Zalecana praktyka | opis |

|---|---|

| Segmentacja sieci | Utrzymanie oddzielnych segmentów dla różnych urządzeń, co ogranicza możliwość rozprzestrzenienia się ataków. |

| Monitorowanie ruchu sieciowego | Wykorzystanie narzędzi do analizy danych w celu wykrycia nietypowych wzorców, które mogą świadczyć o ataku. |

| Automatyzacja aktualizacji | Umożliwia automatyczne aktualizowanie systemów,co zmniejsza ryzyko błędów w ręcznym procesie. |

Implementacja tych zasad i technik nie tylko zwiększa nasze bezpieczeństwo, ale także buduje kultury cyberbezpieczeństwa, co jest kluczowe w erze, w której botnety stanowią realne zagrożenie.

Jakie zasoby są dostępne dla osób chcących wzmocnić swoje bezpieczeństwo

W obliczu rosnących zagrożeń ze strony botnetów, istotne jest, aby każdy z nas wiedział, jak chronić swoje dane oraz systemy. Istnieje wiele zasobów, które mogą pomóc w wzmocnieniu bezpieczeństwa online. Oto kilka z nich:

- Kursy bezpieczeństwa komputerowego – wiele platform edukacyjnych oferuje kursy, które uczą podstawowych zasad ochrony przed atakami sieciowymi. Warto zainwestować czas w naukę, aby lepiej zrozumieć zagrożenia.

- Oprogramowanie antywirusowe – niezbędne jest, aby na każdym urządzeniu zainstalować aktualne oprogramowanie chroniące przed wirusami i innymi zagrożeniami. Regularne aktualizacje są kluczowe.

- Wsparcie społeczności online - fora internetowe i grupy dyskusyjne są doskonałym miejscem do dzielenia się doświadczeniami oraz zdobywania wiedzy na temat zagrożeń i technik obrony.

- Poradniki i artykuły – liczne blogi oraz strony internetowe oferują bogate zasoby wiedzy, w tym najnowsze informacje na temat zabezpieczeń i narzędzi, które można stosować w codziennym życiu online.

Aby lepiej zaznajomić się z dostępnymi możliwościami, warto również przyjrzeć się zestawieniu najpopularniejszych narzędzi bezpieczeństwa:

| Nazwa narzędzia | Opis | Platformy |

|---|---|---|

| Malwarebytes | Program do wykrywania i usuwania złośliwego oprogramowania. | Windows, Mac, Android |

| Norton Security | Kompleksowe rozwiązanie zabezpieczające z funkcją ochrony tożsamości. | Windows, Mac, Android, iOS |

| Bitdefender | Wielokrotnie nagradzane oprogramowanie antywirusowe z funkcjami ochrony przed ransomware. | Windows, Mac, Android, iOS |

| Spybot Search & Destroy | Narzędzie do skanowania i usuwania niechcianego oprogramowania. | Windows |

Warto pamiętać, że bezpieczeństwo w sieci to nie tylko korzystanie z odpowiednich narzędzi, ale również stosowanie dobrych praktyk, takich jak silne hasła czy zachowanie ostrożności podczas korzystania z publicznych sieci Wi-Fi. Prawidłowe podejście do ochrony przed zagrożeniami z pewnością przyczyni się do zwiększenia swojego bezpieczeństwa w Internecie.

Podsumowanie: jak chronić się przed botnetami w praktyce

W obliczu rosnącego zagrożenia ze strony botnetów,kluczowe jest wdrożenie skutecznych strategii ochrony. Oto kilka praktycznych wskazówek,które pomogą zabezpieczyć Twoje urządzenia i dane:

- Regularne aktualizacje oprogramowania: Upewnij się,że wszystkie systemy operacyjne,aplikacje i oprogramowanie zabezpieczające są zawsze aktualne. Zainstaluj najnowsze łatki i poprawki bezpieczeństwa, aby zminimalizować luki w zabezpieczeniach.

- Silne hasła: Używaj skomplikowanych haseł i nie stosuj tych samych haseł w różnych serwisach. Rozważ korzystanie z menedżera haseł, aby ułatwić sobie zarządzanie hasłami.

- Ochrona sieci domowej: Zabezpiecz swój router hasłem oraz wyłącz niepotrzebne funkcje,takie jak WPS. Zmiana domyślnych ustawień routera może znacząco zwiększyć bezpieczeństwo.

- Filtry spamowe: korzystaj z filtrów spamowych i programów zabezpieczających przed złośliwym oprogramowaniem, aby zapobiec przypadkowemu kliknięciu w złośliwe linki.

- Unikanie publicznych sieci Wi-Fi: jeśli to możliwe, unikaj korzystania z publicznych sieci Wi-Fi, które często nie są zabezpieczone. Jeśli musisz z nich korzystać, rozważ zastosowanie VPN.

- Monitoruj aktywność sieciową: Regularnie sprawdzaj logi i aktywność w Twojej sieci.Wczesne wykrycie nietypowych działań może zapobiec poważnym zagrożeniom.

Warto również zainwestować w rozwiązania technologiczne, które dodatkowo zwiększą Twoje bezpieczeństwo. Oto tabela z przykładowymi narzędziami ochrony:

| Narzędzie | Opis | Funkcje |

|---|---|---|

| Antywirus | Oprogramowanie, które wykrywa i usuwa złośliwe oprogramowanie. | Skany w czasie rzeczywistym, ochrona przed spyware. |

| Firewall | System zabezpieczeń monitorujący i kontrolujący ruch sieciowy. | Blokowanie nieautoryzowanego dostępu, alerty o zagrożeniach. |

| VPN | Usługa ukrywająca Twój adres IP i szyfrująca połączenia. | Prywatność w Internecie, ochrona na publicznych Wi-Fi. |

Przestrzeganie tych praktyk i korzystanie z odpowiednich narzędzi znacznie zwiększy Twoje szanse na ochronę przed atakami botnetów. Bądź czujny i reaguj na wszelkie podejrzane działania w swojej sieci, aby zapewnić sobie i swoim bliskim bezpieczeństwo w sieci.

Podsumowując, botnety stanowią poważne zagrożenie w świecie cyfrowym, a ich rozwój oraz złożoność sprawiają, że ochrona przed nimi jest niezbędna dla każdego użytkownika internetu, niezależnie od poziomu zaawansowania technologicznego. Zdobycie wiedzy na temat funkcjonowania tych sieci, a także wdrożenie odpowiednich zabezpieczeń, może znacznie zwiększyć naszą odporność na cyberatak. Regularne aktualizowanie oprogramowania, korzystanie z renomowanych programów antywirusowych i zachowanie ostrożności przy otwieraniu linków i załączników to kluczowe kroki, które powinniśmy wszyscy podjąć.

Pamiętajmy,że w walce z botnetami najważniejsza jest świadomość i edukacja. Im więcej będziemy wiedzieć o zagrożeniach i technikach obrony,tym lepiej przygotowani będziemy na niespodziewane ataki. Udostępnijmy tę wiedzę innym, aby wspólnie stworzyć bezpieczniejszy internet. Dbajmy o nasze cyfrowe bezpieczeństwo, bo odpowiedzialność za nie leży w naszych rękach. Zostańmy czujni, a nasze działania będą skutecznie chronić nas przed niebezpieczeństwami czyhającymi w cyberprzestrzeni.