W erze pracy zdalnej, która stała się codziennością dla wielu przedsiębiorstw, ochrona firmowych danych staje się kluczowym zagadnieniem.Wraz z dynamicznym rozwojem technologii i coraz częstszym korzystaniem z rozwiązań chmurowych, bezpieczeństwo informacji nabiera nowego wymiaru. Jak zatem zadbać o integralność i poufność danych w sytuacji, gdy pracownicy wykonują swoje obowiązki z daleka od biura? W naszym artykule przyjrzymy się najważniejszym praktykom oraz narzędziom, które pomogą zabezpieczyć firmowe zasoby, minimalizując ryzyko cyberzagrożeń. oto kilka wskazówek, które pozwolą nie tylko chronić dane, ale także budować świadomość bezpieczeństwa wśród zespołu. Zapraszamy do lektury!

Jak zrozumieć zagrożenia związane z pracą zdalną

W miarę jak praca zdalna staje się coraz bardziej powszechna,firmy muszą być świadome różnych zagrożeń,które mogą zagrażać bezpieczeństwu ich danych. Wirtualna natura pracy zdalnej stawia przed pracownikami i organizacjami nowe wyzwania, które wymagają skutecznych strategii ochrony. Oto kluczowe kwestie, na które warto zwrócić uwagę:

- Bezpieczeństwo sieci: Pracownicy często łączą się z Internetem za pomocą publicznych sieci Wi-Fi. Takie połączenia mogą być narażone na ataki hakerskie, co stwarza ryzyko nieautoryzowanego dostępu do wrażliwych danych.

- Piractwo oprogramowania: Używanie nielegalnych lub nieaktualnych programów może prowadzić do luk w bezpieczeństwie. Ważne jest regularne aktualizowanie wszystkich aplikacji oraz korzystanie z oprogramowania licencjonowanego.

- Phishing: Techniki socjotechniczne są jednymi z najczęściej stosowanych metod pozyskiwania danych.Pracownicy powinni być szkoleni, jak rozpoznawać fałszywe maile lub wiadomości.

- Przechowywanie danych: Firmowe dane powinny być przechowywane na bezpiecznych dyskach oraz chmurach z odpowiednimi zabezpieczeniami. Używanie lokalnych dysków twardych do przechowywania wrażliwych informacji zwiększa ryzyko ich utraty lub kradzieży.

Aby lepiej zrozumieć te zagrożenia, warto również przyjrzeć się przykładom ataków, które miały miejsce. Poniższa tabela przedstawia kilka znanych przypadków zagrożeń związanych z pracą zdalną:

| Zagrożenie | Opis | Skutki |

|---|---|---|

| Atak ransomware | Oprogramowanie blokujące dostęp do danych, które można odblokować za pomocą wykupu. | Utrata danych, koszty wykupienia oraz przestoje operacyjne. |

| Wycieki danych | Niekontrolowane ujawnienie wrażliwych informacji. | Utrata zaufania klientów oraz potencjalne kary finansowe. |

| Utrata urządzenia | Względnie łatwa kradzież laptopów lub smartfonów z firmowymi danymi. | Bezpieczeństwo danych zagrożone,konieczność ochrony koronnych informacji. |

W miarę jak technologia się rozwija, zagrożenia również ewoluują. Dlatego kluczowe jest inwestycja w odpowiednie narzędzia i szkolenia dla pracowników, aby zmniejszyć ryzyko naruszenia bezpieczeństwa. dzięki odpowiednim krokom każdy może przyczynić się do ochrony firmowych danych w środowisku pracy zdalnej.

Dlaczego bezpieczeństwo danych jest kluczowe dla firm

W dzisiejszym świecie,gdzie praca zdalna stała się normą,bezpieczeństwo danych firmowych zyskuje na znaczeniu. Z każdą godziną spędzoną online, firmy narażają się na różnorodne zagrożenia, które mogą prowadzić do utraty poufnych informacji, a co za tym idzie, do poważnych strat finansowych oraz reputacyjnych.

Oto kilka kluczowych powodów, dla których ochronę danych należy traktować priorytetowo:

- Ochrona poufności informacji: poufne dane klientów, strategie rynkowe oraz wewnętrzne dokumenty są często celem ataków cybernetycznych. Ich wyciek może skutkować nieodwracalnymi konsekwencjami.

- Przestrzeganie przepisów: Wiele branż podlega regulacjom prawnym,które wymagają ochrony danych osobowych. Naruszenie tych przepisów może prowadzić do wysokich kar finansowych.

- Wzmacnianie reputacji: Firmy, które dbają o bezpieczeństwo danych, budują zaufanie wśród klientów i partnerów, co jest kluczowe dla długoterminowego sukcesu.

- Unikanie przestojów: Incydenty związane z bezpieczeństwem mogą prowadzić do znacznych przestojów w działalności, co skutkuje utratą przychodów oraz zniechęceniem klientów.

Warto również zwrócić uwagę na konkretne zagrożenia, które mogą wystąpić podczas pracy zdalnej.Poniższa tabela przedstawia najczęściej spotykane incydenty związane z bezpieczeństwem danych:

| Typ zagrożenia | Opis |

|---|---|

| Phishing | oszuści wysyłają fałszywe wiadomości e-mail, aby zdobyć dane logowania. |

| Malware | szkodliwe oprogramowanie,które może infekować systemy i kraść informacje. |

| Ataki DDoS | Przepełnienie serwera, co prowadzi do niedostępności usług. |

| Nieautoryzowany dostęp | Osoby bez uprawnień uzyskują dostęp do zabezpieczonych danych. |

Aby zabezpieczyć się przed tymi i innymi zagrożeniami, firmy powinny zastosować kompleksowy zestaw strategii zabezpieczeń, takich jak szyfrowanie danych, wdrożenie polityk bezpieczeństwa oraz regularne szkolenia dla pracowników. to właśnie na podstawie odpowiednich działań profilaktycznych można minimalizować ryzyko i zapewnić,że firmowe dane pozostaną w bezpieczeństwie,niezależnie od wyzwań stawianych przez nową rzeczywistość pracy zdalnej.

Kluczowe zasady ochrony danych podczas pracy zdalnej

Praca zdalna staje się coraz bardziej powszechna, jednak wiąże się to z wieloma wyzwaniami dotyczących ochrony danych. Każdy pracownik powinien być świadomy kluczowych zasad, które pomogą w zabezpieczeniu informacji firmowych.

1.Używanie bezpiecznych połączeń – Zawsze korzystaj z zaufanego połączenia internetowego.Unikaj publicznych Wi-Fi, które mogą być dostępne dla każdego; zamiast tego, korzystaj z VPN (Virtual Private Network), aby zapewnić dodatkową warstwę ochrony.

2. Silne hasła i ich regularna zmiana – Twórz trudne do odgadnięcia hasła i zmieniaj je regularnie. Warto korzystać z menedżerów haseł,aby ułatwić sobie tym zadanie. Hasła powinny zawierać:

- Duże i małe litery

- Cyfry

- Znaki specjalne

3. Zasady przechowywania danych - Przechowuj dane na bezpiecznych platformach chmurowych, które oferują funkcje szyfrowania. Unikaj przechowywania poufnych informacji na lokalnych dyskach, które mogą być łatwo dostępne dla nieuprawnionych użytkowników.

4. Regularne aktualizacje oprogramowania – Upewnij się, że wszystkie aplikacje, w tym system operacyjny, są regularnie aktualizowane. Aktualizacje często zawierają poprawki bezpieczeństwa, które chronią urządzenie przed złośliwym oprogramowaniem.

5. szkolenie pracowników – Firmy powinny regularnie szkolić swoich pracowników w zakresie bezpieczeństwa danych. Uświadomienie na temat zagrożeń, takich jak phishing czy ransomware, jest kluczowe.

Oto szybka tabela przedstawiająca najważniejsze zasady ochrony danych:

| Praktyka | Opis |

|---|---|

| Bezpieczne połączenia | Korzystaj z VPN i unikaj publicznego Wi-Fi. |

| Silne hasła | twórz i zmieniaj regularnie trudne do odgadnięcia hasła. |

| Przechowywanie danych | Wykorzystuj chmury z szyfrowaniem, unikaj lokalnych przechowywań. |

| Aktualizacje oprogramowania | Regularnie aktualizuj systemy i aplikacje. |

| Szkolenia | Zapewniaj regularne szkolenia dotyczące bezpieczeństwa danych. |

Stosowanie się do tych zasad jest kluczowe dla ochrony danych, a ich przestrzeganie przyczynia się do bezpieczeństwa całej organizacji nawet w dobie pracy zdalnej.

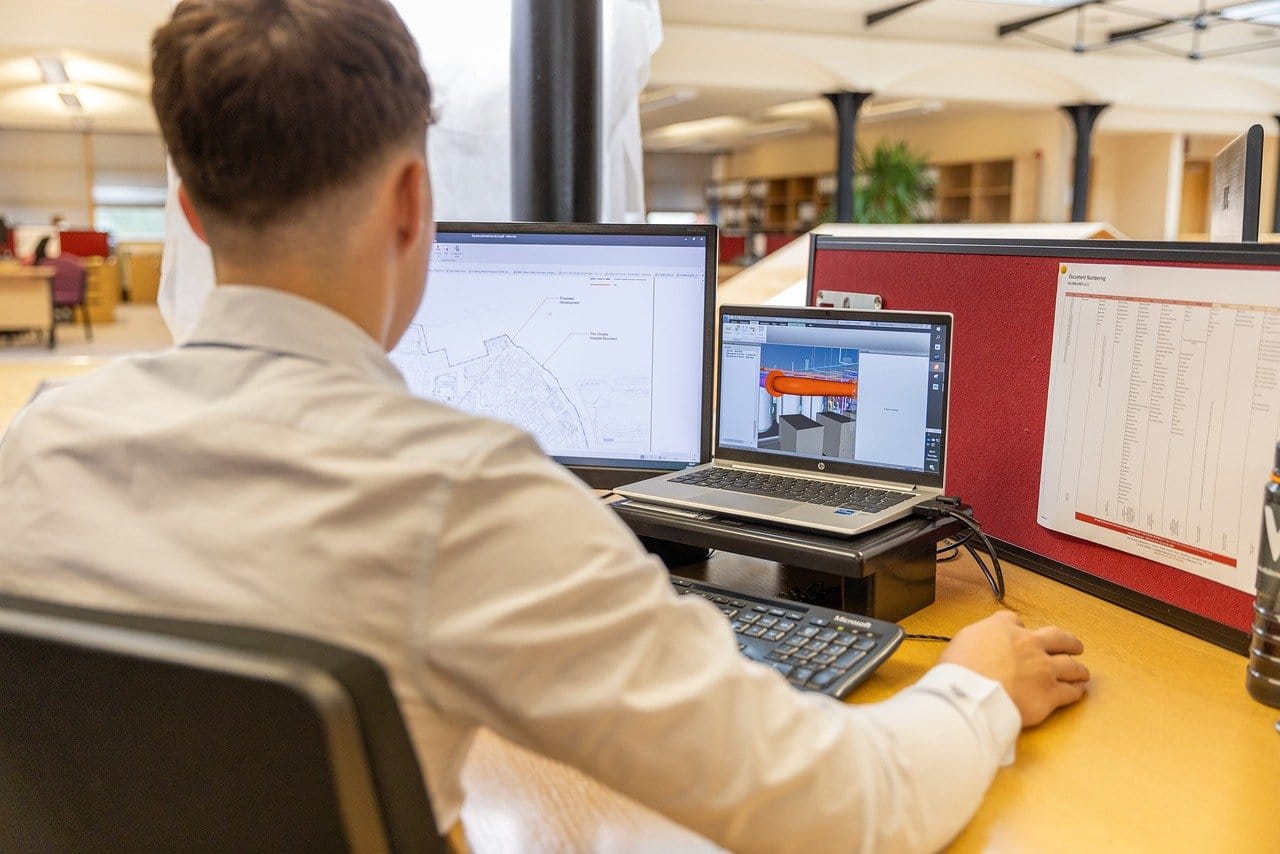

Wybór odpowiedniego sprzętu do pracy zdalnej

Wybór właściwego wyposażenia ma ogromne znaczenie dla efektywności pracy zdalnej. Niezależnie od tego, czy jesteś freelancerem, czy pracownikiem korporacji, odpowiedni sprzęt nie tylko pomoże w organizacji, ale także zapewni bezpieczeństwo danych. oto kluczowe elementy, na które warto zwrócić uwagę:

- Laptop z dobrymi parametrami: Wydajność komputera ma zasadnicze znaczenie. Wybieraj modele z procesorami i pamięcią RAM, które zapewnią płynne działanie aplikacji.

- Monitor zewnętrzny: Dodatkowy ekran może znacząco zwiększyć produktywność,ułatwiając multitasking.

- Bezpieczna sieć: zainwestuj w router z funkcjami zabezpieczeń oraz wirtualną sieć prywatną (VPN) do bezpiecznego połączenia z internetem.

- Dobrej jakości kamera internetowa: niezbędna do efektywnej komunikacji w wideo, zwłaszcza w zdalnych spotkaniach.

Oprócz podstawowego wyposażenia, warto również wziąć pod uwagę dodatkowe akcesoria, które mogą wspierać pracę zdalną:

- Klawiatura i myszka: Ergonomiczne akcesoria poprawiają komfort pracy i zapobiegają zmęczeniu.

- Podstawka pod laptop: Pomaga w utrzymaniu ergonomicznej postawy ciała.

- Oprogramowanie zabezpieczające: Nie zapomnij o programach antywirusowych i zaporach ogniowych, które chronią dane firmowe.

Ostatecznie, warto również rozważyć zakupy w zweryfikowanych miejscach, aby mieć pewność, że sprzęt jest oryginalny i objęty gwarancją. Poniżej przedstawiamy tabelę z przykładowymi parametrami sprzętu, które mogą być szczególnie użyteczne dla pracowników zdalnych:

| Typ Sprzętu | Rekomendowane Parametry |

|---|---|

| Laptop | Procesor Intel i5, 8GB RAM, SSD 256GB |

| Monitor | 24 cale, full HD, matowa powłoka |

| Kamera Internetowa | 1080p, automatyczne dostosowanie do oświetlenia |

| Oprogramowanie zabezpieczające | Antywirus z funkcją zapory ogniowej |

Kiedy już wybierzesz odpowiedni sprzęt, pamiętaj o regularnych aktualizacjach oprogramowania i szkoleniu dotyczącemu zasad bezpieczeństwa danych. To wszystko składa się na ochronę firmowych zasobów i zwiększa komfort wykonywanej pracy zdalnej.

Zainstalowanie oprogramowania zabezpieczającego

W dzisiejszych czasach, gdy praca zdalna stała się normą, zainstalowanie odpowiedniego oprogramowania zabezpieczającego jest kluczowym krokiem w ochronie firmowych danych. Oprogramowanie to działa jak tarcza, chroniąc przed zagrożeniami płynącymi z internetu oraz potencjalnymi atakami hakerskimi. Poniżej przedstawiamy kilka najważniejszych aspektów, o których warto pamiętać przy wyborze i instalacji takiego oprogramowania.

- Wybór odpowiedniego oprogramowania: Poszukuj rozwiązań z certyfikatami oraz pozytywnymi recenzjami. Programy znane z wysokiej skuteczności to np. Norton, McAfee czy Bitdefender.

- Regularne aktualizacje: Upewnij się, że oprogramowanie jest zawsze zaktualizowane. Nowe aktualizacje często zawierają poprawki zabezpieczeń, które są niezbędne w walce z nowymi zagrożeniami.

- Skany systemu: Regularne przeprowadzanie skanów systemu może pomóc w wykryciu potencjalnych zagrożeń, zanim staną się poważnym problemem.

- Ochrona w czasie rzeczywistym: Wybór oprogramowania, które oferuje ochronę w czasie rzeczywistym, może znacznie zwiększyć bezpieczeństwo danych. Dzięki temu wszelkie podejrzane działania zostaną natychmiast zablokowane.

Oczywiście, sama instalacja oprogramowania zabezpieczającego to tylko pierwszy krok. Ważne jest również, by edukować pracowników w zakresie najlepszych praktyk dotyczących bezpieczeństwa. Poniżej przedstawiamy kilka dodatkowych wskazówek, które mogą okazać się pomocne:

| Wskazówka | Opis |

|---|---|

| Używanie silnych haseł | Hasła powinny być długie, złożone i zmieniać się regularnie. |

| wyłączenie niepotrzebnych usług | Minimalizuj ryzyko, ograniczając dostępne funkcje systemu. |

| Używanie VPN | wirtualna sieć prywatna zwiększa bezpieczeństwo połączeń z siecią zewnętrzną. |

Dzięki właściwemu zabezpieczeniu środowiska pracy zdalnej, można zminimalizować ryzyko utraty danych oraz uniknąć poważnych konsekwencji finansowych. Praca zdalna nie musi oznaczać kompromisów w zakresie bezpieczeństwa, jeśli podejdziemy do tematu z odpowiednią uwagą i starannością.

Znaczenie aktualizacji systemu i aplikacji

aktualizacja systemu i aplikacji to kluczowy element strategii bezpieczeństwa każdej organizacji,szczególnie w kontekście pracy zdalnej. W obliczu ciągłych zagrożeń ze strony cyberprzestępców, regularne wprowadzanie najnowszych poprawek oraz aktualizacji może znacząco zmniejszyć ryzyko ataków.

Najważniejsze korzyści z aktualizacji to:

- Bezpieczeństwo: Nowe wersje oprogramowania często zawierają łaty na znane luki bezpieczeństwa, które mogą być wykorzystywane przez hakerów.

- Stabilność: aktualizacje poprawiają stabilność systemu, eliminując błędy, które mogą prowadzić do awarii lub utraty danych.

- Nowe funkcje: aktualizacje często wprowadzają nowe funkcjonalności, które mogą zwiększyć efektywność pracy zdalnej.

Warto również zauważyć, że wiele aplikacji i systemów operacyjnych wprowadza automatyczne aktualizacje, co ułatwia utrzymanie sprzętu w najnowszym stanie. jednak zaufanie do automatycznych procesów wymaga regularnego monitorowania oraz testowania ich skuteczności.Dobrą praktyką jest przeglądanie notatek wydawców oprogramowania.

Podczas aktualizacji należy także pamiętać o:

- Tworzeniu kopii zapasowych: przed wprowadzeniem większych zmian, warto zabezpieczyć ważne dane.

- Planowaniu przerw w pracy: niektóre aktualizacje mogą wymagać restartu systemu, co może zakłócić harmonogram pracy.

- informowaniu pracowników: warto przekazać zespołowi harmonogram aktualizacji oraz możliwe przestoje.

Wreszcie, organizacje powinny regularnie przeprowadzać audyty bezpieczeństwa, aby ocenić skuteczność aktualizacji oraz wykryć ewentualne niedobory w strategii ochrony danych. Rekomenduje się również edukację pracowników w zakresie rozpoznawania zagrożeń oraz korzystania z najlepszych praktyk bezpieczeństwa podczas pracy zdalnej.

Bezpieczne korzystanie z sieci Wi-Fi w domu

W dobie pracy zdalnej, zapewnienie bezpieczeństwa sieci Wi-Fi w domu jest kluczowym elementem ochrony firmowych danych. Właściwe zabezpieczenia mogą uchronić nas przed różnymi zagrożeniami, takimi jak nieautoryzowany dostęp czy kradzież danych. Oto kilka istotnych wskazówek, które warto wdrożyć:

- Zmień domyślne hasło – Zarówno router, jak i dostęp do Wi-Fi powinny mieć unikalne hasła. Domyślne hasła są często znane i łatwe do złamania.

- Szyfrowanie – Upewnij się, że Twoja sieć Wi-Fi jest chroniona przez silne szyfrowanie, takie jak WPA3. To znacznie utrudnia dostęp dla niepożądanych osób.

- Wyłącz funkcję WPS – Protokół WPS może być wygodny, ale jego aktywacja może narazić Twoją sieć na ataki. Lepiej jest go dezaktywować.

- Regularne aktualizacje - Utrzymuj oprogramowanie routera w najnowszej wersji,co pozwoli zamknąć luki bezpieczeństwa i poprawić jego stabilność.

- Monitorowanie urządzeń – Regularnie sprawdzaj, jakie urządzenia są podłączone do Twojej sieci i usuwaj te, których nie rozpoznajesz.

Warto także zwrócić uwagę na lokalizację routera w domu. Umieszczenie go w centralnym punkcie domu pozwoli na lepsze zasięg i ograniczy ryzyko, że sygnał będzie wychodził na zewnątrz. Kolejnym krokiem jest rozważenie zainstalowania zapory sieciowej (firewall), która dodatkowo zabezpieczy Twoją sieć lokalną.

Jeżeli pracujesz z poufnymi danymi, warto również zainwestować w VPN (Virtual Private Network), który tworzy bezpieczne połączenie z internetem, szyfrując przesyłane dane. W przypadku, gdy korzystasz z różnych urządzeń, takich jak smartfony czy laptopy, pamiętaj, aby wszystkie były traktowane z równą starannością, stosując odpowiednie zasady bezpieczeństwa.

Czy warto korzystać z publicznych sieci Wi-Fi? Generalnie nie, ale jeżeli nie masz innej możliwości, zawsze pamiętaj o zasady bezpieczeństwa, takie jak:

| Bezpieczeństwo | Rady |

|---|---|

| Unikaj bankowości online | Nie loguj się do swojego konta bankowego ani nie wykonuj transakcji w publicznych sieciach. |

| Wyłącz automatyczne łączenie | Nie zezwól swojemu urządzeniu na automatyczne łączenie z sieciami wi-Fi. |

| Korzystaj z VPN | To najlepszy sposób na ochronę swoich danych w publicznych sieciach. |

Dlaczego warto korzystać z VPN

W dobie rosnącego zagrożenia w sieci, korzystanie z VPN (Virtual Private Network) staje się kluczowym elementem ochrony danych firmy podczas pracy zdalnej. Oto kilka istotnych powodów, dla których warto zainwestować w tę technologię:

- Bezpieczeństwo danych – VPN szyfruje Twoje połączenie internetowe, co znacząco zwiększa bezpieczeństwo przesyłanych danych. Dzięki temu, nawet jeśli ktoś przechwyci Twoje informacje, nie będzie w stanie ich odczytać.

- Prywatność w sieci – Korzystając z VPN, ukrywasz swoje prawdziwe IP, co utrudnia śledzenie twojej aktywności online przez osoby trzecie, w tym dostawców internetu czy hakerów.

- Dostęp do zasobów firmowych – VPN pozwala na bezpieczne połączenie z zasobami firmy z dowolnego miejsca. Dzięki temu pracownicy mogą swobodnie korzystać z firmowych aplikacji i dokumentów bez obaw o ich bezpieczeństwo.

- Omijanie ograniczeń geograficznych – Używanie VPN umożliwia dostęp do treści i aplikacji, które mogą być zablokowane w danym regionie. To szczególnie ważne,gdy pracujesz za granicą.

Jest kilka kluczowych cech, które należy wziąć pod uwagę przy wyborze odpowiedniego rozwiązania VPN:

| Cecha | Znaczenie |

|---|---|

| Szyfrowanie | Wysoki standard szyfrowania (np. AES-256) jest niezbędny do zapewnienia ochrony danych. |

| Polityka braku logów | Wybieraj dostawców, którzy nie gromadzą danych o Twojej aktywności w sieci. |

| Prędkość połączenia | Szybkie połączenie zapewnia komfortową pracę bez opóźnień. |

| Wsparcie techniczne | Sprawne wsparcie techniczne jest istotne w przypadku problemów z połączeniem. |

Inwestując w VPN, firmy mogą znacząco zwiększyć swoje bezpieczeństwo i komfort pracy zdalnej, co w dzisiejszych czasach stanowi jeden z podstawowych elementów strategii ochrony danych. dzięki tym rozwiązaniom, pracownicy mogą skupić się na swoich zadaniach, mając pewność, że ich dane są odpowiednio zabezpieczone.

Jakie hasło jest wystarczająco silne

Silne hasło to fundament bezpieczeństwa w każdej organizacji, a zwłaszcza gdy pracujemy zdalnie. Kluczowe jest, aby hasło było zarówno trudne do odgadnięcia, jak i łatwe do zapamiętania. Oto kilka zasad, które powinny pomóc w stworzeniu wystarczająco mocnego hasła:

- Długość hasła: Optymalne hasło powinno mieć co najmniej 12-16 znaków.

- Różnorodność znaków: Używaj dużych i małych liter, cyfr oraz specjalnych znaków (np. @,#,$,%).

- Unikaj oczywistych słów: Nie stosuj popularnych haseł ani danych osobowych, jak imię czy data urodzenia.

- Frazy lub akronimy: zamiast pojedynczego słowa, stwórz hasło jako zestaw słów lub akronim, co ułatwi jego zapamiętanie e.g. „ToJestRok2023&!.”

- Zmiana haseł: Regularnie aktualizuj swoje hasła, co najmniej co 3-6 miesięcy.

Oto przykładowa tabela z propozycjami mocnych haseł oraz ich charakterystyką:

| Przykładowe hasło | Długość | Różnorodność |

|---|---|---|

| My$uperSecret!123 | 16 | Tak |

| 5ecreT@PassworD | 15 | Tak |

| 2023!Zimo$3Kwiat** | 18 | Tak |

Pamiętaj, że korzystanie z menedżerów haseł może znacznie uprościć proces zarządzania i generowania silnych haseł.Zainwestowanie w odpowiednie narzędzie to mały krok do większego bezpieczeństwa Twojej firmy w środowisku pracy zdalnej. Stosując powyższe zasady, możesz znacząco zwiększyć ochronę firmowych danych i skutecznie zabezpieczyć się przed cyberatakami.

Zarządzanie dostępem do danych w firmie

W dobie pracy zdalnej, kluczowe staje się skuteczne zarządzanie dostępem do danych, aby chronić wrażliwe informacje firmowe.Pracownicy,korzystając z różnych urządzeń i sieci domowych,mogą stanowić zagrożenie dla bezpieczeństwa danych. Oto kilka najlepszych praktyk, które warto wdrożyć:

- Ustalanie ról i uprawnień: Dokładne określenie, kto ma dostęp do jakich danych i na jakich zasadach, to pierwszy krok do zminimalizowania ryzyka. Pracownicy powinni mieć dostęp jedynie do tych informacji, które są niezbędne do ich pracy.

- Autoryzacja wieloskładnikowa (MFA): Wprowadzenie dodatkowego poziomu zabezpieczeń, jak na przykład kody SMS lub aplikacje generujące jednorazowe hasła, znacząco zwiększa ochronę dostępu do systemów.

- Regularne audyty dostępu: Przeprowadzanie regularnych audytów czy przeglądów uprawnień pozwala na bieżąco kontrolować sytuację i reagować na nieprawidłowości.

- Szyfrowanie danych: Dane przechowywane online i przesyłane między pracownikami powinny być szyfrowane,co zapewnia ich ochronę nawet w przypadku przechwycenia.

Pracownicy często korzystają z prywatnych urządzeń do pracy, co zwiększa ryzyko nieautoryzowanego dostępu. Dlatego warto rozważyć utworzenie polityki Bring Your Own Device (BYOD), która określi zasady korzystania z prywatnych sprzętów w kontekście pracy. Kluczowe elementy polityki BYOD mogą obejmować:

| Element polityki | Opis |

|---|---|

| Bezpieczeństwo sprzętu | Wymóg instalacji oprogramowania zabezpieczającego na prywatnych urządzeniach. |

| Szyfrowanie danych | Obowiązek szyfrowania danych przechowywanych na osobistych urządzeniach. |

| Szkolenia dla pracowników | Regularne szkolenia dotyczące zagrożeń związanych z używaniem prywatnego sprzętu. |

| Procedury zgłaszania incydentów | Wytyczne dotyczące natychmiastowego zgłaszania sytuacji związanych z bezpieczeństwem. |

Warto również podkreślić znaczenie kultury bezpieczeństwa w firmie.Pracownicy powinni być świadomi potencjalnych zagrożeń i aktywnie uczestniczyć w ich eliminowaniu.Regularne spotkania informacyjne oraz szkolenia mogą pomóc w budowaniu świadomości na temat zarządzania dostępem do danych i zasad bezpieczeństwa.

Wdrażając te praktyki, firma może znacznie ograniczyć ryzyko związane z dostępem do danych, co jest szczególnie istotne w kontekście pracy zdalnej. Odpowiednie zabezpieczenia to nie tylko ochrona informacji, ale także budowanie zaufania wśród klientów i partnerów biznesowych.

Edukacja pracowników w zakresie bezpieczeństwa

W obliczu rosnącej liczby pracowników pracujących zdalnie, istotne staje się inwestowanie w rozwój umiejętności związanych z bezpieczeństwem danych. pracownicy muszą być świadomi zagrożeń, jakie niesie za sobą praca poza biurem.Właściwe przeszkolenie z zakresu bezpieczeństwa to klucz do ochrony cennych informacji firmowych.

Podstawowe obszary, w których warto szkolić pracowników, to:

- Phishing — umiejętność rozpoznawania podejrzanych wiadomości e-mail oraz linków, które mogą prowadzić do oszustw.

- Bezpieczne hasła — zasady tworzenia silnych haseł oraz ich regularnej zmiany.

- Bezpieczne połączenie — jak korzystać z VPN oraz bezpiecznego Wi-Fi w miejscach publicznych.

- Oprogramowanie zabezpieczające — stosowanie programów antywirusowych oraz aktualizacja oprogramowania.

- Bezpieczeństwo danych osobowych — jak dbać o prywatność i przestrzegać przepisów RODO.

Organizacja regularnych szkoleń online oraz warsztatów pozwala zwiększyć świadomość wśród pracowników. Dzięki temu pracownicy będą lepiej przygotowani na potencjalne zagrożenia. Warto również stworzyć dokumentację zawierającą zasady i procedury dotyczące bezpieczeństwa, aby każdy mógł łatwo do niej sięgnąć w razie wątpliwości.

zachęcanie pracowników do stałego doskonalenia swoich umiejętności jest równie ważne. Firmy mogą rozważyć wprowadzenie systemu nagród dla pracowników, którzy wykazują się największym zaangażowaniem w pozyskiwanie wiedzy na temat bezpieczeństwa danych.

| Zagrożenie | Zalecana praktyka |

|---|---|

| Phishing | Uważne sprawdzanie nadawców i linków |

| Utrata danych | Regularne tworzenie kopii zapasowych |

| Dostęp do konta | Wykorzystywanie uwierzytelniania dwuetapowego |

Inwestując w edukację pracowników dotyczącą bezpieczeństwa, firmy nie tylko chronią swoje dane, ale również budują kultury bezpieczeństwa, która może przyczynić się do długoterminowego sukcesu w erze digitalizacji. Pracownicy, świadomi zagrożeń, stają się kluczowymi graczami w walce o bezpieczeństwo informacji.

Zasady dotyczące przesyłania poufnych informacji

Kiedy pracujemy zdalnie, przesyłanie poufnych informacji staje się kluczowym elementem naszych codziennych obowiązków. Ważne jest, aby zachować najwyższe standardy bezpieczeństwa, aby zminimalizować ryzyko naruszenia danych. Oto kilka zasad, które mogą pomóc w ochronie wrażliwych informacji:

- Używaj szyfrowania: Zawsze kryptuj pliki przed ich przesłaniem. Dzięki temu, nawet jeśli ktoś przechwyci Twoje dane, nie będzie w stanie ich odczytać.

- Bezpieczne protokoły komunikacji: Korzystaj z bezpiecznych narzędzi do wymiany wiadomości i plików, takich jak protokoły SSL/TLS.

- Twoje hasła są niczym bez 2FA: Włącz dodatkowe zabezpieczenia, takie jak dwuetapowa weryfikacja, aby zwiększyć swoją ochronę.

- Ogranicz dostęp: Przesyłaj poufne informacje tylko do osób, które ich naprawdę potrzebują.Unikaj zbędnego krążenia danych.

- Monitoruj aktywność: Regularnie sprawdzaj logi dostępu do poufnych danych, aby wyłapać podejrzane zachowania.

Warto również wprowadzić zasady dotyczące formatu przesyłanych dokumentów. Skorzystanie z tabeli może ułatwić pracownikom przestrzeganie zasad:

| Rodzaj dokumentu | Zalecany format | Dodatkowe zabezpieczenia |

|---|---|---|

| Raporty finansowe | Szyfrowanie hasłem | |

| Dane osobowe klientów | CSV | Ukrywanie danych wrażliwych |

| Umowy | DOCX | Sygnatura elektroniczna |

Przestrzeganie powyższych zasad nie tylko zwiększa bezpieczeństwo przesyłanych danych,ale również buduje zaufanie w zespole i wśród klientów. Każdy z nas powinien czuć się odpowiedzialny za ochronę informacji, które są dla firmy kluczowe.

Bezpieczne metody przechowywania danych w chmurze

Przechowywanie danych w chmurze to wygodne rozwiązanie, ale wymaga zastosowania odpowiednich metod, aby zapewnić ich bezpieczeństwo.Oto kilka kluczowych praktyk, które warto wdrożyć, aby chronić firmowe zasoby.

- Szyfrowanie danych: Zastosowanie szyfrowania zarówno w czasie transferu, jak i podczas przechowywania danych w chmurze, jest jednym z najskuteczniejszych sposobów ochrony przed nieautoryzowanym dostępem.

- Uwierzytelnianie wieloskładnikowe: Wdrożenie systemu uwierzytelniania wieloskładnikowego (MFA) zwiększa poziom zabezpieczeń, wymagając dodatkowej formy weryfikacji tożsamości użytkownika.

- Regularne kopie zapasowe: Tworzenie regularnych kopii zapasowych danych w chmurze oraz lokalnie pozwala na odzyskanie informacji w razie awarii lub ataku.

- Monitorowanie i audyt: Regularne monitorowanie dostępu do danych oraz przeprowadzanie audytów zabezpieczeń pozwala na wczesne wykrycie potencjalnych zagrożeń.

- ograniczenie dostępu: Przydzielanie dostępu do danych tylko tym pracownikom, którzy rzeczywiście go potrzebują, minimalizuje ryzyko nieuprawnionego użycia informacji.

Warto również zwrócić uwagę na zaufanych dostawców usług chmurowych. Wybierając dostawcę, upewnij się, że oferuje on solidne zabezpieczenia oraz certyfikaty zgodności z międzynarodowymi standardami bezpieczeństwa, takimi jak ISO 27001 czy GDPR.

| Metoda | Korzyści |

|---|---|

| Szyfrowanie | Ochrona danych przed nieautoryzowanym dostępem |

| MFA | Wysoki poziom zabezpieczeń tożsamości |

| Kopie zapasowe | Odzyskiwanie danych w przypadku awarii |

| Monitorowanie | Wczesne wykrywanie zagrożeń |

| Ograniczenie dostępu | Minimalizacja ryzyka nieautoryzowanego użycia |

Przy odpowiednim wdrożeniu tych praktyk, przechowywane dane w chmurze staną się znacznie bardziej bezpieczne, co jest niezbędne w kontekście pracy zdalnej, w której zabezpieczenie firmowych informacji staje się priorytetem.

Regularne tworzenie kopii zapasowych

W erze cyfrowej, danych firmowych to kluczowy element ochrony przed utratą informacji. Dla pracowników zdalnych, którzy korzystają z różnych urządzeń i lokalizacji, proces ten staje się jeszcze bardziej istotny. Poniżej przedstawiamy kilka praktycznych wskazówek dotyczących efektywnego zarządzania kopiami zapasowymi.

- Wybór odpowiedniego narzędzia: Istnieje wiele programów i usług, które mogą automatycznie tworzyć kopie zapasowe. Popularne opcje to:

- Google Drive

- Dropbox

- OneDrive

- Określenie częstotliwości: Warto ustalić harmonogram tworzenia kopii zapasowych,np. codziennie,co tydzień lub co miesiąc,w zależności od krytyczności danych.

- Bezpieczeństwo danych: Korzystanie z szyfrowania danych na etapie tworzenia kopii zapasowej to dodatkowe zabezpieczenie, które chroni przed nieautoryzowanym dostępem.

Warto również rozważyć przechowywanie kopii zapasowych w różnych lokalizacjach. Przykładowo, lokalna kopia zapasowa na dysku zewnętrznym, a także kopia w chmurze, mogą stworzyć podwójne zabezpieczenie. Poniższa tabela ilustruje różnice między tymi dwoma podejściami:

| Typ kopii zapasowej | Zalety | Wady |

|---|---|---|

| Lokalna kopia zapasowa |

|

|

| Kopia zapasowa w chmurze |

|

|

Regularność jest kluczowa – tworzenie kopii zapasowych nie powinno być traktowane jako jednorazowe działanie, ale jako stały proces, który chroni przed nieprzewidzianymi sytuacjami. Warto również edukować zespół na temat znaczenia kopiowania danych, aby każdy był świadomy funkcji i możliwości ich zabezpieczenia.

Kontrola dostępu do urządzeń mobilnych

W obliczu rosnącej liczby ataków na dane firmowe, zarządzanie dostępem do urządzeń mobilnych staje się kluczowym elementem strategii ochrony. Pracownicy korzystający z urządzeń mobilnych do pracy zdalnej mogą nie być świadomi zagrożeń, jakie niosą za sobą nieautoryzowane aplikacje i publiczne sieci Wi-Fi. Dlatego warto wdrożyć kilka podstawowych zasad, które pozwolą na skuteczną kontrolę dostępu do tych urządzeń.

Oto najważniejsze praktyki:

- Hasła i Biometria: Ustalaj silne hasła i korzystaj z funkcji biometrycznych, takich jak odcisk palca czy rozpoznawanie twarzy, aby zabezpieczyć dostęp do urządzenia.

- Szyfrowanie Danych: Upewnij się, że dane przechowywane na urządzeniach mobilnych są szyfrowane, co utrudni ich nieautoryzowany dostęp.

- VPN: wykorzystuj sieci VPN podczas łączenia się z publicznymi sieciami Wi-Fi, aby zaszyfrować transmisję danych.

- Aktualizacje Oprogramowania: Regularnie aktualizuj system operacyjny oraz aplikacje, aby mieć zawsze najnowsze zabezpieczenia.

- Usuwanie Dostępu: W przypadku odejścia pracownika lub utraty urządzenia, natychmiast usuwaj jego dostęp do firmowych danych.

Dobrym rozwiązaniem jest także wprowadzenie polityki Zarządzania Mobilnymi Urządzeniami (MDM), która pozwala na centralne zarządzanie i monitorowanie urządzeń dostępowych. MDM umożliwia m.in. zdalne blokowanie i usuwanie danych z urządzenia w przypadku jego zgubienia.

warto rozważyć wdrożenie poniższej tabeli z kluczowymi parametrami polityki MDM:

| Parametr | Opis |

|---|---|

| Dostęp do aplikacji | Monitorowanie i kontrolowanie aplikacji zainstalowanych na urządzeniach mobilnych. |

| Zdalne wymazywanie danych | Możliwość usunięcia danych z urządzenia bez fizycznego dostępu do niego. |

| Geolokalizacja | Śledzenie lokalizacji urządzenia w celu zapewnienia bezpieczeństwa. |

| Raportowanie incydentów | Generowanie raportów o podejrzanych działaniach na urządzeniach mobilnych. |

Wprowadzenie odpowiednich narzędzi i procedur ma kluczowe znaczenie dla zapewnienia bezpieczeństwa danych firmowych. Pracownicy powinni być również regularnie szkoleni w zakresie najlepszych praktyk dotyczących użytkowania urządzeń mobilnych, aby zminimalizować ryzyko incydentów związanych z bezpieczeństwem.

Ochrona danych podczas zdalnych spotkań

W obliczu dynamicznego wzrostu popularności zdalnych spotkań, niezwykle istotne staje się zapewnienie odpowiednich środków ochrony danych. Każda firma, niezależnie od wielkości, powinna wdrożyć zasady, które zminimalizują ryzyko wycieku informacji. Oto kilka kluczowych zasad, które warto wprowadzić w życie:

- Wybór odpowiednich narzędzi: Decydując się na platformę do zdalnych spotkań, warto zwrócić uwagę na jej funkcjonalności związane z zabezpieczeniami, takie jak szyfrowanie end-to-end oraz możliwość ustawienia haseł dostępu.

- Szkolenia pracowników: Regularne szkolenia z zakresu bezpieczeństwa pomagają utrzymać czujność i uświadamiają pracownikom potencjalne zagrożenia związane z zdalnymi spotkaniami.

- Polityka dostępu: Ograniczenie dostępu do danych tylko do osób, które ich naprawdę potrzebują, znacznie zmniejsza ryzyko ich ujawnienia. warto również ustalić zasady dotyczące zapraszania gości na spotkania.

Zarządzanie danymi podczas wirtualnych spotkań to nie tylko technologia, ale również odpowiednie podejście kulturowe w firmie. Zachowanie ostrożności w podejściu do współpracy online powinno stać się integralną częścią codziennej pracy. poniżej przedstawiamy kilka dodatkowych działań,które można podjąć:

| zalecenie | Opis |

|---|---|

| Regularne aktualizacje oprogramowania | utrzymanie oprogramowania na bieżąco zmniejsza ryzyko wykorzystania luk w zabezpieczeniach. |

| Ustalanie zasad nagrywania spotkań | Określenie, kiedy i w jakich okolicznościach można nagrywać spotkania zapobiega gromadzeniu niepotrzebnych danych. |

| Monitorowanie użycia narzędzi | Śledzenie, kto i jak korzysta z narzędzi do zdalnych spotkań, może pomóc w szybkiej identyfikacji naruszeń. |

Dostrzegając znaczenie ochrony danych w pracy zdalnej, firmy mogą nie tylko zapewnić bezpieczeństwo informacji, ale również zwiększyć zaufanie w zespole oraz wśród klientów. Im więcej uwagi poświęcimy tym kwestiom, tym niższe ryzyko stawiamy na poważne konsekwencje, jakie mogą wyniknąć zlekceważenia zasad bezpieczeństwa.

Minimalizowanie ryzyka wycieku informacji

W dobie pracy zdalnej,ochrona informacji firmowych staje się kluczowym wyzwaniem. Aby minimalizować ryzyko wycieku danych,warto wdrożyć kilka istotnych praktyk,które pomogą zabezpieczyć wrażliwe informacje.

Po pierwsze, korzystanie z bezpiecznych połączeń jest podstawą. Warto zawsze łączyć się z siecią przez VPN, co pozwoli na szyfrowanie przesyłanych danych. Dodatkowo, należy unikać publicznych sieci Wi-Fi, które stają się łakomym kąskiem dla hakerów.

Po drugie, niezwykle istotne jest aktualizowanie oprogramowania. Często to najnowsze wersje aplikacji i systemów operacyjnych zawierają poprawki bezpieczeństwa, które chronią przed znanymi lukami w zabezpieczeniach. Regularne aktualizacje urządzeń powinny stać się rutyną.

Trzecim krokiem jest szkolenie pracowników. Zwiększenie świadomości wśród zespołu na temat zagrożeń związanych z bezpieczeństwem informacji jest kluczowe. Pracownicy powinni być świadomi, jak rozpoznawać podejrzane e-maile oraz ataki phishingowe. Powinno to obejmować:

- rozpoznawanie przestarzałych linków i podejrzanych załączników,

- zrozumienie znaczenia silnych haseł oraz ich regularnej zmiany,

- zapewnienie odpowiednich narzędzi do komunikacji i współpracy, które są zgodne z politykami bezpieczeństwa firmy.

Nie można zapomnieć także o zasadach dostępu do danych. Pracownicy powinni mieć dostęp jedynie do tych informacji, które są niezbędne do wykonywania ich obowiązków. Ograniczenie dostępu zminimalizuje potencjalne skutki ewentualnego wycieku.

Na koniec warto zainwestować w oprogramowanie zabezpieczające. Antywirusy, firewalle i zabezpieczenia systemowe to podstawa ochrony. przydatne mogą być również narzędzia do monitorowania aktywności w sieci i systemów, które mogą szybko wykrywać nieautoryzowane działania.

| Bezpieczeństwo | Działania |

|---|---|

| Bezpieczne połączenia | Użycie VPN |

| Aktualizacje | Regularne aktualizowanie oprogramowania |

| Szkolenia pracowników | Podnoszenie świadomości o zagrożeniach |

| Dostęp do danych | Ograniczenie dostępu do informacji |

| Oprogramowanie zabezpieczające | Instalacja antywirusów i firewalli |

Jak reagować na incydenty związane z bezpieczeństwem

Podczas pracy zdalnej niezwykle istotne jest, aby firmy miały przygotowany plan reagowania na incydenty związane z bezpieczeństwem. Kluczowe jest szybkie i efektywne działanie, gdy wykryje się nietypowe aktywności, a także szerokie przygotowanie pracowników na takie sytuacje.Oto kilka kroków, które warto wdrożyć:

- Monitorowanie i analizowanie danych – Regularne przeglądanie logów dostępu oraz aktywności użytkowników pozwoli na wczesne wykrycie podejrzanych działań.

- Szkolenia dla pracowników – Każdy członek zespołu powinien być świadomy procedur działania w przypadku incydentu oraz mieć wiedzę na temat rozpoznawania zagrożeń.

- Przygotowanie planu działania – Należy spisać i regularnie aktualizować procedury reagowania na różne typy incydentów, takie jak utrata danych czy ataki cybernetyczne.

- Powiadamianie odpowiednich osób – W sytuacji kryzysowej kluczowe jest, aby szybko informować ludzi odpowiedzialnych za bezpieczeństwo w firmie oraz, jeśli to konieczne, organy ścigania.

- Analiza postincydentowa – po zażegnaniu kryzysu warto przeprowadzić szczegółową analizę, aby określić przyczyny incydentu i wprowadzić zmiany w zabezpieczeniach.

Warto również zainwestować w technologie, które mogą wspomóc działania w sytuacjach kryzysowych. Zautomatyzowane systemy powiadamiania i monitorowania mogą znacząco skrócić czas reakcji na incydenty.

| Typ incydentu | Potencjalne działania |

|---|---|

| Utrata danych | Przywrócenie z backupu, informowanie użytkowników |

| Atak phishingowy | Analiza maili, edukacja pracowników |

| atak DDoS | Przekierowanie ruchu, współpraca z dostawcą internetu |

| Złośliwe oprogramowanie | Izolacja infekowanych urządzeń, skanowanie systemów |

Reagowanie na incydenty nie kończy się na jednorazowym działaniu.Ciągłe doskonalenie strategii bezpieczeństwa oraz stały rozwój kompetencji pracowników powinny być integralną częścią kultury organizacyjnej w każdej firmie.

Systematyczne audyty zabezpieczeń

to kluczowy element w zapewnieniu bezpieczeństwa danych firmowych, zwłaszcza w czasach wzmożonej pracy zdalnej. Regularne przeglądy infrastruktury technicznej i polityki bezpieczeństwa pomagają wykryć słabe punkty, zanim zamienią się w poważne zagrożenia. Co zatem powinno być częścią takich audytów?

- Analiza ryzyka: określenie potencjalnych zagrożeń i ich wpływu na działalność firmy.

- Przegląd polityk bezpieczeństwa: Upewnienie się, że wszystkie procedury są aktualne i zgodne z obowiązującymi normami.

- Testy penetracyjne: Symulacje ataków, które pomagają ocenić odporność systemów na realne zagrożenia.

- Sprawdzenie dostępu do danych: Analiza, kto ma dostęp do jakich informacji oraz czy są one odpowiednio chronione.

- Monitorowanie aktywności użytkowników: Śledzenie działań pracowników w systemach informatycznych w celu wykrycia nieautoryzowanych działań.

Kluczowym elementem audytów jest także dokumentowanie ich wyników. Powinno to obejmować:

| Element audytu | Opis | Oczekiwany wynik |

|---|---|---|

| Analiza ryzyka | Identyfikacja potencjalnych zagrożeń i luk w zabezpieczeniach. | stworzenie planu działania na wypadek incydentu. |

| Testy penetracyjne | Symulacja ataku hakerskiego w celu oceny systemu. | Raport z rekomendacjami do poprawy. |

| Regularne przeglądy | Kontrola polityki bezpieczeństwa co 6 miesięcy. | Zapewnienie, że polityki są aktualne i efektywne. |

Wykonując audyty bezpieczeństwa w sposób systematyczny, firmy nie tylko chronią swoje dane, ale także budują zaufanie wśród pracowników oraz klientów. Bezpieczeństwo danych staje się kluczowym elementem strategii zarządzania, który powinien być priorytetem w każdym przedsiębiorstwie.

Role polisy bezpieczeństwa w pracy zdalnej

W kontekście pracy zdalnej, polityka bezpieczeństwa odgrywa kluczową rolę w ochronie danych firmowych. Pracownicy często korzystają z urządzeń i sieci, które mogą nie być odpowiednio zabezpieczone, narażając firmowe informacje na niebezpieczeństwo. Oto najważniejsze elementy, które powinny znaleźć się w takiej polityce:

- Ustalenie zasad korzystania z urządzeń osobistych – Warto wprowadzić regulacje dotyczące korzystania z prywatnych komputerów i telefonów do pracy, aby upewnić się, że są one odpowiednio zabezpieczone.

- Bezpieczeństwo haseł – Każdy pracownik powinien stosować silne hasła oraz regularnie je zmieniać,a także korzystać z menedżerów haseł,co zminimalizuje ryzyko wycieku danych.

- Szkolenia z zakresu bezpieczeństwa – Regularne kursy dla pracowników na temat Phishingu, malware’u i innych zagrożeń cybernetycznych są niezbędne, aby zwiększyć świadomość i umiejętności zabezpieczające.

- Ograniczenia dostępu do danych – Zastosowanie zasady minimalnego dostępu gwarantuje, że pracownicy widzą tylko te dane, które są im niezbędne do wykonywania swoich obowiązków.

Warto również uwzględnić w polityce szczegółowe procedury dotyczące pracy zdalnej. Oto przykładowe elementy, które warto opisać:

| Procedura | Opis |

|---|---|

| Regularne aktualizacje oprogramowania | Upewnij się, że wszystkie aplikacje i systemy operacyjne są aktualne, aby uniknąć luk w zabezpieczeniach. |

| Korzystanie z VPN | Wszystkie połączenia z firmową siecią powinny odbywać się przez wirtualne sieci prywatne (VPN), co zwiększa bezpieczeństwo danych. |

| Zabezpieczenie Wi-Fi | Pracownicy powinni mieć zabezpieczone swoje domowe sieci wi-fi hasłem i korzystać z protokołu WPA3, aby zminimalizować ryzyko nieautoryzowanego dostępu. |

Ostatecznie, polityka bezpieczeństwa powinna być dokumentem żywym, regularnie aktualizowanym i dostosowywanym do zmieniającego się otoczenia cybernetycznego. Wspólna odpowiedzialność za bezpieczeństwo danych w organizacji z pewnością przyczyni się do ich skuteczniejszej ochrony podczas pracy zdalnej.

Zastosowanie technologii szyfrowania

W dobie rosnącej popularności pracy zdalnej, ochrona danych firmowych stała się kluczowym elementem strategii bezpieczeństwa. Szyfrowanie danych to technologia, która odgrywa kluczową rolę w zabezpieczaniu informacji, chroniąc je przed nieautoryzowanym dostępem.

Warto zwrócić uwagę na kilka szczególnych zastosowań szyfrowania:

- Bezpieczeństwo komunikacji: Szyfrowanie wiadomości e-mail oraz komunikatorów pomaga zapewnić prywatność w rozmowach biznesowych, eliminując ryzyko podsłuchu.

- Ochrona danych w chmurze: Przechowywanie danych w chmurze wiąże się z ryzykiem. Szyfrowanie plików przed ich załadowaniem do chmury minimalizuje możliwość ich wycieku.

- Bezpieczne połączenia: Używanie VPN (Virtual Private Network) z protokołami szyfrującymi zapewnia, że wszystkie dane przesyłane zdalnie są chronione przed przechwyceniem.

- Ochrona urządzeń mobilnych: W przypadku pracy zdalnej na urządzeniach mobilnych szyfrowanie danych na tych urządzeniach jest niezbędne do zabezpieczenia ich przed kradzieżą lub zgubieniem.

Wprowadzenie szyfrowania nie tylko zwiększa bezpieczeństwo danych, ale również buduje zaufanie klientów. Firmy, które stosują odpowiednie rozwiązania szyfrujące, są postrzegane jako bardziej wiarygodne i profesjonalne. Dobór technologii szyfrowania powinien być dostosowany do specyficznych potrzeb organizacji oraz charakterystyki przetwarzanych danych.

Warto również pamiętać o standardach szyfrowania, które mają kluczowe znaczenie dla osiągnięcia wysokiego poziomu bezpieczeństwa.Poniżej przedstawiamy najpopularniejsze z nich:

| Standard | opis |

|---|---|

| AES | Jedna z najczęściej stosowanych metod szyfrowania, zapewniająca wysoki poziom ochrony. |

| RSA | Szyfrowanie asynchroniczne, idealne do wymiany kluczy i cyfrowych podpisów. |

| TLS | protokół zabezpieczający połączenia internetowe, powszechnie stosowany w transmisji danych. |

Ostatecznie, stosowanie technologii szyfrowania to nie tylko środek zaradczy, ale integralny element polityki ochrony danych każdej firmy. Inwestując w odpowiednie rozwiązania, przedsiębiorstwa mogą znacząco zredukować ryzyko związane z cyberzagrożeniami, a tym samym chronić swoje zasoby oraz reputację.

Bezpieczeństwo projektów zespołowych w trybie online

W dobie rosnącej popularności pracy zdalnej, staje się kluczowym zagadnieniem. Aby chronić firmowe dane, warto wdrożyć kilka sprawdzonych praktyk, które pomogą zminimalizować ryzyko wycieków i ataków. Oto niektóre z nich:

- Używanie silnych haseł: Każdy członek zespołu powinien korzystać z unikalnych, skomplikowanych haseł. Warto także wprowadzić zasadę regularnej ich zmiany, co zwiększa bezpieczeństwo.

- Dwuetapowa weryfikacja: Włączenie dwuetapowej weryfikacji w usługach online znacząco podnosi poziom bezpieczeństwa, dodając dodatkową warstwę ochrony.

- Oprogramowanie zabezpieczające: Wszyscy użytkownicy powinni korzystać z aktualnych programów antywirusowych oraz zapór sieciowych, które mogą ochronić przed złośliwym oprogramowaniem.

- Regularne szkolenia: Przeprowadzanie szkoleń z zakresu bezpieczeństwa danych dla zespołu podnosi świadomość zagrożeń i uczy, jak im przeciwdziałać.

Bezpieczne zarządzanie danymi to nie tylko działania techniczne, ale także odpowiednie ustawienie zasad w zespole. Warto stworzyć politykę bezpieczeństwa danych, opracowując i wdrażając zasady ich przechowywania czy udostępniania.Oto przykładowa tabela ilustracyjna:

| Aspekt | Zasady bezpieczeństwa |

|---|---|

| Przechowywanie danych | Używaj zaszyfrowanych miejsc. Unikaj lokalnych dysków. |

| Udostępnianie danych | Używaj kontrolowanych platform współpracy, np. Google Workspace. |

| Komunikacja | Stosuj komunikatory z end-to-end encryption. |

nie można również zapominać o komplementarności zabezpieczeń. Różnorodność metod ochrony w połączeniu z zaawansowanymi narzędziami technologicznymi sprawi, że firma stanie się mniej podatna na zagrożenia. Ważne jest, aby każdy z członków zespołu czuł się odpowiedzialny za bezpieczeństwo danych, a także by regularnie wymieniać się doświadczeniami i zgłaszać potencjalne niebezpieczeństwa. Wdrożenie tych zasad nie tylko zabezpieczy dane, ale także wpłynie na efektywność pracy oraz zaufanie w zespole.

Zrozumienie regulacji prawnych dotyczących danych

W dzisiejszym świecie, gdzie zdalna praca staje się normą, jest kluczowe dla każdej firmy. Istotne jest, aby przedsiębiorcy zdawali sobie sprawę z odpowiedzialności, jaką niosą za ochronę danych pracowników i klientów, zwłaszcza w kontekście pracy zdalnej.

Regulacje te obejmują szereg przepisów, które mają na celu zapewnienie bezpieczeństwa danych. W Polsce szczególnie ważne są przepisy wynikające z RODO (Rozporządzenie o Ochronie Danych Osobowych), które nakładają na firmy obowiązki związane z bezpieczeństwem i przetwarzaniem danych osobowych. Warto zwrócić uwagę na kilka kluczowych aspektów:

- Zgoda na przetwarzanie danych – pracownicy muszą być poinformowani i wyrazić zgodę na przetwarzanie swoich danych.

- Minimalizacja danych – należy gromadzić tylko te dane, które są niezbędne do realizacji określonych celów.

- Bezpieczeństwo danych – firmy powinny stosować odpowiednie środki techniczne i organizacyjne, aby zapewnić ochronę danych przed nieuprawnionym dostępem.

- Prawa osób, których dane dotyczą – pracownicy mają prawo do dostępu do swoich danych, ich poprawiania oraz usunięcia.

Warto również podkreślić znaczenie polityki bezpieczeństwa danych. Tworzenie jasnych procedur oraz dostosowywanie ich do zmieniających się regulacji prawnych jest nie tylko zgodne z przepisami, ale także buduje zaufanie w zespole. Oto kilka kluczowych elementów, które powinny się w niej znaleźć:

| Element polityki | Opis |

|---|---|

| Szkolenie pracowników | regularne szkolenia dotyczące ochrony danych osobowych i bezpieczeństwa informacji. |

| Procedury dotyczące dostępu do danych | Określenie,kto ma dostęp do danych i na jakich warunkach. |

| Monitorowanie i audyty | Regularne kontrole przestrzegania zasad zabezpieczania danych. |

Pamiętajmy, że regulacje prawne dotyczące danych to nie tylko zbiór wymogów, ale również możliwość budowania zaufania i profesjonalizmu w organizacji. Przestrzeganie prawa w tej dziedzinie może przełożyć się na lepszą reputację firmy oraz zwiększenie konkurencyjności na rynku.

Jak budować kulturę bezpieczeństwa w firmie

W dzisiejszych czasach, kiedy praca zdalna stała się codziennością dla wielu firm, budowanie kultury bezpieczeństwa jest kluczowe. Zarządzanie danymi i zapewnienie ich ochrony to nie tylko obowiązek działu IT, ale także wspólna odpowiedzialność wszystkich pracowników. warto wdrożyć kilka podstawowych zasad, które pomogą w podniesieniu świadomości dotyczącej bezpieczeństwa informacji.

- Szkolenia i warsztaty: Regularne organizowanie szkoleń dotyczących bezpieczeństwa danych pomoże pracownikom zrozumieć, jakie zagrożenia mogą ich spotkać oraz jak uniknąć sytuacji stwarzających ryzyko.

- Polityka silnych haseł: Wprowadzenie zasady dotyczącej stosowania silnych haseł oraz regularnej ich zmiany jest kluczowe w ochronie firmowych danych. Pracownicy powinni być zachęcani do korzystania z menedżerów haseł, aby ułatwić sobie zarządzanie różnymi logowaniami.

- Używanie urządzeń osobistych: Należy ustalić zasady dotyczące korzystania z prywatnych urządzeń do pracy. Jeśli to możliwe, warto wprowadzić politykę Bring Your Own Device (BYOD), ale z jasno określonymi zabezpieczeniami.

- Oprogramowanie zabezpieczające: Wszyscy pracownicy powinni mieć zainstalowane oprogramowanie antywirusowe oraz zabezpieczenia firewallowe na swoich urządzeniach. Regularne aktualizacje oprogramowania są także niezbędne.

Również wdrożenie systemu monitorowania może być korzystne dla bezpieczeństwa. Dzięki niemu można na bieżąco kontrolować dostęp do danych oraz identyfikować potencjalne zagrożenia.

| Rodzaj zagrożenia | Możliwe skutki | Środki zapobiegawcze |

|---|---|---|

| Phishing | utrata poufnych danych | Szkolenia, filtrowanie e-maili |

| Wirusy | Uszkodzenie systemów | Antywirusy, aktualizacje |

| Niedostateczna ochrona hasłem | Dostęp do kont pracowników | Polityka silnych haseł |

Stworzenie kultury bezpieczeństwa w pracy zdalnej wymaga zaangażowania i współpracy wszystkich członków zespołu. Kluczowe jest, aby każdy pracownik czuł się odpowiedzialny za bezpieczeństwo danych, co przyczyni się do zmniejszenia ryzyka i zapewnienia ciągłości działania firmy.

Wsparcie ze strony dostawców technologii

W obecnych czasach, kiedy wiele firm przeszło na model pracy zdalnej, stało się kluczowym elementem w ochronie danych firmowych. Właściwe narzędzia oraz rozwiązania mogą znacznie zwiększyć bezpieczeństwo wrażliwych informacji, a współpraca z doświadczonymi dostawcami technologii ma kluczowe znaczenie.

Oto kilka istotnych aspektów, na które warto zwrócić uwagę przy wyborze dostawców technologii:

- Bezpieczeństwo danych: Dostawcy powinni oferować zaawansowane technologie szyfrowania oraz zabezpieczeń, aby chronić dane podczas przesyłania i przechowywania.

- Wsparcie techniczne: W sytuacji kryzysowej, możliwość szybkiego kontaktu z zespołem wsparcia technicznego jest nieoceniona.Warto wybierać dostawców, którzy zapewniają pomoc 24/7.

- Aktualizacje oprogramowania: Regularne aktualizacje i łatki są niezbędne do utrzymania wysokiego poziomu bezpieczeństwa. Dobrzy dostawcy dbają o to,aby ich oprogramowanie było zawsze na bieżąco.

- Integracja z innymi systemami: Współczesne narzędzia powinny łatwo integrować się z innymi systemami wykorzystywanymi w firmie, co przyspiesza procesy i minimalizuje ryzyko luk w zabezpieczeniach.

Wybór odpowiednich dostawców technologii może również wiązać się z korzystaniem z produktów oferujących:

| Produkt | Zalety |

|---|---|

| VPN | Bezpieczne połączenie z siecią, ochrona prywatności użytkownika |

| Oprogramowanie antywirusowe | Wykrywanie i eliminowanie zagrożeń, ochrona przed wirusami |

| Systemy chmurowe | Elastyczność, dostęp do danych z dowolnego miejsca, automatyczne kopie zapasowe |

Współpraca z odpowiednimi dostawcami technologii to nie tylko wybór narzędzi, ale także budowanie długofalowej strategii ochrony danych.Warto zainwestować w partnerów, którzy kładą nacisk na jakość oraz bezpieczeństwo, aby zapewnić komfortową i bezpieczną pracę zdalną dla całego zespołu.

Jakie narzędzia mogą pomóc w synchronizacji pracy

Przy pracy zdalnej kluczowe jest zapewnienie efektywnej współpracy zespołowej, a odpowiednie narzędzia mogą znacznie ułatwić ten proces. Oto kilka z nich, które warto rozważyć:

- Slack – platforma do komunikacji, która pozwala na tworzenie kanałów tematycznych, prowadzenie czatów oraz wymianę plików w czasie rzeczywistym.

- Trello – narzędzie do zarządzania projektami,które pozwala na tworzenie tablic,list i kart. umożliwia zespołom śledzenie postępów i przypisywanie zadań.

- Google Workspace – zestaw aplikacji biurowych,takich jak docs,Sheets i Slides,które umożliwiają wspólną edycję dokumentów w czasie rzeczywistym.

- Asana – platforma do zarządzania projektami, która pomaga zespołom planować, organizować i śledzić pracę w jednym miejscu.

- Zoom – narzędzie do wideokonferencji, które ułatwia prowadzenie spotkań online oraz wymianę informacji na żywo.

Warto także zwrócić uwagę na kwestie zabezpieczeń podczas pracy zdalnej. Dlatego kolejną grupą narzędzi są te dotyczące ochrony danych:

| Narzędzie | Funkcjonalność |

|---|---|

| NordVPN | Bezpieczne połączenia VPN, które chronią dane użytkowników. |

| LastPass | Menadżer haseł,który pozwala na bezpieczne przechowywanie i zarządzanie hasłami. |

| DocuSign | Platforma do elektronicznego podpisywania dokumentów, co zwiększa bezpieczeństwo umów. |

| Microsoft OneDrive | Usługa przechowywania danych w chmurze z zaawansowanymi opcjami ochrony. |

Wybór odpowiednich narzędzi do synchronizacji pracy ma kluczowe znaczenie dla efektywności i bezpieczeństwa zdalnego zespołu. Dzięki nim praca staje się bardziej zorganizowana, a komunikacja – płynniejsza.

Przyszłość pracy zdalnej a ochrona danych

W erze pracy zdalnej, w której wiele firm korzysta z cyfrowych rozwiązań, ochrona danych stała się kluczowym zagadnieniem. Pracując zdalnie, zespół może być narażony na różnorodne zagrożenia związane z bezpieczeństwem informacji. Niewłaściwie zabezpieczone urządzenia czy niezabezpieczone sieci Wi-Fi mogą prowadzić do utraty poufnych danych. Dlatego konieczne jest wprowadzenie zasady zdrowego rozsądku oraz ścisłych protokołów ochrony prywatności.

Warto wdrożyć poniższe działania, które mogą znacznie poprawić bezpieczeństwo danych:

- Używanie VPN - Wirtualna sieć prywatna zabezpiecza połączenie internetowe, co utrudnia atakującym dostęp do danych.

- wieloskładnikowe uwierzytelnianie – Dodatkowy poziom zabezpieczeń przy logowaniu, który obniża ryzyko nieautoryzowanego dostępu.

- Regularne aktualizacje oprogramowania – Utrzymywanie aktualnych wersji systemów operacyjnych i aplikacji, co minimalizuje ryzyko wykorzystania luk w zabezpieczeniach.

- Szkolenia dla pracowników – Edukacja na temat zagrożeń związanych z cyberbezpieczeństwem i najlepszych praktyk w zakresie ochrony danych.

Warto także rozważyć stworzenie polityki ochrony danych w firmie. Taki dokument powinien zawierać zasady i procedury dotyczące przetwarzania danych,które pomogą w jasny sposób komunikować oczekiwania względem pracowników. Prosta tabela może pomóc w zrozumieniu kluczowych aspektów tej polityki:

| Aspekt | Zasada |

|---|---|

| Dostęp do danych | Ograniczony do niezbędnych osób |

| Przechowywanie danych | Na zabezpieczonych nośnikach |

| Udostępnianie danych | Wyłącznie na podstawie pisemnej zgody |

| Monitorowanie aktywności | Regularne audyty i przeglądy |

Zrozumienie roli,jaką odgrywa bezpieczeństwo danych w pracy zdalnej,obniża ryzyko strat i pozwala na skuteczniejsze zarządzanie organizacją. Pracownicy powinni być świadomi, jak ważne jest odpowiedzialne postępowanie z informacjami, co w dłuższej perspektywie może wpłynąć na reputację firmy oraz zaufanie klientów. Wprowadzenie i przestrzeganie wskazanych zasad to klucz do sukcesu w nowej erze pracy zdalnej.

Dlaczego współpraca z ekspertami ds. bezpieczeństwa ma znaczenie

W dzisiejszych czasach, gdy praca zdalna staje się normą, zagrożenia związane z bezpieczeństwem danych rosną w zastraszającym tempie. Dlatego współpraca z ekspertami ds. bezpieczeństwa ma kluczowe znaczenie dla ochrony informacji w firmie. Specjaliści z tej dziedziny nie tylko posiadają wiedzę, ale również dostęp do najnowszych narzędzi oraz technologii, które znacząco zwiększają poziom ochrony.

Eksperci ds.bezpieczeństwa oferują swój wkład w różnorodne obszary, w tym:

- Analiza ryzyka: Ocena potencjalnych zagrożeń, które mogą wpłynąć na dane firmowe.

- Tworzenie polityk bezpieczeństwa: Rozwój i wdrażanie zasad oraz procedur ochrony danych.

- Szkolenia dla pracowników: Edukacja personelu na temat najlepszych praktyk związanych z bezpieczeństwem.

- Reagowanie na incydenty: Szybkie i skuteczne działania w razie naruszenia bezpieczeństwa.

Współpraca z ekspertami nie tylko zwiększa poziom ochrony, ale także buduje świadomość w organizacji. Właściwie przeszkoleni pracownicy stanowią pierwszą linię obrony przed cyberzagrożeniami.Biorąc pod uwagę, że większość wycieków danych spowodowanych jest błędami ludzkimi, inwestycja w szkolenia oraz rozwój kompetencji kadry staje się kluczowa.

Warto również dodać, że wiele zagrożeń może pojawić się na różnych etapach przetwarzania danych. Oto krótka tabela przedstawiająca najpowszechniejsze zagrożenia:

| Zagrożenie | Opis |

|---|---|

| Phishing | Metoda oszustwa polegająca na podszywaniu się pod wiarygodne źródła. |

| Malware | Złośliwe oprogramowanie,które może uszkodzić systemy i dane. |

| Ataki DDoS | Przeciążenie serwera celem jego zablokowania. |

| Naruszenie danych | Nieautoryzowany dostęp do danych wrażliwych. |

zainwestowanie w współpracę z profesjonalistami w dziedzinie bezpieczeństwa to nie tylko krok w stronę ochrony danych,ale także długoterminowe podejście do budowania zaufania w relacjach z klientami i partnerami. Firmy, które traktują bezpieczeństwo danych priorytetowo, nie tylko minimalizują ryzyko utraty informacji, ale również zyskują przewagę konkurencyjną na rynku.

Podsumowanie kluczowych strategii ochrony danych

W dzisiejszych czasach, kiedy zdalna praca stała się normą, odpowiednie zabezpieczenie danych firmowych jest kluczowe dla zachowania poufności i integralności informacji. Warto zwrócić uwagę na kilka fundamentalnych strategii, które pomogą w skutecznej ochronie danych.

Użycie silnych haseł i autoryzacji dwuetapowej jest jednym z najprostszych, a zarazem najskuteczniejszych środków ochrony. Użytkownicy powinni tworzyć hasła, które są:

- Podstawą bezpiecznego dostępu do systemów.

- Kompleksowe, zawierające cyfry, litery oraz znaki specjalne.

- Regularnie zmieniane.

Dodanie dodatkowej warstwy zabezpieczeń w postaci autoryzacji dwuetapowej znacząco zwiększa bezpieczeństwo kont.

Szyfrowanie danych to kolejna istotna strategia, którą powinna wdrożyć każda organizacja. Dzięki szyfrowaniu można zabezpieczyć dane wrażliwe, tak aby były one nieczytelne dla osób nieuprawnionych. Warto zwrócić uwagę na:

- Szyfrowanie plików przechowywanych w chmurze.

- Ochronę danych lokalnych na urządzeniach końcowych.

- Bezpieczne przesyłanie informacji poprzez szyfrowane kanały komunikacji.

Korzystanie z bezpiecznych połączeń internetowych jest niezbędne, aby uniknąć przechwytywania danych przez cyberprzestępców. Użytkownicy powinni:

- Unikać publicznych sieci Wi-Fi do pracy z wrażliwymi informacjami.

- Używać VPN do zabezpieczania połączeń.

- Regularnie aktualizować oprogramowanie, aby zabezpieczać się przed znanymi lukami.

| Stratégia | Opis |

|---|---|

| Silne hasła | Przynajmniej 12 znaków, różne typy znaków |

| Autoryzacja dwuetapowa | Dodanie dodatkowego kroku potwierdzającego |

| Szyfrowanie | Ochrona danych przed nieuprawnionym dostępem |

| Bezpieczne połączenia | Korzystanie z VPN, unikanie publicznych sieci |

Inwestycja w szkolenie pracowników w zakresie ochrony danych jest niezbędnym elementem strategii.Uświadamianie personelu o zagrożeniach i najlepszych praktykach w zakresie bezpieczeństwa pomoże zminimalizować ryzyko wycieku danych.

Wdrożenie powyższych strategii może znacznie zwiększyć poziom ochrony danych w firmie, co w dobie pracy zdalnej jest nie tylko priorytetem, ale wręcz koniecznością. Zachowanie czujności oraz ciągłe doskonalenie procedur zabezpieczających powinno stać się stałym elementem kultury organizacyjnej każdej nowoczesnej firmy.

Podsumowując, ochrona firmowych danych podczas pracy zdalnej to nie tylko kwestia odpowiednich narzędzi, ale przede wszystkim świadomego podejścia każdego pracownika.wdrażając zróżnicowane metody zabezpieczeń, takie jak silne hasła, regularne aktualizacje oprogramowania czy wirtualne sieci prywatne (VPN), możemy znacząco zmniejszyć ryzyko wycieku informacji. Warto również pamiętać o szkoleniach z zakresu cyberbezpieczeństwa, które powinny być nieodłączną częścią kultury organizacyjnej, niezależnie od tego, czy pracujemy w biurze, czy w domowym zaciszu.

Pamiętajmy, że w dobie cyfryzacji i zwiększonej liczby cyberzagrożeń, dbałość o bezpieczeństwo danych powinna być priorytetem dla każdego przedsiębiorstwa. Kluczowym elementem jest współpraca wszystkich członków zespołu oraz otwartość na wprowadzanie nowych rozwiązań i technologii, które mogą znacząco wpłynąć na bezpieczeństwo naszych informacji.Nie zapominajmy,że prewencja jest zawsze lepsza niż leczenie,dlatego inwestycja w odpowiednie strategie ochrony danych z pewnością się opłaci w dłuższej perspektywie. W końcu,to my sami jesteśmy strażnikami wirtualnych skarbów naszych firm.