W dobie rosnącej digitalizacji i nieustannego przesyłu danych, coraz większą uwagę zwraca się na kwestie ochrony prywatności i zapewnienia bezpieczeństwa informacji. RODO, czyli Rozporządzenie o Ochronie Danych Osobowych, wprowadza szereg wymogów, które dotyczą nie tylko firm przetwarzających dane, ale także dostawców usług hostingowych. W artykule tym przyjrzymy się, jakie obowiązki spoczywają na dostawcach serwerów w kontekście RODO. Omówimy,jakie konkretne działania muszą podjąć,aby zapewnić zgodność z przepisami,a także jakie są konsekwencje niewłaściwego zarządzania danymi.Przygotuj się na odkrycie kluczowych zagadnień, które każdy przedsiębiorca powinien znać, by chronić zarówno siebie, jak i swoich klientów w sieci.

RODO a hosting – wprowadzenie do obowiązków dostawcy serwera

W kontekście RODO, dostawcy serwera mają szereg istotnych obowiązków, które muszą wypełniać, aby zapewnić odpowiednią ochronę danych osobowych. Jest to niezbędne, aby zarówno dostawca, jak i jego klienci mogli działać w zgodzie z regulacjami. Oto najważniejsze z nich:

- Zawarcie umowy powierzenia przetwarzania danych – Kluczowym elementem jest sporządzenie umowy, która reguluje zasady przetwarzania danych osobowych. Taki dokument powinien jasno określać, w jakim zakresie dostawca serwera przetwarza dane oraz jakie środki ochrony są stosowane.

- Zabezpieczenie danych – Dostawca powinien wdrożyć odpowiednie środki techniczne i organizacyjne,aby zabezpieczyć dane osobowe przed nieuprawnionym dostępem,utratą czy zniszczeniem. Obejmuje to m.in. stosowanie szyfrowania, firewalli oraz systemów backupowych.

- Powiadamianie o incydentach – W przypadku naruszenia ochrony danych, dostawca ma obowiązek niezwłocznego informowania administratora danych oraz, w niektórych przypadkach, również osób, których dane dotyczą. Takie powiadomienie powinno zawierać szczegółowe informacje na temat incydentu.

- Współpraca z organami nadzorczymi – Dostawcy serwerów mają obowiązek współpracować z organami nadzorczymi w zakresie przestrzegania przepisów RODO. W przypadku audytów, mogą być zobowiązani do udostępnienia dokumentacji oraz informacji o stosowanych praktykach.

Warto również zauważyć, że obowiązki dostawcy serwera mogą się różnić w zależności od rodzaju świadczonych usług. Na przykład, hosting współdzielony może wymagać innych środków zabezpieczających niż usługi dedykowane. Dlatego dostawcy powinni dostosować swoje działania do specyfiki świadczonych usług.Poniższa tabela podsumowuje kluczowe różnice:

| Rodzaj usługi | obowiązki dostawcy |

|---|---|

| Hosting współdzielony | wysoka zabezpieczona segregacja danych, monitoring aktywności klientów. |

| Serwer dedykowany | Zaawansowane zabezpieczenia,możliwość wdrożenia indywidualnych polityk ochrony danych. |

| Usługi w chmurze | Regularne audyty bezpieczeństwa, elastyczność w zarządzaniu danymi. |

Czym jest RODO i dlaczego ma znaczenie dla sektora hostingowego

RODO, czyli Rozporządzenie o Ochronie Danych Osobowych, jest unijnym aktem prawnym, który wszedł w życie 25 maja 2018 roku. Jego głównym celem jest zapewnienie lepszej ochrony danych osobowych obywateli UE oraz wzmocnienie ich praw w kontekście przetwarzania informacji. W szczególności dotyczy to wszystkich sektorów, w tym sektora hostingowego, który odgrywa kluczową rolę w przechowywaniu i zarządzaniu danymi użytkowników.

W przypadku dostawców usług hostingowych, RODO nakłada kilka kluczowych obowiązków, które są konieczne do utrzymania zgodności z przepisami.Do najważniejszych z nich należą:

- Przetwarzanie danych osobowych: Dostawcy muszą mieć podstawy prawne do przetwarzania danych, takie jak zgoda użytkownika lub konieczność wykonania umowy.

- Bezpieczeństwo danych: Firmy hostingowe są zobowiązane do stosowania odpowiednich środków technicznych i organizacyjnych, które zapewnią bezpieczeństwo przetwarzanych danych.

- Transparentność: Użytkownicy muszą być informowani o sposobach przetwarzania ich danych, w tym o tym, jak długo będą one przechowywane i w jakim celu.

- Prawo dostępu i usunięcia: klienci mają prawo do wglądu w swoje dane oraz do ich usunięcia na żądanie.

Oprócz obowiązków dotyczących przetwarzania samych danych, dostawcy serwerów muszą również zadbać o odpowiednie umowy z podwykonawcami. Warto zwrócić uwagę, że w przypadku korzystania z usług zewnętrznych, jak np. dostawców chmury, należy zawrzeć umowę o powierzeniu przetwarzania danych, która jasno określa obowiązki obu stron.

Aby właściwie zrozumieć, jakie implikacje niesie ze sobą RODO dla sektora hostingowego, warto przedstawić kilka kluczowych kwestii w formie tabeli:

| Obowiązek | Opis |

|---|---|

| przetwarzanie zgodne z prawem | Dostawcy muszą zapewnić legalność przetwarzania danych. |

| Ochrona danych w procesie | Wdrożenie odpowiednich zabezpieczeń na poziomie technicznym i organizacyjnym. |

| Monitorowanie zgodności | Regularne audyty i kontrole w celu zapewnienia przestrzegania przepisów. |

W kontekście regulacji RODO, dostawcy usług hostingowych muszą być świadomi swojej roli jako administratorzy danych. Prawidłowe wdrożenie zasad przetwarzania danych oraz ochrona prywatności klientów nie tylko chroni organizację przed ewentualnymi sankcjami, ale również buduje zaufanie wśród użytkowników i wspiera reputację marki.

Jakie dane osobowe przetwarza dostawca serwera

Dostawcy serwerów, którzy przetwarzają dane osobowe, mają obowiązek przestrzegać przepisów RODO, co wiąże się z koniecznością zbierania i przechowywania pewnych kategorii danych. W kontekście usług hostingowych, takie dane mogą obejmować:

- Imię i nazwisko – podstawowe dane identyfikacyjne klientów lub użytkowników.

- Adres e-mail – kluczowy element komunikacji oraz identyfikacji konta w systemie serwera.

- Adres IP – niezbędne do zarządzania dostępem oraz bezpieczeństwem serwera.

- Adres zamieszkania – przydatny w przypadku wystawiania faktur lub umów.

- Numer telefonu – umożliwia szybszy kontakt w razie problemów technicznych lub nagłych sytuacji.

Wszystkie te dane są kluczowe dla prawidłowego funkcjonowania usług hostingowych,a ich przetwarzanie musi odbywać się w zgodzie z zasadami ochrony danych osobowych.Ważne jest, aby dostawcy serwerów:

- informowali klientów o celach przetwarzania danych,

- zapewniali odpowiednie zabezpieczenia techniczne i organizacyjne,

- umożliwiali użytkownikom dostęp do swoich danych oraz ich modyfikację.

W przypadku, gdy dostawca serwera współpracuje z innymi podmiotami (np. w zakresie outsourcingu), konieczne jest również zawarcie odpowiednich umów o powierzeniu przetwarzania danych. Powinny one określać:

| Element Umowy | Opis |

|---|---|

| Cele przetwarzania | Określone i zgodne z prawem przyczyny,dla których dane są przetwarzane. |

| Zakres danych | typy i kategorie danych osobowych, które będą przetwarzane. |

| Zabezpieczenia | Środki ochrony danych,które muszą być wdrożone przez obie strony. |

Właściwe zarządzanie danymi osobowymi to kluczowy aspekt działalności każdego dostawcy usług hostingowych. Muszą oni dostosować swoje procedury do wymogów RODO, aby zapewnić ochronę danych klientów oraz uniknąć ewentualnych sankcji prawnych.

Obowiązek informacyjny według RODO w kontekście usług hostingowych

W kontekście usług hostingowych, zapewnienie zgodności z RODO wiąże się z konkretami obowiązkami, które dostawcy serwerów muszą spełnić. Kluczowym elementem tego procesu jest transparentność w zakresie przetwarzania danych osobowych. Firmy hostingowe, jako administratorzy danych, są zobowiązane do informowania użytkowników o sposobach zbierania, przechowywania i przetwarzania ich danych.

Podstawowe obowiązki informacyjne dostawców usług hostingowych obejmują:

- Informacje o administratorze danych: Użytkownik powinien być świadomy, kto jest administratorem jego danych. Kontaktowe dane muszą być łatwo dostępne.

- cel przetwarzania danych: Powinno być jasne, w jakim celu dane są zbierane i przetwarzane. Czy służą one jedynie do udostępnienia usługi? A może są wykorzystywane w celach marketingowych?

- Podstawa prawna przetwarzania: Niezbędne jest wskazanie podstaw prawnych, na jakich opiera się przetwarzanie danych, takich jak zgoda użytkownika, czy niezbędność do wykonania umowy.

- Okres przechowywania danych: Powinno być jasne, jak długo dane osobowe będą przechowywane i na jakich warunkach mogą być usunięte.

- prawa użytkowników: Klient musi zostać poinformowany o swoich prawach, takich jak prawo dostępu do danych, ich sprostowania, usunięcia oraz ograniczenia przetwarzania.

Aby efektywnie przekazać te informacje, dostawcy usług hostingowych często tworzą politykę prywatności, która jest dostępna na ich stronie internetowej. Powinna ona być napisana zrozumiałym językiem, aby użytkownicy mogli łatwo zrozumieć, jakie dane są zbierane i w jaki sposób są chronione.

W praktyce, wiele firm hostingowych wdraża również dodatkowe środki ochrony danych, aby zapewnić zgodność z RODO. Oto kilka przykładów:

| Środek ochrony | Opis |

|---|---|

| Szyfrowanie danych | Dane są przechowywane w formie zaszyfrowanej,co minimalizuje ryzyko ich nieautoryzowanego dostępu. |

| Regularne audyty | Przeprowadzanie auditów wewnętrznych, aby ocenić zgodność z wymogami RODO. |

| Szkolenia dla pracowników | Zapewnienie szkoleń dla pracowników dotyczących ochrony danych oraz RODO. |

Dostawcy usług hostingowych mogą również rozważyć współpracę z Inspektorem Ochrony Danych (IOD), który pomoże w zapewnieniu zgodności z przepisami RODO oraz wprowadzeniu najlepszych praktyk w zakresie ochrony danych osobowych. Taka współpraca przyczynia się do budowania zaufania wśród klientów i zwiększa transparentność procesów zachodzących w firmie.

Zgoda na przetwarzanie danych – co powinien wiedzieć dostawca

Przetwarzanie danych osobowych w kontekście RODO stawia przed dostawcami serwerów szereg obowiązków związanych z uzyskaniem zgody od użytkowników. Zrozumienie tych wymogów jest kluczowe, aby uniknąć potencjalnych kar i problemów prawnych. Oto kilka istotnych punktów dotyczących zgody na przetwarzanie danych:

- Podstawa prawna przetwarzania – Zgoda musi być dobrowolna, konkretna, świadoma i jednoznaczna. Administrator powinien jasno określić, na co jego klienci wyrażają zgodę.

- Przejrzystość informacji – Należy dostarczyć osobom, których dane są przetwarzane, szczegółowe informacje na temat celów przetwarzania, rodzaju danych oraz praw przysługujących użytkownikom.

- Możliwość wycofania zgody – Użytkownicy muszą mieć łatwą możliwość cofnięcia zgody w dowolnej chwili. Ważne jest, aby ta procedura była jasna i dostępna.

- Podział odpowiedzialności – W przypadku, gdy dostawca działa jako podmiot przetwarzający, powinien mieć jasno określoną umowę z administratorem danych, która spełnia wymogi RODO.

Również, dostawca serwera powinien zwrócić uwagę na aspekt właściwego dokumentowania zgód. warto wdrożyć wewnętrzne procedury, które zapewnią, że każda zgoda będzie właściwie rejestrowana i archiwizowana. Poniższa tabela ilustruje kluczowe elementy zgody na przetwarzanie danych osobowych:

| Element zgody | Opis |

|---|---|

| Dobrowolność | osoba musi chcieć wyrazić zgodę, nie może być do tego zmuszana. |

| Świadomość | Konieczność zrozumienia, na co dokładnie osoba wyraża zgodę. |

| Jednoznaczność | Zgoda powinna być wyrażona w sposób jasny i zrozumiały. |

| Przejrzystość | Administrator danych powinien informować o celach przetwarzania. |

Pełne zrozumienie zasad dotyczących przetwarzania danych osobowych jest nie tylko obowiązkiem dostawcy serwera, ale także kluczowym elementem budowania zaufania w relacjach z klientami. Dostosowanie się do wymogów RODO, w tym propernego pozyskiwania zgód, stanowi podstawę do skutecznego funkcjonowania w branży IT.

Analiza ryzyka – kluczowy element w zgodności z RODO

Analiza ryzyka jest nieodłącznym elementem w kontekście zgodności z RODO, szczególnie dla dostawców usług hostingowych. Wymóg ten ma na celu identyfikację potencjalnych zagrożeń związanych z przetwarzaniem danych osobowych oraz zapewnienie odpowiednich środków ochrony tych danych. Każdy dostawca serwera powinien dokładnie zrozumieć, jakie ryzyka wiążą się z jego działalnością i jakie konsekwencje mogą wyniknąć z niewłaściwego zarządzania danymi.

W ramach analizy ryzyka, warto zwrócić szczególną uwagę na następujące aspekty:

- Typ danych: jakie rodzaje danych są przechowywane i przetwarzane?

- Źródła zagrożeń: Jakie są możliwe źródła zagrożeń, takie jak ataki hakerskie czy awarie sprzętu?

- Ochrona danych: Jakie środki techniczne i organizacyjne są wdrażane w celu ochrony danych?

- Wykrywalność efektów: Jak można szybko zidentyfikować ewentualne naruszenia bezpieczeństwa?

W kontekście RODO, dostawcy serwerów zobowiązani są do przeprowadzania regularnych analiz ryzyka i aktualizowania swojej polityki ochrony danych. Należy mieć na uwadze, że analiza ta nie jest jednorazowym procesem, ale powinna być cyklicznie aktualizowana, aby uwzględniać zmieniające się warunki technologiczne oraz otoczenie regulacyjne.

Aby ułatwić zrozumienie kluczowych elementów analizy ryzyka,poniżej przedstawiamy prostą tabelę z przykładami rodzajów ryzyk oraz możliwych działań zaradczych,które mogą być stosowane przez dostawców usług hostingowych:

| Rodzaj ryzyka | Działania zaradcze |

|---|---|

| Atak DDoS | Implementacja systemów ochrony i monitorowania ruchu sieciowego |

| Utrata danych | Regularne kopie zapasowe i redundancja danych |

| Naruszenie bezpieczeństwa | Przeprowadzanie audytów i szkoleń dla pracowników |

| Wyciek danych osobowych | Zastosowanie szyfrowania danych oraz pseudonimizacji |

Analiza ryzyka,odpowiednie działania zaradcze oraz ciągłe monitorowanie bezpieczeństwa powinny stać się fundamentem polityki każdego dostawcy usług hostingowych. tylko wtedy mogą oni zapewnić pełną zgodność z RODO i zyskać zaufanie swoich klientów, gwarantując jednocześnie bezpieczeństwo danych osobowych.

Bezpieczeństwo danych – jakie środki muszą wdrożyć dostawcy serwerów

Ochrona danych osobowych to kluczowy aspekt działalności każdego dostawcy serwerów. W dobie rosnącej liczby cyberzagrożeń oraz wymogów prawnych, każdy przedsiębiorca powinien zapewnić odpowiednie środki bezpieczeństwa. Przede wszystkim, dostawcy powinni wdrożyć polityki bezpieczeństwa, które będą chronić dane klientów na wszystkich poziomach. Oto kilka kluczowych działań, które powinny być wprowadzone:

- Regularne aktualizacje systemów – Utrzymanie aktualności oprogramowania oraz konserwacja serwerów są niezbędne, by zminimalizować ryzyko ataków.

- Szyfrowanie danych – Dane przechowywane na serwerach powinny być szyfrowane zarówno w spoczynku, jak i w tranzycie, co znacząco podnosi ich bezpieczeństwo.

- Kontrola dostępu – Wprowadzenie systemów autoryzacji i autoryzacji wieloskładnikowej dla pracowników i klientów.

- Monitoring i audyt – Regularne monitorowanie systemów oraz przeprowadzanie audytów bezpieczeństwa mogą zidentyfikować potencjalne luki w zabezpieczeniach.

- Plan reakcji na incydenty – Opracowanie oraz wdrożenie planu działania na wypadek naruszenia bezpieczeństwa danych,który pomoże szybko i efektywnie reagować w sytuacjach kryzowych.

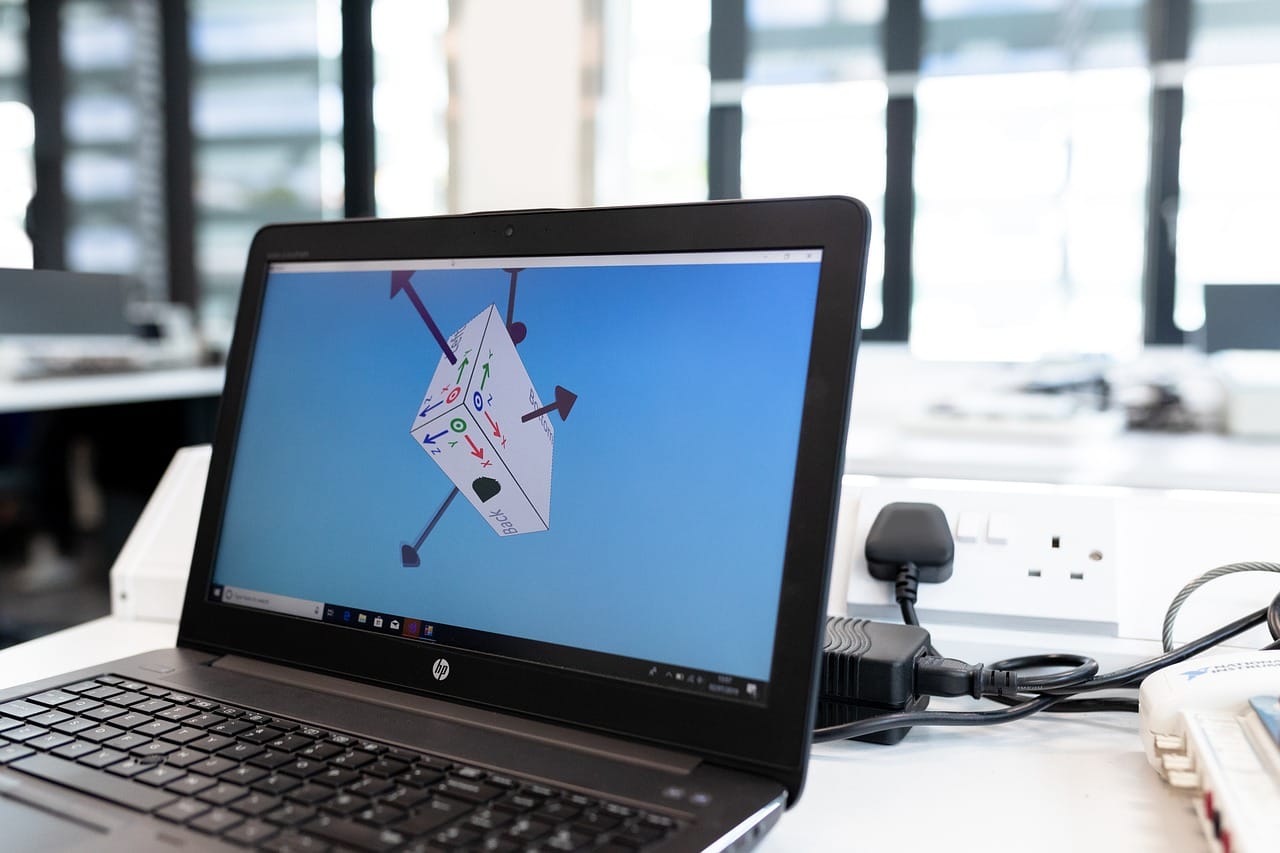

Ważnym elementem są również szkolenia dla pracowników.Zwiększenie świadomości na temat zagrożeń oraz odpowiedniego reagowania na nie wśród zespołu jest kluczowe dla skutecznej ochrony danych. Oto kilka zagadnień, które powinny być poruszone podczas szkoleń:

- Identyfikacja phishingu i innych zagrożeń.

- Zasady obsługi danych osobowych i ich ochrony.

- Bezpieczne korzystanie z urządzeń mobilnych i internetu.

Nie można zapominać o współpracy z zewnętrznymi dostawcami usług, którzy również powinni przestrzegać wytycznych RODO. Warto stworzyć sieć umów, które precyzują obowiązki dotyczące ochrony danych.

| Środek ochrony | Opis |

|---|---|

| Szyfrowanie | Ochrona danych poprzez przekształcenie ich w nieczytelną formę. |

| Monitoring | Stałe śledzenie aktywności systemu w celu wykrycia nieprawidłowości. |

| Aktualizacje | Regularne poprawianie oprogramowania w celu eliminacji zagrożeń. |

Wdrożenie tych środków nie tylko zwiększa bezpieczeństwo przetwarzanych danych, ale również buduje zaufanie wśród klientów.W obliczu surowych konsekwencji za naruszenie przepisów o ochronie danych, odpowiednie zabezpieczenia stają się nie tylko obowiązkiem prawnym, ale także wymogiem rynkowym.

Umowy o powierzeniu przetwarzania danych – co powinny zawierać

Umowa o powierzeniu przetwarzania danych osobowych to kluczowy element współpracy pomiędzy administratorem danych a procesorem, który wyraźnie ustala zasady przetwarzania informacji. Najważniejsze elementy, które powinny znaleźć się w takiej umowie, to:

- Zakres przetwarzania danych: Precyzyjne określenie, jakim danym osobowym i w jakim celu procesor będzie się zajmował.

- Obowiązki procesora: Wskazanie, jakie obowiązki ma procesor, w tym zarządzanie bezpieczeństwem danych i ich ochroną przed nieuprawnionym dostępem.

- Prawo do podpowierzenia przetwarzania: Zasady, według których procesor może powierzać dalsze przetwarzanie danych innym podmiotom, oraz warunki, na jakich to się odbywa.

- Okres obowiązywania umowy: Czas trwania umowy, a także postanowienia dotyczące jej rozwiązania.

- Obowiązek zgłaszania naruszeń: Procesor zobowiązany jest do natychmiastowego informowania administratora o wszelkich naruszeniach ochrony danych osobowych.

- Prawa osób, których dane dotyczą: Umożliwienie osobom, których dane są przetwarzane, korzystania z ich praw, takich jak prawo dostępu, sprostowania czy usunięcia danych.

Warto także w umowie zawrzeć klauzule dotyczące:

- Bezpieczeństwa przetwarzania: Wymagania dotyczące wdrożenia odpowiednich środków technicznych i organizacyjnych.

- Współpracy z organem nadzorczym: Obowiązki związane z ewentualnymi inspekcjami lub innymi kontrolami.

- Rozliczalności: Procesor musi potrafić wykazać zgodność ze wszystkimi regulacjami przetwarzania danych.

W przypadku naruszenia umowy, należy także uwzględnić zasady odpowiedzialności i ewentualne kary umowne. Przejrzysta umowa o powierzeniu przetwarzania danych nie tylko zabezpiecza interesy obu stron, ale chroni również prawa osób, których dane są przetwarzane.

Jakie prawa przysługują użytkownikom według RODO

Zgodnie z RODO (Rozporządzenie o Ochronie Danych Osobowych),użytkownicy mają szereg praw,które są kluczowe dla ochrony ich danych osobowych.Te prawa są istotne zarówno dla użytkowników korzystających z różnych usług, jak i dla dostawców hostingowych, którzy muszą je respektować.

Najważniejsze prawa,jakie przysługują użytkownikom,to:

- Prawo do bycia informowanym: Użytkownicy mają prawo do uzyskania jasnych informacji na temat tego,w jaki sposób ich dane są zbierane,przetwarzane i wykorzystywane.

- Prawo dostępu: Użytkownicy mogą żądać dostępu do swoich danych osobowych oraz informacji o tym, jak te dane są przetwarzane.

- Prawo do sprostowania: Użytkownicy mają prawo do żądania korekty swoich danych, jeśli są one nieprawidłowe lub niekompletne.

- Prawo do usunięcia: W pewnych okolicznościach użytkownicy mogą na żądać usunięcia swoich danych osobowych,np. gdy nie są już one potrzebne do celów, dla których zostały zebrane.

- Prawo do ograniczenia przetwarzania: Użytkownicy mogą żądać ograniczenia przetwarzania swoich danych, co oznacza, że dane będą przetwarzane jedynie w określonych sytuacjach.

- Prawo do przenoszenia danych: Użytkownicy mają prawo otrzymać swoje dane w ustrukturyzowanym, powszechnie używanym formacie oraz prawo do przekazania tych danych innemu administratorowi.

- Prawo do sprzeciwu: Użytkownicy mogą sprzeciwić się przetwarzaniu swoich danych osobowych w celach marketingowych lub z innych powodów osobistych.

Warto zwrócić uwagę, że każde z tych praw ma swoje specyfikacje oraz sytuacje, w których może być stosowane. Dostawcy usług hostingowych mają obowiązek informowania swoich klientów o tych prawach i upewnienia się, że są w stanie je zrealizować. Niezbędne jest również, aby świadczyli swoje usługi w sposób gwarantujący bezpieczeństwo danych użytkowników oraz pozwalający na ich ochronę przed nieuprawnionym dostępem.

W praktyce,kluczowe jest dla dostawców serwerów,aby stworzyli i wdrożyli odpowiednie procedury oraz polityki,które będą zgodne z wymogami RODO,co pozytywnie wpłynie na bezpieczeństwo danych użytkowników oraz ich zaufanie do usługodawcy.

Przechowywanie i przetwarzanie danych w chmurze – wyzwania dla dostawcy

W stosunku do przetwarzania danych w chmurze, dostawcy napotykają szereg istotnych wyzwań, które stają się coraz bardziej złożone pod wpływem regulacji takich jak RODO.Niezbędne jest zapewnienie, że wszystkie procedury są zgodne z prawem, co często wiąże się z wieloma niejednoznacznościami i trudnościami organizacyjnymi.

Jednym z kluczowych aspektów jest ochrona danych osobowych. Dostawcy muszą zainwestować w odpowiednie mechanizmy zabezpieczeń, które chronią dane przed nieautoryzowanym dostępem.W tym kontekście ważne są:

- szyfrowanie danych,

- procesy audytowe,

- zabezpieczenia fizyczne w centrach danych.

Oprócz technicznych wymagań, dostawcy muszą także odpowiednio zarządzać ryzykiem związanym z obiegiem danych. Ważne jest, aby dokładnie określić, jakie dane są przechowywane i kto ma do nich dostęp. Właściwa klasyfikacja danych umożliwia:

- określenie poziomu zabezpieczeń,

- monitoring dostępu do wrażliwych informacji,

- ewidencję operacji na danych osobowych.

Nie można zapomnieć o aspektach prawnych. Dostawcy chmur muszą ściśle przestrzegać wymogów RODO, które nakładają na nich obowiązki takie jak:

| Obowiązek | Opis |

|---|---|

| Uzyskiwanie zgody | Użytkownicy muszą wyrazić zgodę na przetwarzanie ich danych. |

| Powiadamianie o naruszeniach | W przypadku naruszenia ochrony danych,dostawca musi bezzwłocznie powiadomić odpowiednie organy. |

| Przechowywanie danych w UE | Dane osobowe powinny być przechowywane zgodnie z lokalnymi regulacjami. |

Wreszcie, wyzwania związane z przenoszeniem danych pomiędzy różnymi lokalizacjami oraz ich współdzieleniem między różnymi podmiotami także stanowią istotny problem. Właściwe rozwiązania techniczne oraz procedury muszą być wdrożone, aby uniknąć potencjalnych konsekwencji prawnych i reputacyjnych.

Rola Inspektora Ochrony Danych w firmach hostingowych

Inspektor Ochrony Danych (IOD) odgrywa kluczową rolę w zapewnieniu, że firmy hostingowe przestrzegają przepisów RODO. Przede wszystkim, jego zadaniem jest monitorowanie i doradzanie w zakresie ochrony danych osobowych, co jest niezwykle istotne w branży, gdzie przepływ danych jest na porządku dziennym.

W ramach swoich obowiązków, IOD powinien:

- Przeprowadzać audyty ochrony danych: Regularne kontrole procesów i procedur związanych z obiegiem danych w firmie, aby upewnić się, że są one zgodne z przepisami.

- Opracowywać polityki ochrony danych: Tworzenie i aktualizacja dokumentacji dotyczącej przetwarzania danych, zapewniając, że wszyscy pracownicy są świadomi obowiązujących zasad.

- Szkolenie pracowników: Organizowanie szkoleń dotyczących ochrony danych zarówno dla nowo zatrudnionych, jak i dla całego personelu, aby podnieść świadomość na temat odpowiedzialności związanych z danymi osobowymi.

Ważnym aspektem działalności IOD w firmach hostingowych jest również współpraca z innymi działami. Wymaga to:

- Koordynacji działań z zespołem IT: Zapewnienie, że technologie używane do przetwarzania danych są zgodne z normami bezpieczeństwa.

- Wsparcia w kontaktach z klientami: Pomoc w przypadku zgłaszania incydentów związanych z ochroną danych lub zapytań klientów dotyczących przetwarzania ich danych osobowych.

W przypadku wystąpienia naruszenia bezpieczeństwa danych, IOD odgrywa także rolę kluczowego komunikatora. Powinien on:

- Oceniać ryzyko: Natychmiastowa analiza wpływu naruszenia na ochronę danych osobowych.

- Powiadamiać organy nadzorcze: W przypadku poważnych incydentów, IOD ma obowiązek zgłoszenia naruszenia do odpowiednich organów, zgodnie z wymaganiami RODO.

Ostatecznie, to nie tylko kontrola, ale również edukacja i doradztwo. W dynamicznej rzeczywistości,jaką jest internet,znaczenie IOD staje się coraz bardziej widoczne,a ich działalność ma kluczowy wpływ na bezpieczeństwo danych osobowych klientów.

Informowanie o naruszeniach danych – obowiązki dostawcy

W kontekście RODO, dostawcy usług hostingowych mają określone obowiązki, które dotyczą informowania o naruszeniach danych. Kluczowym elementem jest szybkie i precyzyjne informowanie zarówno organów nadzorczych, jak i samych klientów o wszelkich incydentach, które mogą wpłynąć na bezpieczeństwo danych osobowych.Poniżej przedstawiamy kluczowe aspekty, które powinny zostać uwzględnione:

- Identyfikacja naruszenia: Dostawca powinien w pierwszej kolejności zidentyfikować, czy doszło do naruszenia danych osobowych i jakie były jego konsekwencje.

- Dokumentacja incydentu: Ważne jest, aby każdy przypadek był szczegółowo udokumentowany, zawierając opis naruszenia, kategorie danych oraz potencjalne zagrożenia dla osób, których dane dotyczą.

- Poinformowanie organu nadzorczego: W przypadku stwierdzenia naruszenia, dostawcy mają obowiązek zgłosić to do odpowiedniego organu nadzorczego w ciągu 72 godzin.

- Powiadomienie o naruszeniu użytkowników: Jeżeli naruszenie może skutkować wysokim ryzykiem naruszenia praw i wolności osób fizycznych, należy również powiadomić ich o tym fakcie.

- Podjęcie działań naprawczych: Po zidentyfikowaniu przyczyn naruszenia, dostawca musi podjąć odpowiednie środki, aby zapobiec podobnym zdarzeniom w przyszłości.

W kontekście komunikacji z klientami, efektywność i przezroczystość są kluczowe. Informacje powinny być przekazywane w sposób zrozumiały oraz w języku,który jest łatwy do przyswojenia dla odbiorcy. Oto przykładowa tabela z wymaganymi informacjami, które powinny zostać podane przy powiadomieniu o naruszeniu:

| Rodzaj informacji | Opis |

|---|---|

| Data naruszenia | Kiedy miało miejsce naruszenie danych? |

| Typ naruszenia | Jakiego rodzaju dane zostały naruszone? |

| Szacowany wpływ | Jakie mogą być konsekwencje dla osob danych? |

| Podjęte działania | Co zrobiono, aby zaradzić sytuacji? |

Podsumowując, zrozumienie i wdrożenie obowiązków dotyczących informowania o naruszeniach danych jest kluczowym elementem działalności dostawcy hostingu. Tylko w ten sposób mogą oni skutecznie chronić dane swoich klientów oraz budować zaufanie w relacjach biznesowych.

Jak dostosować politykę prywatności do wymogów RODO

W dobie RODO dostosowanie polityki prywatności do wymogów unijnych przepisów o ochronie danych osobowych stało się niezbędne dla każdej organizacji. Aby zapewnić zgodność, należy zwrócić uwagę na kilka kluczowych elementów.

- Dokładność informacji: Polityka powinna być jasna i zrozumiała dla każdego użytkownika. Należy określić, jakie dane są zbierane, w jakim celu oraz na jakiej podstawie prawnej.

- Prawo do dostępu: Użytkownicy muszą mieć łatwy dostęp do swoich danych osobowych. W polityce warto określić, jak można zrealizować prawo dostępu do danych.

- Prawo do rectyfikacji: Należy zapewnić użytkownikom możliwość modyfikacji swoich danych. Polityka powinna zawierać informacje na temat procedur związanych z poprawą nieprawidłowych danych.

- Prawo do usunięcia danych: Warto wskazać zasady, na jakich użytkownicy mogą domagać się usunięcia swoich danych z bazy. Należy również zaznaczyć sytuacje, w których takie żądanie może być odrzucone.

- Informacje o przekazywaniu danych lub przetwarzaniu przez osoby trzecie: Należy wykazać przejrzystość w kwestii ewentualnego udostępniania danych innym podmiotom, w tym dostawcom usług.

Oprócz powyższych elementów, polityka prywatności powinna być regularnie aktualizowana, aby odzwierciedlać zmiany w sposobie przetwarzania danych. Przykładowa struktura polityki może wyglądać następująco:

| Element polityki | Opis |

|---|---|

| Cel przetwarzania | wyjaśnienie powodów zbierania danych osobowych. |

| Podstawa prawna | Zakres podstaw prawnych, na których opiera się przetwarzanie danych. |

| Okres przechowywania | Czas, przez jaki dane osobowe będą przechowywane. |

| Prawo do skargi | Informacje o możliwości złożenia skargi do organu nadzorczego. |

Nie można zapomnieć o informowaniu użytkowników o wszelkich zmianach w polityce prywatności. Rekomenduje się przesyłanie powiadomień e-mail lub publikowanie aktualizacji na stronie internetowej, co podnosi poziom przejrzystości.

Zasady dotyczące transferu danych do krajów trzecich

Przy transferze danych osobowych do krajów trzecich, czyli tych, które nie są członkami Europejskiego obszaru Gospodarczego (EOG), dostawcy serwerów muszą przestrzegać rygorystycznych zasad wynikających z RODO. dostosowanie się do tych regulacji ma kluczowe znaczenie dla ochrony prywatności użytkowników oraz zapewnienia im bezpieczeństwa danych.

Podstawowe zasady dotyczące transferu danych to:

- Odpowiednia lokalizacja danych – dane mogą być transferowane tylko do krajów zapewniających odpowiedni poziom ochrony danych osobowych.

- Odpowiednie zabezpieczenia – w przypadku transferów do krajów o niższym poziomie ochrony konieczne jest wdrożenie dodatkowych zabezpieczeń, takich jak standardowe klauzule umowne.

- Zgoda użytkownika – w przypadku gdy dane są transferowane bezpośrednio, konieczna jest wyraźna zgoda osoby, której dane dotyczą.

W praktyce, dostawcy hostingu powinni wykazać, że stosują odpowiednie mechanizmy, takie jak:

| Mechanizm | Opis |

|---|---|

| standardowe klauzule umowne | Umowy, które zapewniają odpowiedni poziom ochrony danych. |

| Tarcza prywatności | Ochrona danych w ramach transakcji między UE a USA (obecnie w zawieszeniu). |

| Przekazywanie na podstawie decyzji komisji Europejskiej | Decyzje dotyczące adekwatności ochrony danych w wyznaczonych krajach. |

Warto również pamiętać, że transfer danych do krajów trzecich jest traktowany jako wysokie ryzyko dla praw osób, których dane dotyczą. Dlatego przed podjęciem decyzji o takim transferze, dostawcy serwerów powinni przeprowadzić szczegółowe analizy ryzyka oraz wprowadzić odpowiednie środki zabezpieczające.

Dokumentacja zgodności z RODO – co powinno się w niej znaleźć

Dokumentacja zgodności z RODO jest kluczowym elementem dla każdej organizacji przetwarzającej dane osobowe. W przypadku dostawców usług hostingowych, jej zakres powinien obejmować szczegółowe informacje, które pozwolą na pełne zrozumienie stosowanych praktyk oraz ryzyk związanych z przetwarzaniem danych. Przykładowe elementy, które warto uwzględnić, to:

- Opis procesów przetwarzania danych osobowych – dokumentacja powinna zawierać szczegóły dotyczące tego, jakie dane są gromadzone, w jakim celu oraz na jakiej podstawie prawnej odbywa się ich przetwarzanie.

- informacje o podmiotach przetwarzających – konieczne jest wskazanie wszystkich podwykonawców i ich roli w procesie przetwarzania danych, co jest istotne z perspektywy odpowiedzialności.

- Zabezpieczenia danych – w dokumentacji należy zamieścić informacje na temat stosowanych środków technicznych i organizacyjnych, które mają na celu ochronę danych osobowych przed nieautoryzowanym dostępem czy utratą.

- Polityka przetwarzania zgód – istotne jest, aby określić, w jaki sposób będą zbierane zgody użytkowników na przetwarzanie ich danych oraz jakie procedury są stosowane w przypadku wycofania zgody.

- Procedury związane z naruszeniami danych – powinny być jasno opisane kroki, jakie zostaną podjęte w przypadku wystąpienia naruszenia ochrony danych osobowych, tak aby spełnić wymogi RODO.

Aby ułatwić przeglądanie informacji, można również sporządzić tabelę, która zwięźle przedstawi kluczowe obszary dokumentacji:

| Obszar | opis |

|---|---|

| Procesy przetwarzania | Rodzaj i cel przetwarzania danych |

| Podmioty przetwarzające | Informacje o podwykonawcach |

| Zabezpieczenia | Środki ochrony danych osobowych |

| Zgody | Procedury zbierania i wycofywania zgód |

| Naruszenia danych | Procedury postępowania w razie naruszenia |

Prowadzenie rzetelnej dokumentacji zgodności z RODO nie tylko zabezpiecza przed potencjalnymi sankcjami, ale także buduje zaufanie klientów, co jest kluczowe w branży usług hostingowych.

Monitoring i audyt – jak mogą pomóc w utrzymaniu zgodności

W kontekście przestrzegania RODO,monitoring i audyt odgrywają kluczową rolę w zapewnieniu,że organizacje utrzymują zgodność z przepisami o ochronie danych osobowych. Systematyczne kontrole pozwalają na identyfikację potencjalnych luk i ryzyk w zarządzaniu danymi.

Regularne audyty danych umożliwiają:

- Wykrywanie naruszeń: Szybka identyfikacja obszarów, w których może dochodzić do nieautoryzowanego dostępu lub przetwarzania danych.

- ocena procedur: Analiza istniejących procesów z perspektywy ich zgodności z RODO, co pozwala na wprowadzenie niezbędnych usprawnień.

- Utrzymywanie dokumentacji: Tworzenie i aktualizacja rejestrów działań związanych z przetwarzaniem danych, co jest kluczowe w przypadku kontroli organów nadzorczych.

Monitoring działań związanych z danymi osobowymi powinien obejmować:

- Monitorowanie dostępu: Ścisła kontrola, kto ma dostęp do danych i w jaki sposób są one używane.

- Regularne raporty: Przygotowywanie zestawień dotyczących przetwarzania danych i wykonanych audytów, co dostarcza niezbędnych informacji o stanie zgodności.

- Szkolenia dla pracowników: Regularne sesje edukacyjne na temat ochrony danych osobowych, które pomogą w podnoszeniu świadomości i kompetencji zespołu.

| Typ audytu | Cel |

|---|---|

| Audit wewnętrzny | Sprawdzanie zgodności procedur z politykami firmy. |

| Audit zewnętrzny | Ocena zgodności przez niezależną stronę. |

| Audit operacyjny | Analiza efektywności działań związanych z ochroną danych. |

Właściwe podejście do monitoringu i audytu nie tylko wspiera zgodność z RODO, ale także buduje zaufanie wśród klientów, którzy oczekują najwyższych standardów ochrony danych osobowych. Systemy monitorujące pozwalają na szybsze reagowanie na nieprawidłowości i pomagają w tworzeniu kultury odpowiedzialności w organizacji.

Przykłady dobrych praktyk w zakresie ochrony danych w hostingu

Ochrona danych osobowych w sektorze hostingu jest niezwykle istotna,szczególnie w kontekście RODO.aby zapewnić bezpieczeństwo danych, dostawcy usług hostingowych powinni wdrożyć szereg praktyk, które nie tylko spełniają wymogi prawa, ale również budują zaufanie klientów. Oto przykłady dobrych praktyk w zakresie ochrony danych:

- Anonimizacja danych: W miarę możliwości powinno się stosować techniki anonimizacji,aby ograniczyć identyfikowalność osób fizycznych. Dzięki temu nawet w przypadku wycieku danych, ryzyko naruszenia prywatności jest minimalizowane.

- Szyfrowanie danych: Kluczowe informacje przechowywane na serwerach powinny być szyfrowane zarówno w trakcie przesyłania, jak i podczas przechowywania. To skutecznie utrudnia nieautoryzowany dostęp do danych.

- Regularne audyty bezpieczeństwa: Przeprowadzanie audytów bezpieczeństwa w ustalonych interwałach czasowych pozwala na identyfikację potencjalnych zagrożeń i wdrożenie odpowiednich zabezpieczeń. Rekomendowane są również audyty zewnętrzne przez niezależne firmy.

- Ograniczenie dostępu: Tylko upoważniony personel powinien mieć dostęp do danych osobowych. warto również wprowadzić system logowania z wieloma poziomami uprawnień.

- Polityka retencji danych: należy jasno określić, jak długo dane będą przechowywane oraz w jakich okolicznościach zostaną usunięte.

Aby monitorować i wdrażać dobre praktyki w zakresie ochrony danych, dostawcy hostingu mogą skorzystać z poniższej tabeli do planowania działań:

| Praktyka | Opis | Frekwencja |

|---|---|---|

| Audyt bezpieczeństwa | Regularne sprawdzanie zabezpieczeń systemu | Co 6 miesięcy |

| Szyfrowanie danych | Wprowadzenie szyfrowania dla wszystkich danych osobowych | Natychmiastowo |

| Szkolenie personelu | Podnoszenie świadomości w zakresie ochrony danych | Rocznie |

| Przegląd polityki retencji | Ocena i aktualizacja polityki przechowywania danych | Co 12 miesięcy |

Wdrożenie powyższych praktyk nie tylko wspiera zgodność z RODO, ale również przyczynia się do budowania pozytywnego wizerunku dostawcy hostingu jako odpowiedzialnego i godnego zaufania partnera w zakresie ochrony danych.

RODO a outsourcing usług – ryzyka i obowiązki

W kontekście przepisów RODO, dostawcy usług hostingowych odgrywają kluczową rolę jako podmioty przetwarzające dane osobowe. W związku z tym, mają oni szereg obowiązków, których niedopełnienie może wiązać się z poważnymi konsekwencjami prawnymi. Warto zatem przyjrzeć się, jakie są główne zobowiązania dostawcy serwera w kontekście ochrony danych osobowych.

Podstawowe zobowiązania dostawcy usług hostingowych:

- Bezpieczeństwo danych – dostawca musi implementować odpowiednie środki techniczne i organizacyjne, które zapewnią wysoki poziom bezpieczeństwa przetwarzanych danych, takie jak szyfrowanie, firewalle czy regularne aktualizacje systemów.

- przetwarzanie danych na podstawie umowy – każda współpraca z klientem powinna opierać się na formalnej umowie, która precyzuje cele i zasady przetwarzania danych osobowych.

- Ograniczenie dostępu do danych – dostęp do danych osobowych powinien być ściśle kontrolowany i ograniczony tylko do osób, które są uprawnione do ich przetwarzania.

- Obsługa incydentów – dostawca ma obowiązek zgłaszania wszelkich naruszeń ochrony danych osobowych do odpowiednich organów oraz informowania o tym klientów.

- współpraca z administratorami – dostawcy muszą wspierać administratorów danych w realizacji ich obowiązków,w tym przy wykonywaniu żądań dostępu do danych czy usuwania danych.

W kontekście outsourcingu usług, należy również pamiętać o ryzykach związanych z przekazywaniem danych osobowych firmom zewnętrznym. Z tego względu, outsourcing powinien być poprzedzony dokładną analizą dostawcy pod kątem zgodności z RODO.

potencjalne ryzyka związane z outsourcingiem:

- Niedostateczne zabezpieczenia – wybór dostawcy,który nie spełnia standardów bezpieczeństwa,może prowadzić do naruszenia ochrony danych.

- Trudności w egzekwowaniu umowy – w przypadku problemów z dostawcą, może być trudno wymusić realizację umowy i zabezpieczenie danych.

- Brak przejrzystości – niektórzy dostawcy mogą nie udostępniać pełnych informacji na temat sposobów przetwarzania i przechowywania danych,co może rodzić obawy.

Aby skutecznie zminimalizować ryzyka,warto również rozważyć przygotowanie umowy o powierzenie przetwarzania danych osobowych zgodnej z wymogami RODO. Taka umowa powinna zawierać kluczowe elementy, które szczegółowo opisują sposób przetwarzania danych oraz obowiązki obu stron.

| Element umowy | Opis |

|---|---|

| Cele przetwarzania | Dokładne wskazanie, w jakim celu będą przetwarzane dane osobowe. |

| Środki bezpieczeństwa | opis zastosowanych technologii i procedur ochrony danych. |

| Prawo do audytu | Możliwość przeprowadzenia kontroli przez administratora danych. |

Przestrzeganie powyższych zasad i świadomość obowiązków oraz ryzyk umożliwi firmom skuteczną ochronę danych osobowych, co stanowi kluczowy element zarządzania zgodnością z RODO.

Jakie sankcje grożą dostawcom serwerów za niewłaściwe przetwarzanie danych

W kontekście RODO, dostawcy serwerów mają do czynienia z poważnymi konsekwencjami za niewłaściwe przetwarzanie danych osobowych. Przepisy te nakładają na nich szereg obowiązków, które mają na celu ochronę danych oraz zapewnienie ich bezpieczeństwa.Niewłaściwe postępowanie z danymi może prowadzić do następujących sankcji:

- Kary finansowe: Wysokość kar za naruszenie przepisów RODO może osiągać do 20 milionów euro lub 4% rocznego obrotu firmy, w zależności od tego, która kwota jest wyższa.

- Obowiązek naprawienia szkód: Dostawca serwera może być zobowiązany do zadośćuczynienia za straty, które poniosła osoba, której dane zostały niewłaściwie przetworzone.

- Utrata zaufania: Rażące uchybienia w zakresie ochrony danych mogą prowadzić do utraty klientów oraz reputacji, co w dłuższej perspektywie może być bardziej dotkliwe niż sama kara finansowa.

- Zakaz przetwarzania danych: W skrajnych przypadkach, organy ochrony danych mogą nałożyć zakaz przetwarzania danych na dostawcę serwera, co może wstrzymać działalność firmy.

Dodatkowo, warto zauważyć, że każda osoba, której dane osobowe zostały naruszone, ma prawo zgłosić skargę do właściwego organu nadzorczego. Śledząc zmiany w przepisach oraz dokładając wszelkich starań do przestrzegania obowiązków wynikających z RODO, dostawcy mogą nie tylko uniknąć sankcji, ale również zbudować silną pozycję na rynku.

Przykład możliwych sankcji za niewłaściwe przetwarzanie danych przedstawiono poniżej:

| Rodzaj sankcji | Opis |

|---|---|

| Kara finansowa | Do 20 milionów euro lub 4% rocznego obrotu |

| Obowiązek naprawienia szkód | Zadośćuczynienie za straty poniesione przez ofiary |

| Utrata reputacji | Trwałe negatywne efekty na wizerunek firmy |

| Zakaz przetwarzania danych | Możliwość całkowitego wstrzymania działalności |

Na podstawie powyższych informacji, kluczowym jest, aby dostawcy serwerów świadomie i odpowiedzialnie podchodzili do kwestii ochrony danych osobowych, aby uniknąć dotkliwych konsekwencji.

Jak klienci mogą sprawdzić zgodność dostawcy z RODO

W dobie obowiązywania RODO, klienci powinni być świadomi, jak sprawdzić, czy ich dostawca usług hostingowych przestrzega przepisów dotyczących ochrony danych osobowych. Oto kilka kluczowych kroków, które można podjąć, aby zweryfikować zgodność dostawcy z wymogami RODO:

- Przeczytaj politykę prywatności: Zwróć uwagę na dokumenty udostępnione przez dostawcę. Powinny one jasno określać, w jaki sposób są przetwarzane dane osobowe, oraz wskazywać, czy i w jaki sposób dane są udostępniane osobom trzecim.

- Sprawdź umowę powierzenia przetwarzania danych: Upewnij się, że dostawca ma podpisaną umowę, która określa jego obowiązki w zakresie ochrony danych i które jasno mówią o jego odpowiedzialności.

- Zbadaj certyfikaty i audyty: Wiele firm hostingowych posiada odpowiednie certyfikaty potwierdzające przestrzeganie standardów RODO,jak np. ISO 27001. Sprawdzenie aktualnych certyfikatów może potwierdzić zgodność dostawcy.

- Zapytaj o procedury bezpieczeństwa: Dowiedz się, jakie środki ochrony danych są stosowane przez dostawcę, takie jak szyfrowanie, ochrona przed nieautoryzowanym dostępem i regularne audyty bezpieczeństwa.

- Uzyskaj informacje o procesie zgłaszania naruszeń: Każdy dostawca powinien mieć jasną procedurę zgłaszania naruszeń ochrony danych.Upewnij się, że jesteś poinformowany, jak i w jakim czasie takie incydenty będą raportowane.

Aby lepiej zrozumieć, jakie informacje powinny być ujęte w umowach z dostawcami, warto skorzystać z poniższej tabeli, która przedstawia najważniejsze aspekty:

| Element umowy | Opis |

|---|---|

| Zakres przetwarzania | Jakie dane będą przetwarzane i w jakim celu. |

| Obowiązki dostawcy | Jakie środki bezpieczeństwa są stosowane i jak dostawca chroni dane. |

| Prawo do audytu | możliwość przeprowadzania audytów w celu weryfikacji zgodności. |

| Okres przechowywania danych | Ile czasu dane będą przechowywane po zakończeniu umowy. |

Dzięki tym działaniom, klienci będą mieli większą pewność, że wybierając swojego dostawcę usług hostingowych, nie naruszą przepisów RODO i w odpowiedni sposób zabezpieczą przetwarzane dane osobowe.

Edukacja pracowników – jak zwiększyć świadomość o RODO

W kontekście regulacji RODO, edukacja pracowników staje się kluczowym elementem w zapewnieniu zgodności operacyjnej w firmie. Wzrost świadomości ds. ochrony danych osobowych pomaga nie tylko w minimalizacji ryzyka naruszeń, ale także w budowaniu zaufania klientów i współpracowników. Oto kilka praktycznych kroków, które mogą pomóc w podniesieniu świadomości pracowników w tym obszarze:

- Szkolenia regularne: Organizowanie cyklicznych szkoleń dotyczących RODO oraz praktyk ochrony danych osobowych. Zajęcia mogą obejmować analizy przypadków, które pokazują realne konsekwencje naruszeń.

- Materiały edukacyjne: Przygotowanie i dystrybucja broszur, infografik i prezentacji, które wyjaśniają zasady RODO, są kluczowe dla zrozumienia ich znaczenia.

- Symulacje i ćwiczenia: Przeprowadzanie ćwiczeń, które symulują sytuacje kryzysowe związane z naruszeniem danych, pozwala pracownikom na praktyczne ugruntowanie wiedzy.

- programy mentorowania: Wprowadzenie systemu mentorów w zakresie ochrony danych, w ramach którego bardziej doświadczeni pracownicy mogą dzielić się swoją wiedzą z nowicjuszami.

- Cykliczne przypomnienia: Regularne przypomnienia o zasadach ochrony danych w formie maili, wiadomości lub plakatów w biurze, które pomogą utrzymać te zagadnienia w świadomości zespołu.

Powinno się również monitorować poziom wiedzy pracowników, aby zidentyfikować obszary wymagające dodatkowego wsparcia czy szkolenia.Można zastosować różne formy oceny, w tym:

| Formy oceny | Opis |

|---|---|

| Testy online | krótki quiz sprawdzający wiedzę po szkoleniu. |

| Feedback 360 | Opinie od współpracowników na temat umiejętności w zakresie ochrony danych. |

| Studia przypadków | Analiza błędów w kontekście ochrony danych w firmie. |

wdrażając te strategie, organizacje mogą znacząco zwiększyć świadomość swoich pracowników na temat RODO oraz odpowiedzialności związanej z przetwarzaniem danych. Ostatecznie, to ludzie są kluczowym elementem każdej polityki ochrony danych, a ich wiedza i zaangażowanie mają bezpośredni wpływ na poziom ochrony danych w firmie.

Przyszłość RODO w kontekście technologii hostingowej

W miarę jak technologia hostingowa ulega dynamicznym zmianom, przyszłość RODO staje się tematem coraz bardziej aktualnym i złożonym. W kontekście dostawców serwerów, istnieje szereg kluczowych aspektów, które powinny być brane pod uwagę, aby zapewnić zgodność z przepisami o ochronie danych osobowych.

Przede wszystkim, dostawcy serwera muszą zrozumieć swoje obowiązki jako procesor danych. Oznacza to, że są odpowiedzialni za odpowiednie zabezpieczenie danych użytkowników, które przechowują.W ramach tej odpowiedzialności można wyróżnić kilka kluczowych elementów:

- Bezpieczeństwo danych: Zapewnienie odpowiednich środków technicznych oraz organizacyjnych, aby zminimalizować ryzyko naruszenia bezpieczeństwa danych.

- Przejrzystość: Informowanie klientów o tym, jak będą przetwarzane ich dane oraz w jakim celu.

- Umowy o powierzeniu przetwarzania danych: Podpisanie odpowiednich umów z klientami, które dokładnie określają warunki przetwarzania danych.

Kolejnym aspektem, który zyskuje na znaczeniu, jest zgodność z nowymi technologiami. W kontekście usług chmurowych, dostawcy muszą rozważyć różne modele przetwarzania danych:

| Model | Opis |

|---|---|

| Public Cloud | Dane są przechowywane na wspólnych serwerach, co wymaga szczególnej uwagi przy zabezpieczeniu danych. |

| Private Cloud | Dedykowane zasoby dla jednej organizacji, co zwiększa kontrolę nad danymi. |

| Hybrid Cloud | Łączenie zasobów lokalnych i chmurowych, co wymaga starannego zarządzania zgodnością danych. |

Warto również zwrócić uwagę na przyszłe regulacje, które mogą wpłynąć na sposób, w jaki dostawcy serwerów będą musieli postępować.W związku z postępującą digitalizacją i coraz większą ilością danych osobowych przetwarzanych online,można się spodziewać dalszych zmian w legislacji. Oto kilka trendów, które mogą się zrealizować:

- Wzrost wymogów dotyczących przejrzystości: Klienci będą oczekiwać większej informacji o sposobach przetwarzania ich danych.

- Zwiększone kary za naruszenia: Oczekuje się, że organy regulacyjne zaostrzą kary dla firm, które nie przestrzegają standardów ochrony danych.

- integracja z innymi regulacjami: Możliwość dostosowania RODO do innych przepisów, takich jak ustawa o ochronie prywatności w sieci.

Podsumowanie kluczowych obowiązków dostawcy serwera według RODO

Przepisy ogólnego rozporządzenia o ochronie danych (RODO) nakładają na dostawców serwerów szereg kluczowych obowiązków, które mają na celu zapewnienie bezpieczeństwa danych osobowych powierzanych im przez klientów. Dzięki tym regulacjom zarówno dostawcy, jak i ich klienci mogą działać w zgodzie z prawem, unikając potencjalnych sankcji.

do głównych obowiązków dostawców serwera należą:

- Przetwarzanie danych osobowych zgodnie z prawem – Dostawcy muszą zapewnić, że wszelkie operacje na danych są realizowane zgodnie z obowiązującymi przepisami RODO.

- Bezpieczeństwo danych – Wdrożenie odpowiednich środków technicznych i organizacyjnych, które zapewnią ochronę danych przed utratą, niszczeniem, ujawnieniem lub nieuprawnionym dostępem.

- Umowy z podmiotami przetwarzającymi – Dostawcy powinni zawierać umowy, które jasno określają warunki przetwarzania danych osobowych oraz odpowiedzialność w przypadku naruszenia zasad RODO.

- Skrzynki kontaktowe dla osób zainteresowanych ochroną danych – Obowiązkowe jest utworzenie punktu kontaktowego dla klientów, którzy mają pytania dotyczące przetwarzania danych osobowych.

Warto również zwrócić uwagę na odpowiednią organizację procesów związanych z przetwarzaniem danych, co można zobrazować w poniższej tabeli:

| Obowiązek | Opis |

|---|---|

| Zgoda na przetwarzanie | Uzyskanie wyraźnej zgody od osób, których dane są przetwarzane. |

| Prawo do dostępu | Zapewnienie, że osoby mogą w każdej chwili uzyskać dostęp do swoich danych. |

| Prawo do zapomnienia | Możliwość usunięcia danych na żądanie zainteresowanej osoby. |

Dostawcy serwerów muszą również być świadomi konsekwencji naruszenia zasad RODO. Wybór odpowiedniego dostawcy, który stosuje się do powyższych wymogów, może znacząco wpłynąć na bezpieczeństwo danych osobowych oraz reputację firmy korzystającej z usług hostingu.

Wnioski i rekomendacje dla dostawców usług hostingowych

W kontekście regulacji związanych z RODO, dostawcy usług hostingowych mają kluczową rolę do odegrania w zapewnieniu odpowiedniej ochrony danych osobowych. Oto kilka istotnych wniosków oraz rekomendacji dla tych, którzy oferują usługi serwerowe:

- Transparentność w komunikacji – Dostawcy powinni jasno informować swoich klientów, jakie dane są zbierane, w jaki sposób są przetwarzane oraz w jakim celu. Dokumentacja polityki prywatności powinna być łatwo dostępna i zrozumiała.

- bezpieczeństwo danych – Niezbędne jest wdrożenie odpowiednich środków technicznych i organizacyjnych, aby zapewnić bezpieczeństwo przechowywanych danych. Obejmuje to szyfrowanie danych, kontrolowanie dostępu i regularne aktualizowanie systemów.

- umowy z podwykonawcami – W przypadku korzystania z zewnętrznych podwykonawców, dostawcy powinni nawiązać z nimi odpowiednie umowy powierzenia przetwarzania danych, aby zapewnić zgodność z RODO.

- Szkolenia dla pracowników – Regularne szkolenia dotyczące RODO dla personelu są kluczowe dla minimalizacji ryzyka naruszenia przepisów. Zrozumienie obowiązków i procedur przez zespół to podstawa bezpieczeństwa danych.

Dodatkowo, warto rozważyć stworzenie systemu zgłaszania naruszeń danych, aby w przypadku incydentu móc szybko i skutecznie działać. Dobre praktyki w tym zakresie mogą obejmować:

| Praktyka | Opis |

|---|---|

| Monitorowanie systemu | Regularne audyty bezpieczeństwa oraz monitorowanie logów dostępu do danych. |

| Procedury awaryjne | Opracowanie i dokumentacja procedur reagowania na naruszenia bezpieczeństwa danych. |

| Przechowywanie danych | Stosowanie ograniczeń czasowych na przechowywanie danych osobowych, zgodnie z zasadą minimalizacji. |

Na koniec, istotne jest regularne aktualizowanie wiedzy na temat zmieniających się przepisów w zakresie ochrony danych osobowych. Uczestnictwo w konferencjach oraz śledzenie publikacji branżowych może pomóc w utrzymaniu konkurencyjności oraz zgodności z RODO.

Najczęstsze błędy dostawców serwerów w kontekście RODO

W kontekście RODO dość często dostawcy serwerów popełniają błędy, które mogą prowadzić do poważnych konsekwencji prawnych. Kluczowym jest, aby zrozumieć, jakie obowiązki nakłada na nich rozporządzenie o ochronie danych osobowych. Oto najczęstsze z nich:

- Niewystarczające zabezpieczenia danych – wiele firm nie stosuje odpowiednich środków technicznych i organizacyjnych, co zwiększa ryzyko naruszeń.

- Brak umowy powierzenia przetwarzania danych – dostawcy często zaniedbują formalizację relacji z podmiotami przetwarzającymi, co stanowi naruszenie RODO.

- Nieprzeszkolony personel – brak wiedzy na temat przepisów RODO wśród pracowników może prowadzić do niezamierzonych błędów w przetwarzaniu danych.

- Niezgodne z prawem udostępnianie danych – dostawcy niekiedy nie informują klientów o tym, że ich dane są udostępniane osobom trzecim lub innym lokalizacjom bez odpowiednich zabezpieczeń.

- Błędy w zarządzaniu dostępem – zbyt szeroki dostęp do danych wrażliwych przez pracowników może prowadzić do ich nieautoryzowanego ujawnienia.

Dla jasności, znajdujące się poniżej zestawienie ilustruje kilka przykładów błędów oraz ich potencjalne konsekwencje:

| Błąd | Potencjalne konsekwencje |

|---|---|

| Niewystarczające szyfrowanie danych | Utrata danych, kary finansowe |

| Brak dokumentacji dostępów | Problemy z audytami, naruszenia prywatności |

| Nieodpowiednie archiwizacja danych | Ryzyko ich usunięcia, kary administracyjne |

Bezpieczeństwo danych osobowych jest priorytetem, a świadomi dostawcy serwerów powinni inwestować czas i zasoby w rozwój procedur zgodnych z RODO, aby uniknąć kryzysów reputacyjnych i finansowych.

Czy RODO jest wystarczające w erze cyfrowej?

W obliczu dynamicznie rozwijającej się technologii oraz rosnącej liczby zagrożeń dla prywatności w sieci, wiele osób zadaje sobie pytanie, czy obowiązujące prawo dotyczące ochrony danych osobowych, w tym RODO, jest wystarczające. W szczególności, dostawcy usług hostingowych znajdują się w centrum uwagi, gdyż to na nich spoczywa odpowiedzialność za zabezpieczenie danych swoich klientów.

Ogólne zasady RODO nakładają na dostawców serwerów szereg obowiązków, w tym:

- Przestrzeganie zasad minimalizacji danych, co oznacza, że powinny być zbierane i przetwarzane wyłącznie te dane, które są niezbędne.

- Zarządzanie ryzykiem związanym z bezpieczeństwem danych oraz wdrażanie odpowiednich środków ochrony.

- Dokumentowanie działań związanych z przetwarzaniem danych osobowych, aby wykazać zgodność z przepisami.

Jednakże, w erze cyfrowej, pojawia się wiele wyzwań. Złożoność systemów informatycznych oraz różnorodność stosunków prawnych może wprowadzać chaos. Warto zauważyć, że:

- Dostawcy hostingu nie tylko muszą zapewnić bezpieczeństwo danych, ale także regularnie aktualizować swoje zabezpieczenia, aby sprostać nowym zagrożeniom.

- Wiele firm korzysta z usług zewnętrznych dostawców, co może skomplikować odpowiedzialność za zgodność z RODO.

- Użytkownicy usług hostingowych często nie są świadomi zagrożeń, co także wpływa na ich bezpieczeństwo.

Oto krótka tabela,która ilustruje kluczowe obowiązki dostawców hostingu w kontekście RODO:

| Obowiązek | Opis |

|---|---|

| Bezpieczeństwo danych | Wdrożenie środków technicznych i organizacyjnych chroniących dane osobowe. |

| Przejrzystość | Poinformowanie klientów o metodach i celach przetwarzania danych. |

| Zgłoszenie naruszenia | Obowiązek zgłoszenia naruszenia w ciągu 72 godzin od jego stwierdzenia. |

Podsumowując, RODO stawia ambitne cele, ale z jego wdrażaniem w erze cyfrowej wiąże się wiele wyzwań. Aby zaspokoić wymagania prawne, dostawcy usług hostingowych muszą być nie tylko zgodni z przepisami, ale również proaktywni w zakresie bezpieczeństwa, co nie zawsze jest łatwe w obliczu ciągłej ewolucji technologii i zagrożeń cyfrowych.

podsumowując, analiza obowiązków dostawcy serwera w kontekście RODO ujawnia wiele istotnych aspektów, które każdy przedsiębiorca powinien mieć na uwadze. Przestrzeganie zasad ochrony danych osobowych nie jest tylko formalnością, ale kluczowym elementem budowania zaufania w relacjach z klientami. Wybór odpowiedniego dostawcy hostingu, który świadomie podejmuje się obowiązków związanych z RODO, to pierwszy krok w kierunku zapewnienia bezpieczeństwa danych oraz przejrzystości w obszarze przetwarzania. Dla firm,które pragną pozostać konkurencyjne,znajomość tych zasad oraz ich wdrażanie staje się koniecznością w erze cyfrowej. Zachęcamy do dalszej lektury oraz śledzenia zmian w przepisach prawa, aby na bieżąco dostosowywać swoje działania do rosnących wymagań dotyczących ochrony danych. Pamiętajmy, że odpowiedzialność za ochronę prywatności klientów to obowiązek nas wszystkich – zarówno dostawców, jak i przedsiębiorców.